Nouveau rapport Tenable : en quoi la complexité des systèmes combinée à une faible sécurité de l'IA mettent en péril les environnements cloud

Cette étude, réalisée à la demande de Tenable et menée en collaboration avec la Cloud Security Alliance, met en avant les risques d'exposition des entreprises qui choisissent une stratégie d'adoption rapide du cloud et de l'IA, en combinaison avec des identités non sécurisées et une posture réactive. Le rapport préconise une réorientation stratégique vers la sécurité préventive, avec une vision unifiée du risque et une gouvernance mature des identités.

Points clés

- Les entreprises adoptent rapidement les technologies du cloud et de l'IA sans pour autant implémenter une sécurité adéquate, ce qui crée une exposition importante à des brèches évitables.

- L'identité est aujourd'hui à l'origine de la plupart des intrusions. Et pourtant, de nombreuses entreprises s'appuient sur des contrôles basiques dans ce domaine, négligeant ainsi des failles de gouvernance plus profondes.

- Pour gérer efficacement le risque lié au cloud et à l'IA, il est nécessaire de procéder à une transition stratégique, en passant d'une posture de sécurité réactive, basée sur les incidents, à une approche proactive, unifiée et préventive.

Évoquons tout d'abord l'éléphant au milieu de la salle serveur : si de plus en plus d'entreprises adoptent avec ferveur le cloud et l'IA, elles sont très peu à disposer des garde-fous appropriés en matière de cyber-sécurité, ce qui augmente évidemment le risque de brèche.

La bonne nouvelle ? Ces entreprises sont à même de devancer les menaces liées à l'IA et au cloud en s'orientant vers une sécurité préventive et grâce à une visibilité claire et intégrée sur l'ensemble de leur environnement.

C'est le principal point à retenir du nouveau rapport d'étude « État des lieux de la sécurité du cloud et de l'IA 2025 », réalisé à la demande de Tenable et mené en collaboration avec la Cloud Security Alliance.

Analysons les principales conclusions du rapport et les mesures que vous pouvez adopter.

La surface d'attaque moderne est vaste et fragmentée

La mission des équipes de sécurité a changé : elles doivent désormais protéger un environnement complexe et tentaculaire qui se trouve en partie sur site et en partie auprès de plusieurs fournisseurs cloud, avec de nouveaux outils d'IA qui peuvent surgir un peu partout.

Ce rapport, basé sur une étude menée auprès de 1 025 professionnels de l'IT et de la sécurité dans le monde entier, révèle que :

- 82 % d'entre eux travaillent dans des environnements hybrides

- 63 % jonglent avec deux ou plusieurs fournisseurs cloud

- 55 % exploitent déjà l'IA, tandis que 34 % l'utilisent actuellement en test

En bref, les entreprises montrent un attrait démesuré pour tout ce qui touche au cloud et à l'IA. Mais dans de nombreux cas, leurs plans de sécurité du cloud ne parviennent pas à protéger cette surface d'attaque étendue et morcelée.

Examinons quelques-uns des principaux obstacles.

Faible gestion des identités et des accès

De nombreuses entreprises utilisent des méthodes de protection rudimentaires en matière de gestion des identités et des accès (IAM). Et cela s'avère un véritable problème, car les identités constituent le périmètre de sécurité dans ces environnements hétérogènes et sans frontières.

Pour 59 % des personnes interrogées, les identités non sécurisées et les autorisations à risque constituent le risque de sécurité le plus important. Elles citent trois problèmes liés à l'identité parmi les quatre principales causes des intrusions dans leur environnement cloud :

- Autorisations excessives, par exemple des comptes ou rôles surprivilégiés (31 %)

- Contrôles des accès incohérents dans les environnements cloud (27 %)

- Faible hygiène des identités, notamment à travers l'absence d'authentification multifactorielle (27 %)

En outre, lorsqu'on leur demande quels sont leurs principaux défis en matière de sécurité du cloud, elles déclarent que leurs équipes chargées du cloud et de l'IAM ne sont pas sur la même longueur d'onde (28 %) et qu'elles ont du mal à faire respecter le principe du moindre privilège pour les accès (21 %).

Autre problème : les méthodes utilisées par les entreprises pour surveiller le risque lié aux identités sont basiques, avec peu de mesures de suivi pour des problèmes tels que l'utilisation abusive des privilèges et les anomalies d'accès.

« Les données montrent que les identités constituent à la fois une menace bien identifiée et une discipline encore en maturation dans la gestion de la sécurité », explique le rapport.

Pour renforcer la sécurité IAM, le rapport donne les recommandations suivantes :

- Restructurer les programmes et les systèmes IAM

- Améliorer la coordination entre les équipes cloud et IAM

- Adopter des indicateurs plus dynamiques de la résilience et du risque lié aux identités

Regarde maman, sans les mains ! Une course à l'IA sans contrôles de sécurité suffisants

Avec 89 % des entreprises qui utilisent l'IA (55 %) ou la mettent à l'essai (34 %), les équipes de cyber-sécurité se démènent pour sécuriser ces systèmes : 34 % d'entre elles ont déjà subi une intrusion en lien avec l'IA.

« Les entreprises déploient rapidement l'IA, mais leur compréhension du risque, et leur appréhension à l'atténuer, semble encore immature », indique le rapport.

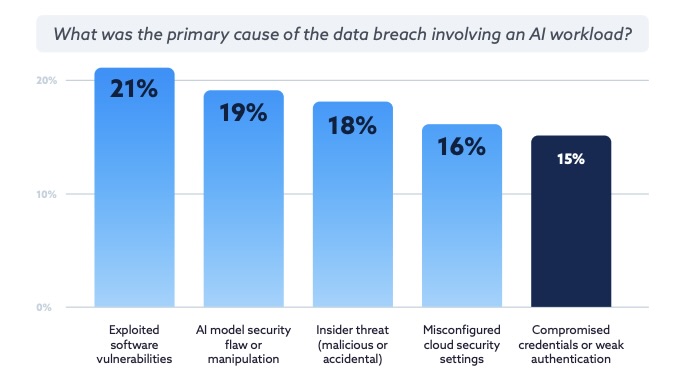

Les équipes de sécurité se préoccupent bien souvent en premier lieu d'éléments non pertinents. Elles se concentrent sur les menaces émergentes comme la manipulation des modèles d'IA. Mais leur attention devrait plutôt se porter sur les suspects habituels en termes de cyber-sécurité : les logiciels non corrigés, les menaces internes, les paramètres mal configurés et les informations d'authentification insuffisamment sécurisées.

« Ces différences laissent supposer que de nombreux programmes de sécurité traitent encore l'IA comme une nouveauté, au lieu d'appliquer à ces systèmes des principes éprouvés de sécurité du cloud et des identités », précise le rapport.

(Source : Rapport « État des lieux de la sécurité du cloud et de l'IA 2025 », réalisé à la demande de Tenable et mené en collaboration avec la Cloud Security Alliance)

Autres points faibles : sécurité réactive et pénurie de compétences

Le rapport poursuit en analysant d'autres obstacles liés à la sécurité du cloud et de l'IA, notamment :

- La pénurie de compétences : environ un tiers des personnes interrogées ont cité le manque d'expertise comme leur principal défi, ce qui entraîne des stratégies floues, des budgets insuffisants et une mauvaise compréhension du risque lié au cloud de la part des dirigeants.

- Une posture de sécurité réactive : l'indicateur de performance clé (KPI) le plus souvent suivi par les personnes interrogées est la fréquence et la sévérité des incidents de sécurité (43 %). C'est le signe d'une approche qui consiste à avancer en fonction de ce qui a déjà eu lieu, qui priorise la réponse aux crises plutôt que de favoriser une réduction proactive du risque. Or, cette stratégie est loin d'être judicieuse, car la plupart des intrusions liées au cloud et à l'IA peuvent être évitées.

Comment y remédier ?

Le rapport lance un cri d'alarme à destination des équipes chargées de la sécurité du cloud et de l'IA, en les incitant à s'éloigner stratégiquement d'outils fragmentés, de pratiques immatures en matière d'identité et d'une approche réactive.

Certains des participants de cette étude ont déjà pris des mesures dans la bonne direction en adoptant, par exemple, la gestion de l'exposition (58 %) pour une surveillance de la sécurité et une priorisation du risque unifiées, ou encore la gestion de la posture de sécurité du cloud (57 %).

(Source : Rapport « État des lieux de la sécurité du cloud et de l'IA 2025 », réalisé à la demande de Tenable et mené en collaboration avec la Cloud Security Alliance)

Le rapport comporte les recommandations suivantes :

- Obtenir une vue d'ensemble unifiée : la visibilité et les contrôles intégrés sont fondamentaux pour gérer la complexité des charges de travail sur site, dans le cloud et liées à l'IA.

- Renforcer la sécurité de vos identités : améliorez la gouvernance des identités pour les identités humaines et non humaines qui nécessitent un accès.

- Mettre l'accent sur la prévention, et plus uniquement sur la réaction : il est essentiel de passer d'une sécurité réactive à une sécurité proactive pour devancer les menaces en constante évolution.

« La maturité en matière de sécurité dépend de l'alignement stratégique et d'une planification axée sur le risque. Les entreprises qui vont au-delà des solutions ponctuelles et des opérations réactives seront mieux équipées pour sécuriser les environnements cloud et IA en constante évolution », énonce le rapport.

Pour obtenir toutes les informations sur la sécurité de l'IA et du cloud, téléchargez dès aujourd'hui le rapport « État des lieux de la sécurité du cloud et de l'IA 2025 » .

En savoir plus

- Cloud

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success