Lancez-vous avec les solutions de gestion de l'exposition de Tenable

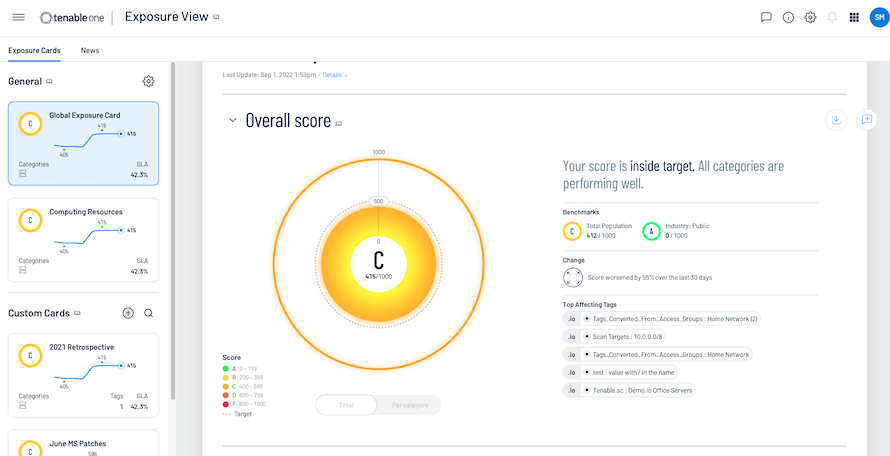

Tenable One

Gestion de l'exposition sur votre surface d'attaque moderne

Obtenez une visibilité complète sur votre surface d'attaque moderne avec la plateforme Tenable One Exposure Management pour aider vos équipes à transformer les données techniques sur les assets, les vulnérabilités et les menaces en informations commerciales claires et en renseignements exploitables.

Capacité clé 1

Bénéficier

d'une vision unifiée sur tous les types d'assets et vulnérabilités associées, sur site et dans le cloud

Capacité clé 2

Anticiper

les conséquences d'une cyberattaque de manière proactive

Capacité clé 3

Communiquer

le risque cyber aligné métier avec benchmarking par les pairs

Acheter des outils de sécurité peut s'avérer une tâche complexe, avec en plus de nombreux modules complémentaires qui risquent d'augmenter l'addition. Pour ma part, j'essaye de consolider ces outils autant que je le peux, et avec Tenable One, tout est inclus et rationalisé.

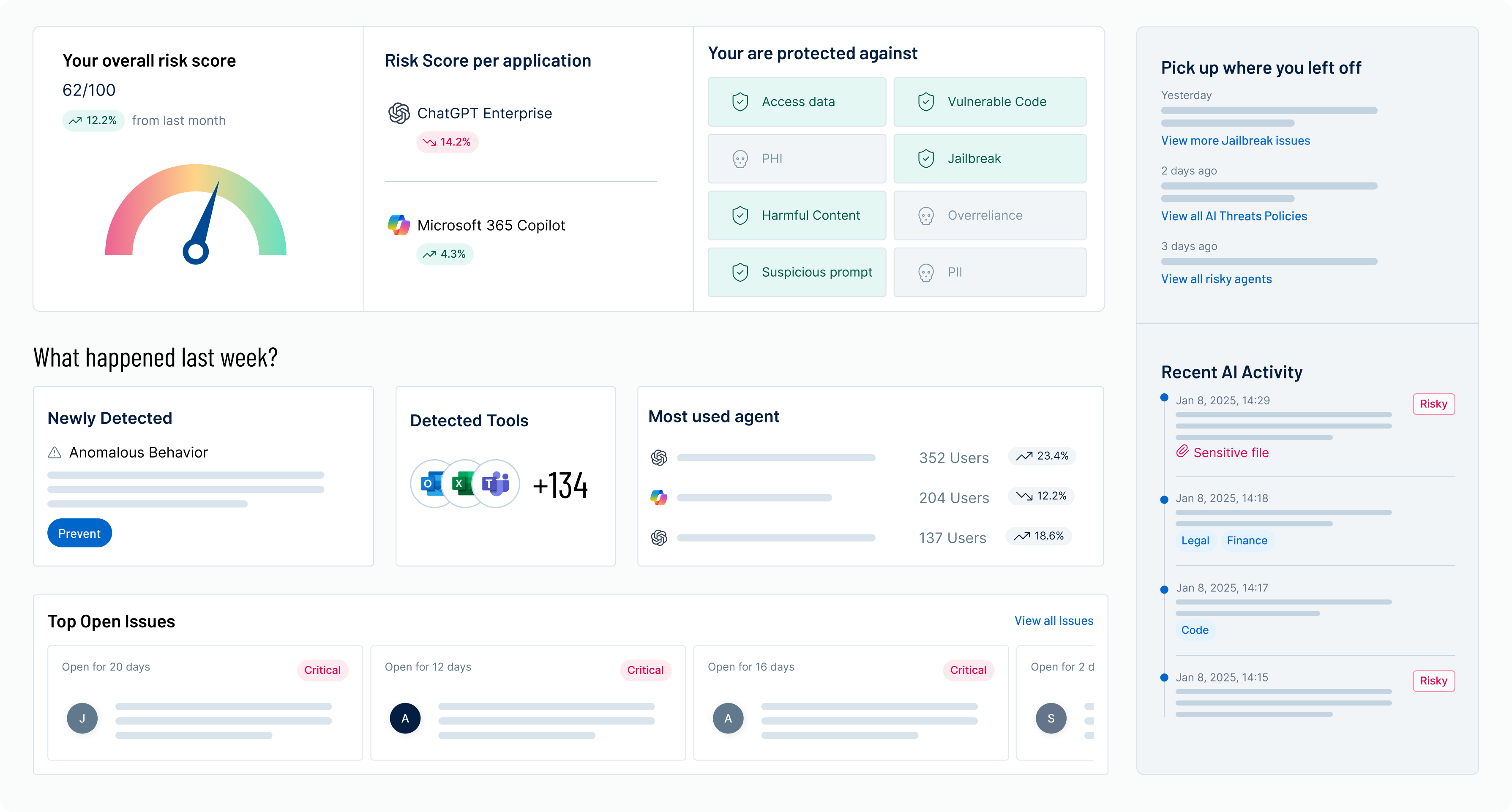

Tenable One AI Exposure

Éliminez votre gap d'exposition IA grâce à une gestion unifiée de l'exposition

Eliminez votre gap de gestion de l'exposition IA, cette surface d'attaque invisible que créent le Shadow AI, les chemins d'attaque masqués et les fuites de données. Bénéficiez d'une perspective unique et axée sur le risque de tous vos outils et usages d'IA, de votre infrastructure cloud et de vos identités, afin que vos équipes de sécurité puissent cesser de réagir à des symptômes isolés et commencent à gérer l'ensemble de votre surface d'IA sur une seule plateforme unifiée.

Capacité clé 1

Comprendre

comment votre entreprise utilise l'IA

Capacité clé 2

Sécuriser

là où l'IA crée des risques

Capacité clé 3

Éliminer

les failles avant qu'elles ne soient exploitées

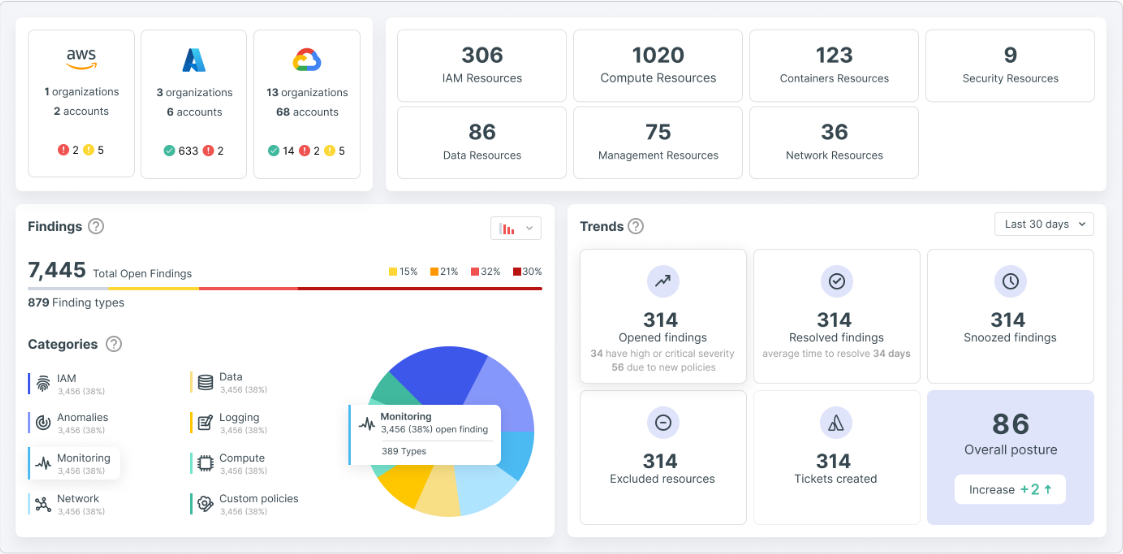

Tenable One Cloud Exposure

Découvrez une gestion unifiée de la posture de sécurité dans le cloud et des vulnérabilités avec Tenable One Cloud Exposure

Gérez vos plus grands risques dans le cloud avec Tenable One Cloud Exposure. Bénéficiez d'une CNAPP unifiée et d'une CIEM leader du marché qui vous apporteront du contexte et des recommandations de priorisation afin de prendre des décisions de remédiation précises et efficaces. Repérez et traitez rapidement les risques, même si vous n'êtes pas un expert en sécurité cloud, dans une interface utilisateur intuitive.

Capacité clé 1

Simplifier

même les problèmes les plus complexes avec des visualisations puissantes et une remédiation pas à pas

Capacité clé 2

Sécuriser

les identités, les autorisations et les secrets cloud en renforçant le moindre privilège et l'approche Zero Trust dans vos clouds

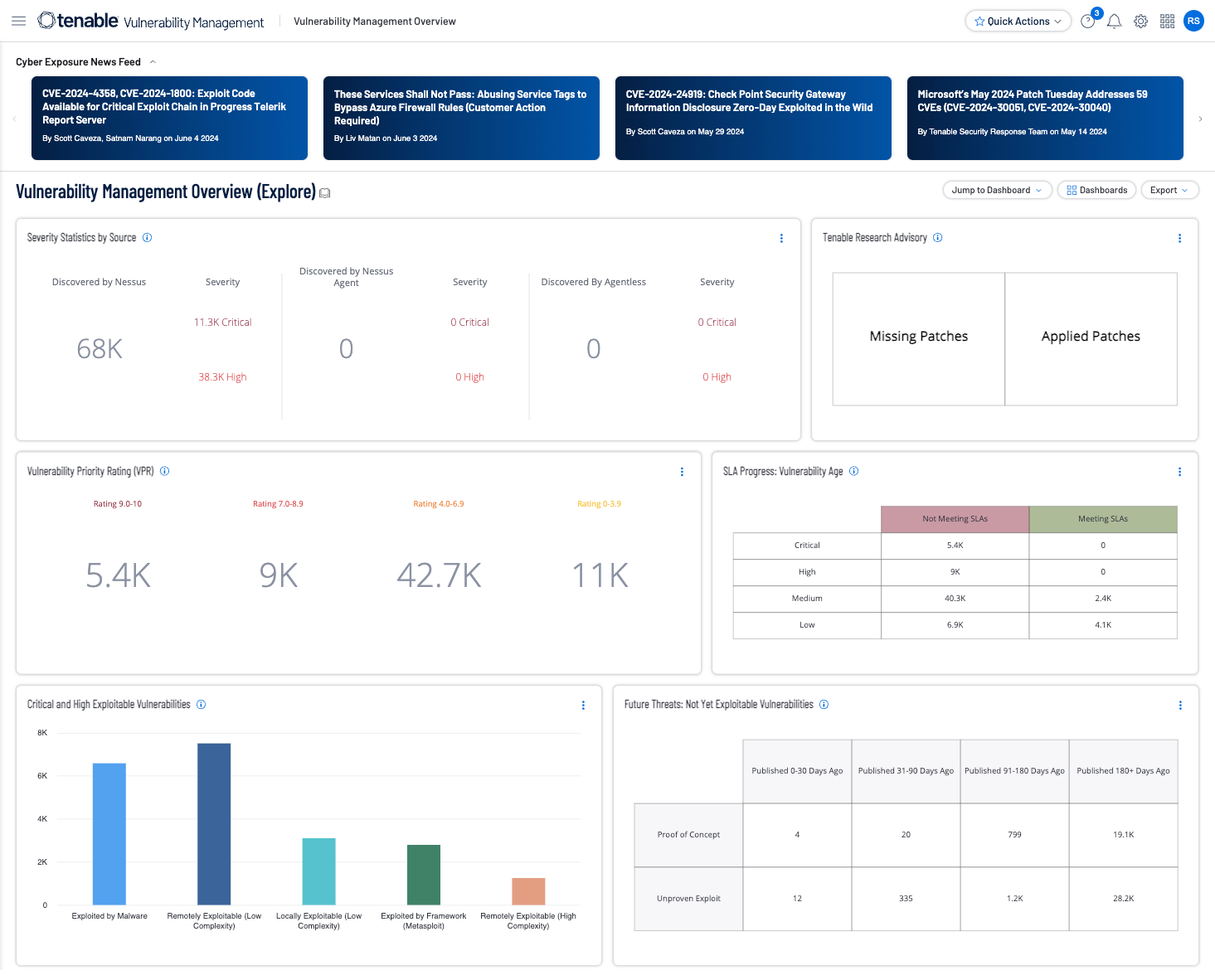

Tenable One Vulnerability Management

Obtenez une visibilité totale. Prédisez ce qui compte. Géré dans le cloud.

Obtenez une vue de l'ensemble de votre surface d'attaque basée sur le risque, de infrastructure IT aux environnements cloud en passant par les infrastructures critiques, de sorte à identifier, investiguer et prioriser les vulnérabilités. S'appuyant sur la technologie Nessus, Tenable Vulnerability Management fournit la couverture des vulnérabilités la plus complète du secteur et permet de prédire les problèmes de sécurité à corriger en premier.

Capacité clé 1

Conçu

pour les responsables et les praticiens de la cyber-sécurité

Capacité clé 2

Prédire

les vulnérabilités critiques pour savoir ce que vous devez corriger en priorité

Capacité clé 3

Fournir

une visibilité unifiée et une vue continue de tous les types d'assets

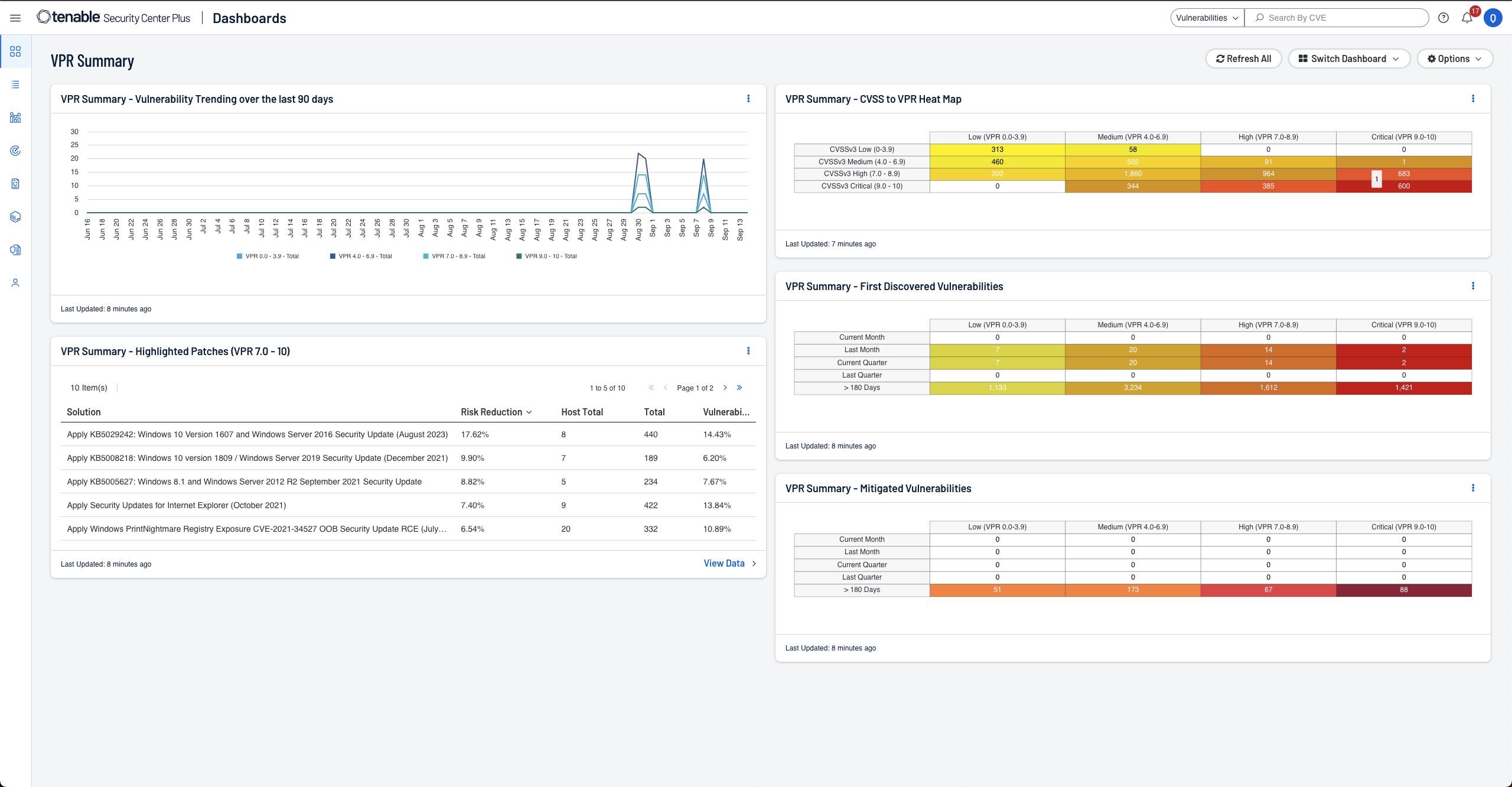

Tenable Security Center

Obtenez une visibilité totale. Prédisez ce qui compte. Géré sur site.

Obtenez une vue basée sur le risque de votre posture IT, de votre sécurité et de votre conformité afin de rapidement identifier, examiner et prioriser les vulnérabilités. Basé sur la technologie Nessus, Tenable Security Center offre la couverture la plus complète du secteur avec une évaluation en continu et en temps réel des vulnérabilités pour votre réseau afin de prévoir les problèmes de sécurité à résoudre en priorité.

Capacité clé 1

Conçu

pour les responsables et les praticiens de la cyber-sécurité

Capacité clé 2

Prédire

les vulnérabilités critiques pour savoir ce que vous devez corriger en priorité

Capacité clé 3

Rationaliser

les rapports de conformité en fonction des obligations réglementaires

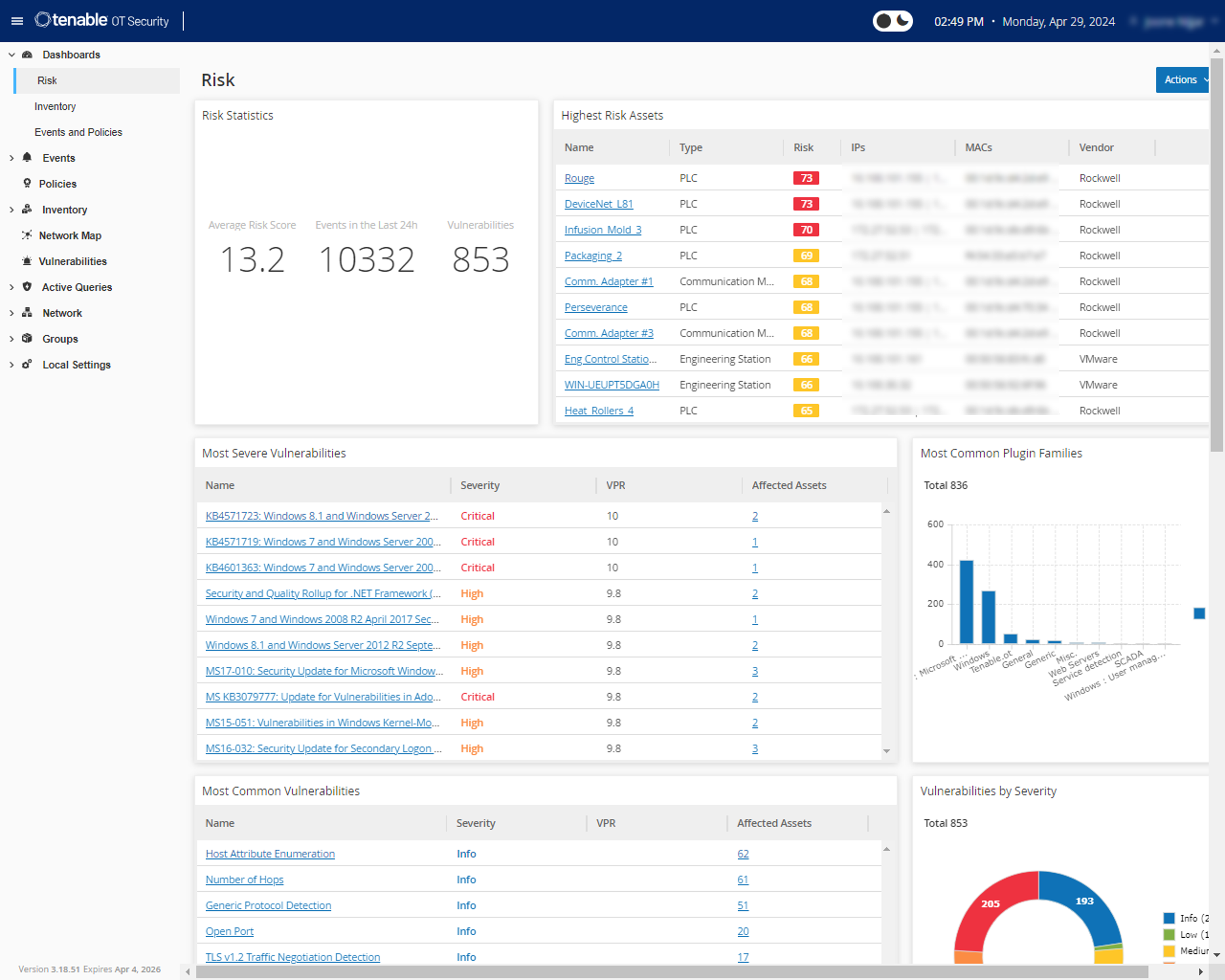

Tenable One OT Exposure

Bénéficiez de la sécurité OT dont vous avez besoin et réduisez le risque inutile

Obtenez la sécurité des technologies opérationnelles (OT) dont vous avez besoin et réduisez les risques que vous ne souhaitez pas courir grâce à Tenable One OT Exposure pour l'inventaire des assets, la gestion des vulnérabilités, le support forensique et les contrôles de configuration. Grâce à une visibilité complète sur votre infrastructure IT/OT convergée, maximisez la sécurité de votre environnement OT.

Capacité clé 1

Conçu

pour les praticiens de la cyber-sécurité (OT/IT) et de la conformité

Capacité clé 2

Visibilité complète

sur les appareils OT avec requêtes actives

Capacité clé 3

Sécurité unifiée

de l'OT et de l'IT sur une plateforme unique

Tenable One Identity Exposure

Gestion de l'exposition axée sur l'identité pour Active Directory et Entra ID

Identifiez et priorisez les risques liés aux identités dans Active Directory, Entra ID et les environnements hybrides pour éliminer les chemins d'attaque avant que les pirates ne les exploitent. Tenable One Identity Exposure découvre en continu les mauvaises configurations, les privilèges excessifs et les comptes dormants, aidant ainsi les équipes sécurité à voir comment les attaquants pourraient se déplacer dans leur environnement et à agir avant que des brèches ne se produisent.

Capacité clé 1

Découvrir

chaque identité et relation dans AD, Entra ID et les systèmes hybrides

Capacité clé 2

Cartographier

les chemins d'attaque pour révéler comment les expositions permettent les mouvements latéraux et l'élévation de privilèges

Capacité clé 3

Prioriser

et remédier grâce à des informations ciblées et exploitables

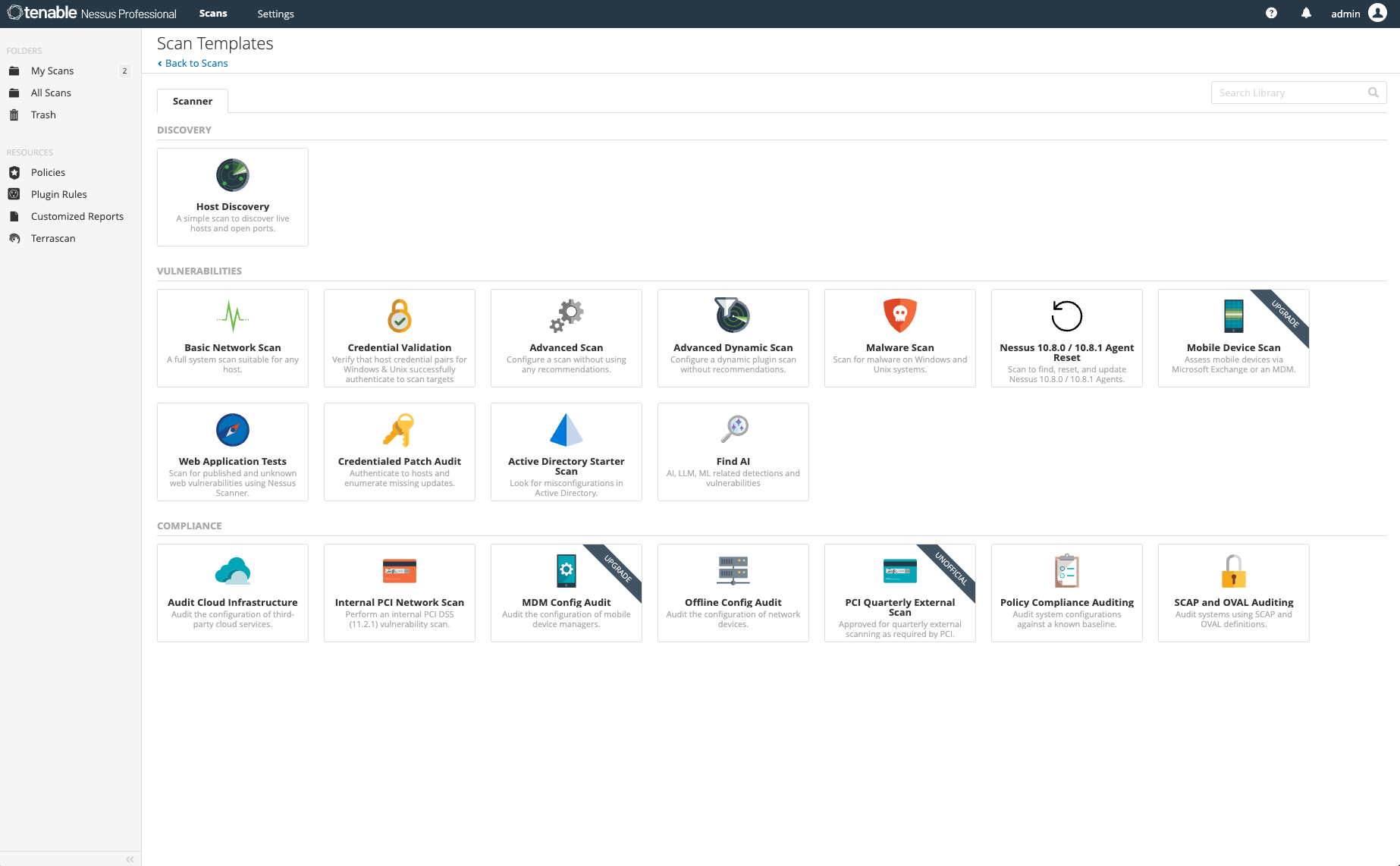

Tenable Nessus

Conçu pour la surface d'attaque moderne

Nessus est l'une des technologies de cyber-sécurité les plus largement déployées sur la planète. Chaque fonctionnalité rend le scan des vulnérabilités simple, facile et intuitif, malgré la complexité de la surface d'attaque moderne. Avec Nessus, vous pourrez plus rapidement et plus facilement évaluer, prioriser et remédier aux vulnérabilités afin de garder une longueur d'avance sur les attaquants.

Capacité clé 1

Idéal

pour les consultants, les pentesters, les développeurs et les PME

Capacité clé 2

Couverture la plus approfondie

et la plus étendue du secteur

Capacité clé 3

Couverture de l'évaluation des vulnérabilités

pour les assets IT, les applications web et la découverte de la surface d'attaque

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success