Simplifier la sécurité du cloud Azure avec Tenable

Une visibilité complète sur le cloud Azure, du développement au runtime

Sécurisez l'intégralité de votre cycle de développement, renforcez l'expertise en sécurité Microsoft Azure de votre équipe et accélérez la collaboration entre les équipes chargées du cloud, du développement et de la gestion des identités et des accès (IAM) grâce à Tenable Cloud Security.

« En deux clics, nous pouvons voir ce qu'il se passe vraiment dans notre cloud Azure —

et ça, c'est inestimable. »

Business Solution Lead, Industrial Services Provider

Diminuer les expositions dans les environnements Azure et multiclouds

Comblez les failles de sécurité grâce à une connaissance approfondie de l'architecture Azure

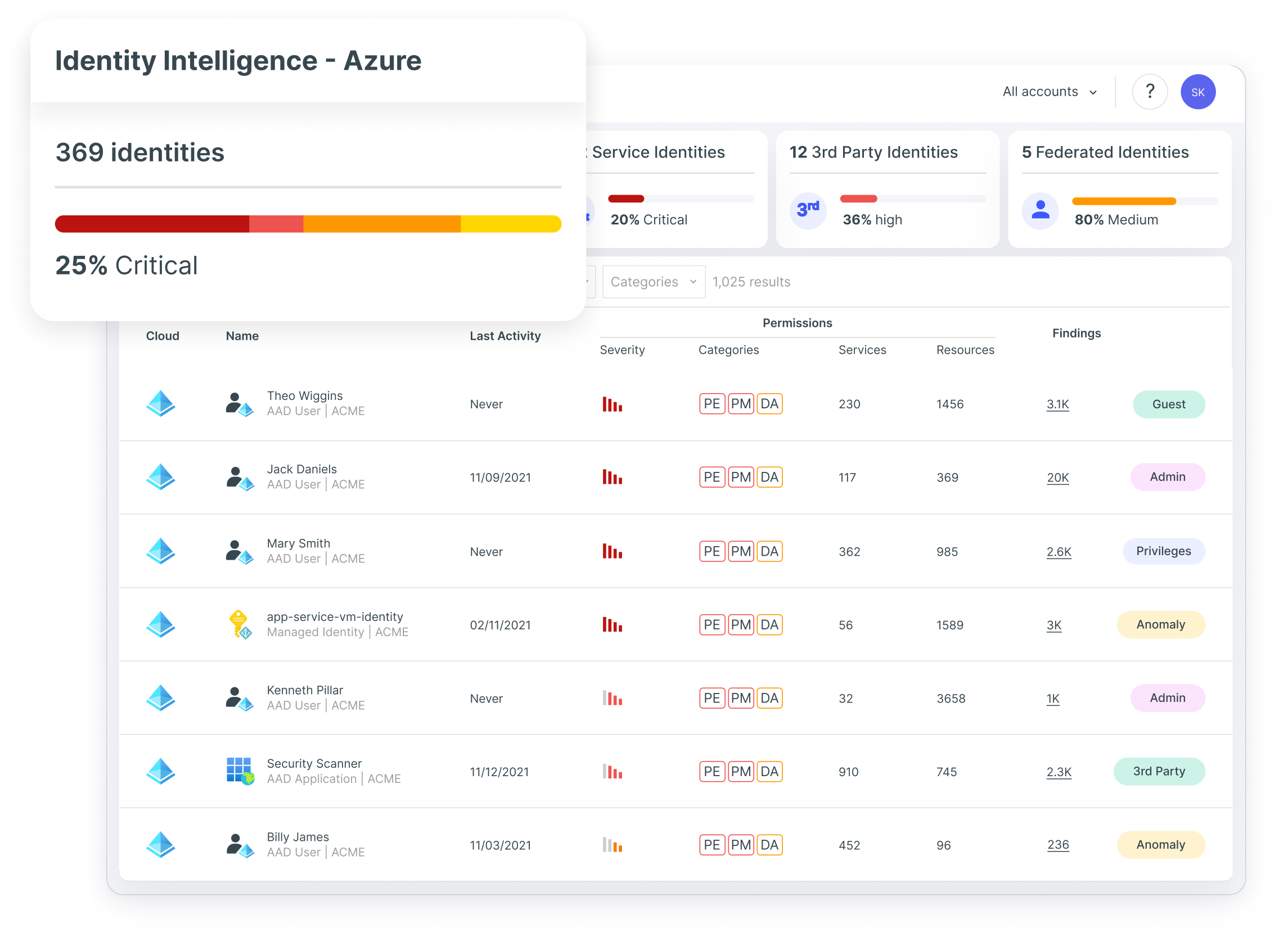

Tenable Cloud Security applique une approche globale automatisée axée sur les identités pour fournir à vos équipes une détection précise des risques, une remédiation guidée et et des accès de moindre privilège à grande échelle. Évaluez le risque des ressources Azure en découvrant les vulnérabilités et en les priorisant dans le contexte de l'ensemble de votre environnement multicloud et hybride.

Renforcez les applications cloud grâce aux intégrations Azure

Tenable accompagne les équipes de sécurité pour renforcer les applications cloud dans les environnements Azure en corrigeant les risques critiques liés à l'Infrastructure as a Service (IaaS) tels que les identités, les accès et les privilèges mal configurés. En s'intégrant à des fonctionnalités natives telles qu'Entra ID et Azure Pipelines afin de sécuriser le cycle de gestion des identités et des accès (IAM), vous pouvez réduire votre surface d'attaque Azure et multicloud à travers une visualisation chirurgicale, une priorisation minutieuse et une remédiation guidée.

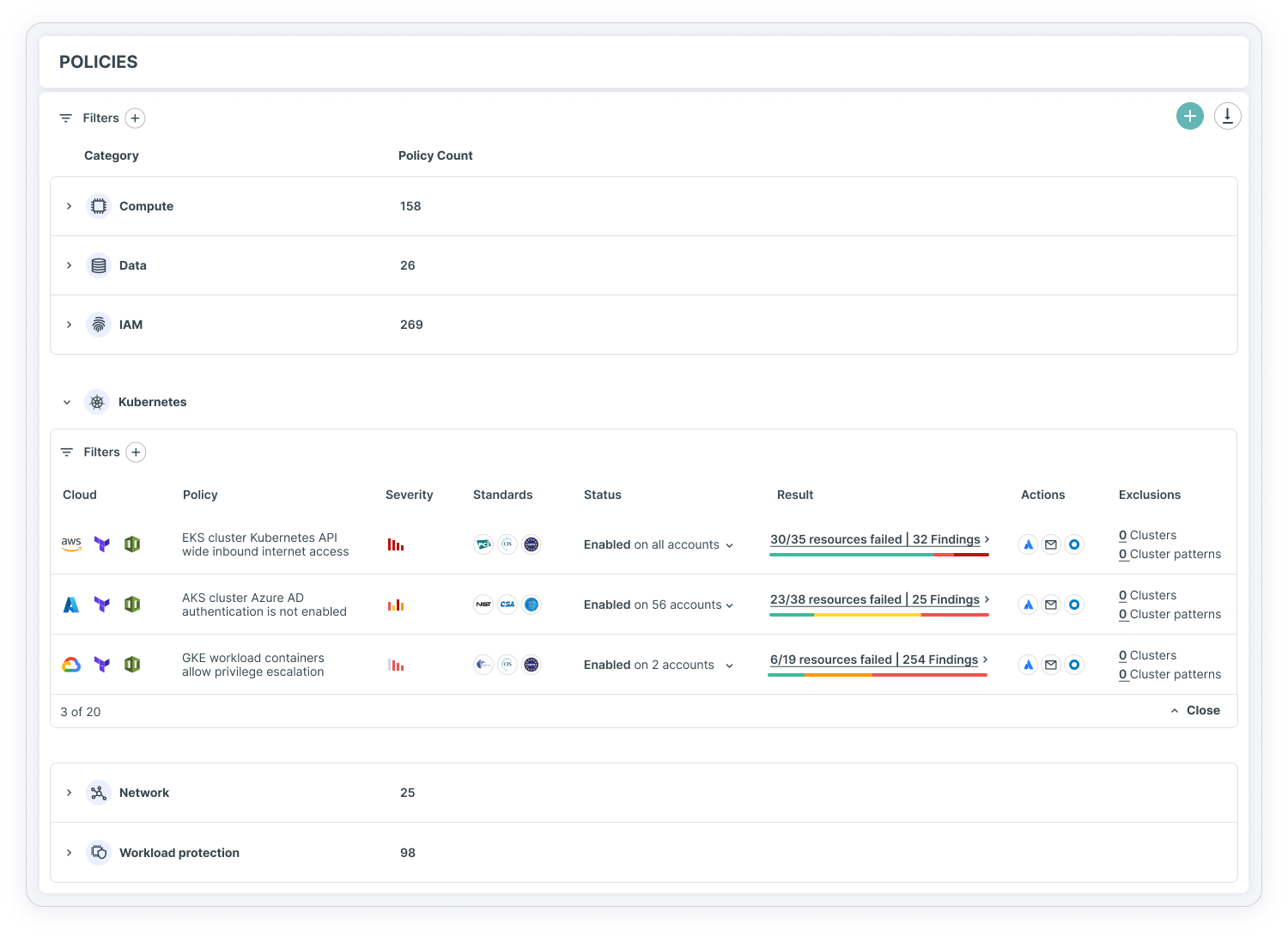

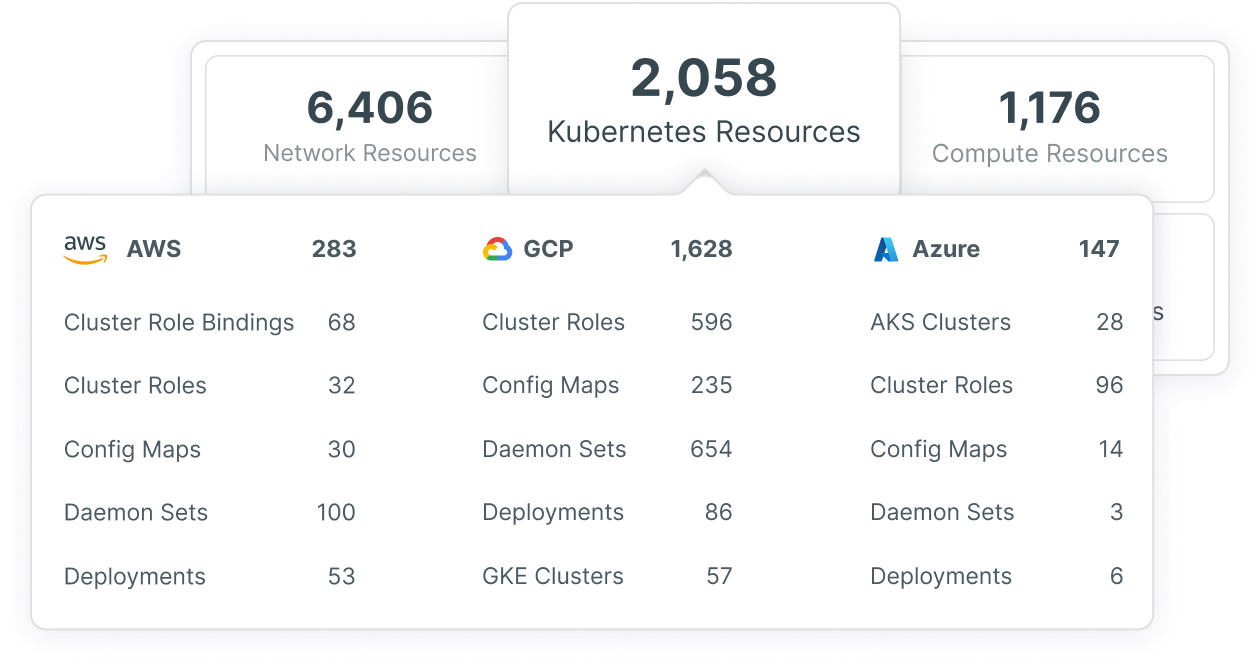

Fortifiez vos clusters AKS au sein de l'environnement

Visualisez le statut, la configuration et le risque de vos clusters Azure Kubernetes. Grâce à une évaluation dynamique du risque, découvrez les clusters qui nécessitent une remédiation immédiate ainsi que l'équipe responsable de la correction.

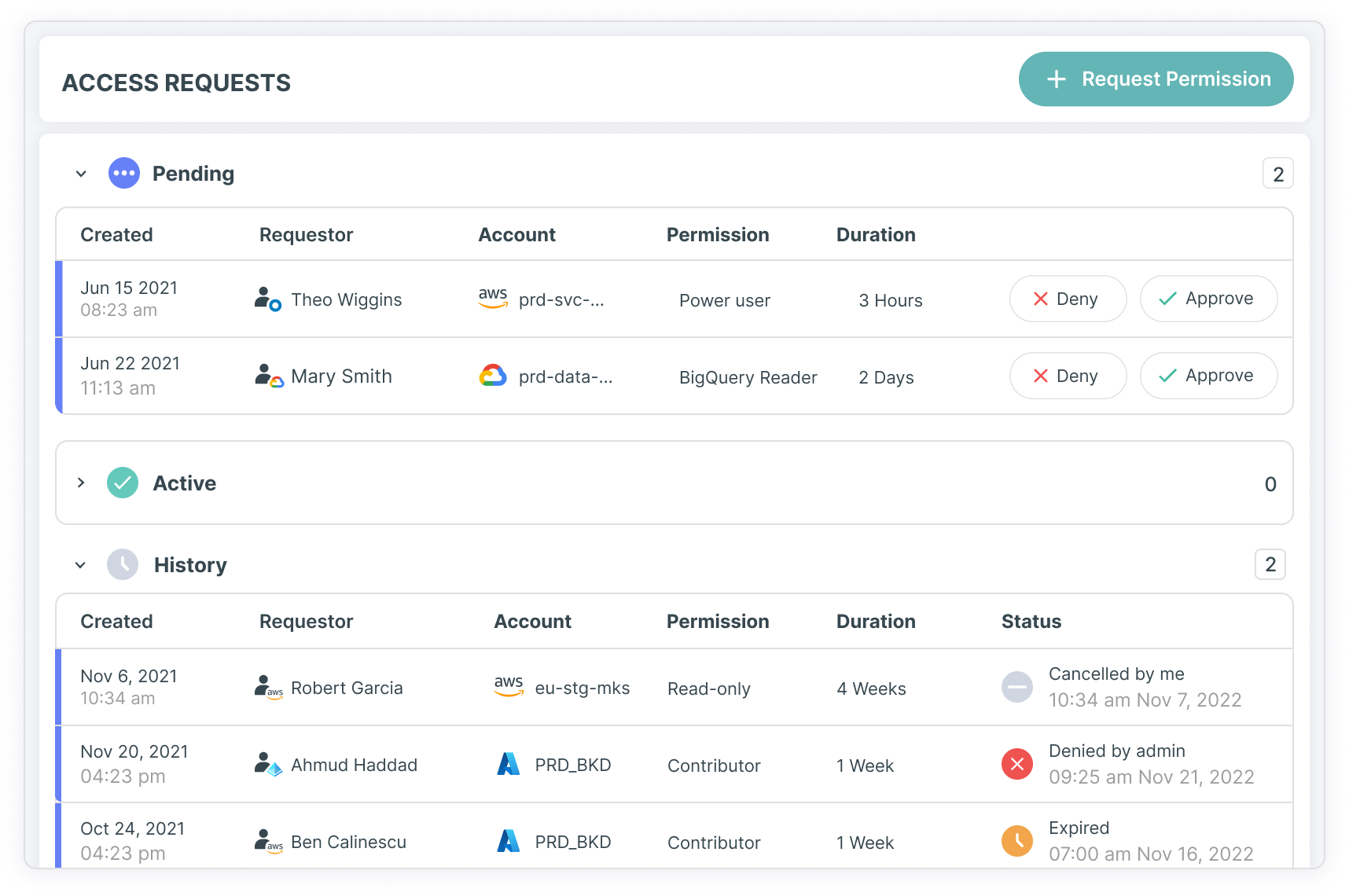

Générez des rôles de moindre privilège et automatisez les accès

Simplifiez le principe du moindre privilège dans Azure grâce au portail Just-in-Time (JIT) de Tenable. Fournissez à votre équipe un processus d'approbation simplifié afin de vous assurer que les bonnes personnes disposent des accès appropriés, et pour la durée adéquate. Vous pouvez aussi générer automatiquement des rôles personnalisés en fonction de l'activité observée pour les identités services ou machines dans Azure afin d'accorder les privilèges minimums nécessaires.

En savoir plus sur Tenable Cloud Security

L'automatisation [par Tenable Cloud Security] nous a permis d'éliminer de longs processus manuels et d'effectuer en quelques minutes ce qui aurait pris des mois à deux ou trois personnes chargées de la sécurité.

- Tenable Cloud Security

Tenable Cloud Security

Éliminez la cyber-exposition du cloud grâce à la plateforme de sécurité du cloud conçue pour l'action.

Tenable One

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Tenable Vulnerability Management

Bénéficiez d'un accès complet à une plateforme cloud moderne de gestion des vulnérabilités qui vous permet de visualiser l'ensemble de vos assets et d'en assurer le suivi avec une précision inégalée.

Votre essai de Tenable Vulnerability Management inclut également Tenable Web App Scanning.

Tenable Vulnerability Management

Bénéficiez d'un accès complet à une plateforme de gestion des vulnérabilités moderne hébergée dans le cloud qui vous permet de consulter l'ensemble de vos assets et d'en assurer le suivi avec une précision inégalée. Souscrivez votre abonnement annuel dès aujourd'hui.

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success