Tenable comparé à CrowdStrike Falcon Cloud

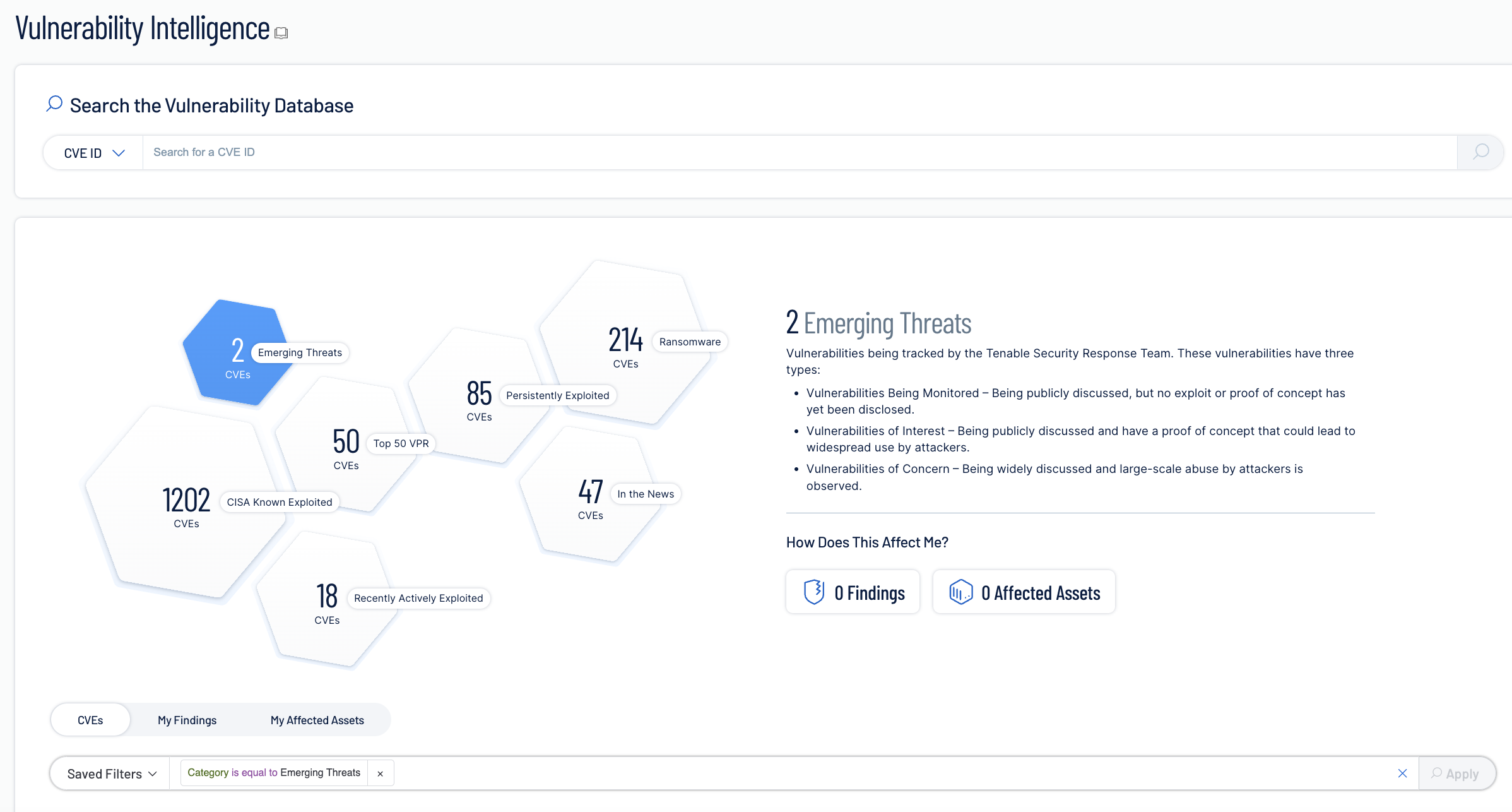

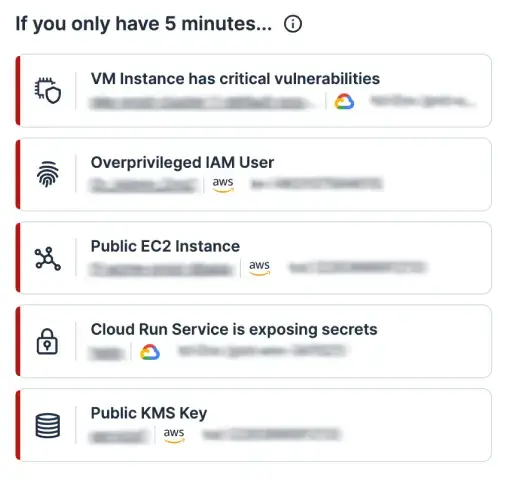

Proactively reduce cloud risk with Tenable One Cloud Exposure

Assurez votre défense sans plus attendre. Contrairement à CrowdStrike qui se contente de réagir aux menaces actives, Tenable adopte une posture proactive. En contextualisant toutes les menaces potentielles pour votre environnement, Tenable priorise et corrige efficacement les risques les plus critiques avant même qu'ils ne surviennent.

Pourquoi Tenable

Voir Tenable en action

Vous voulez savoir comment Tenable peut aider votre équipe à identifier et à corriger les faiblesses cyber critiques qui mettent votre entreprise en péril ? Complétez ce formulaire pour obtenir un devis personnalisé ou une démonstration.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Why customers choose Tenable One Cloud Exposure over CrowdStrike Falcon Cloud

Compare Tenable One Cloud Exposure to CrowdStrike Falcon Cloud

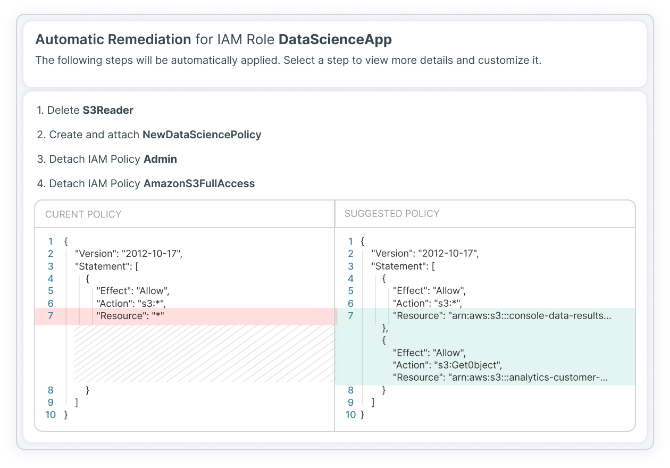

- - Push-button IAM remediation

- - Push-button IaC remediation

- - Instructive guardrail guidance for modifications

Tenable One

Demandez une démo

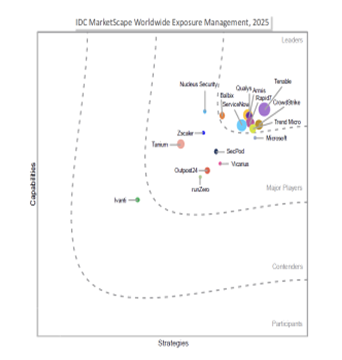

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success