Tenable One OT Exposure

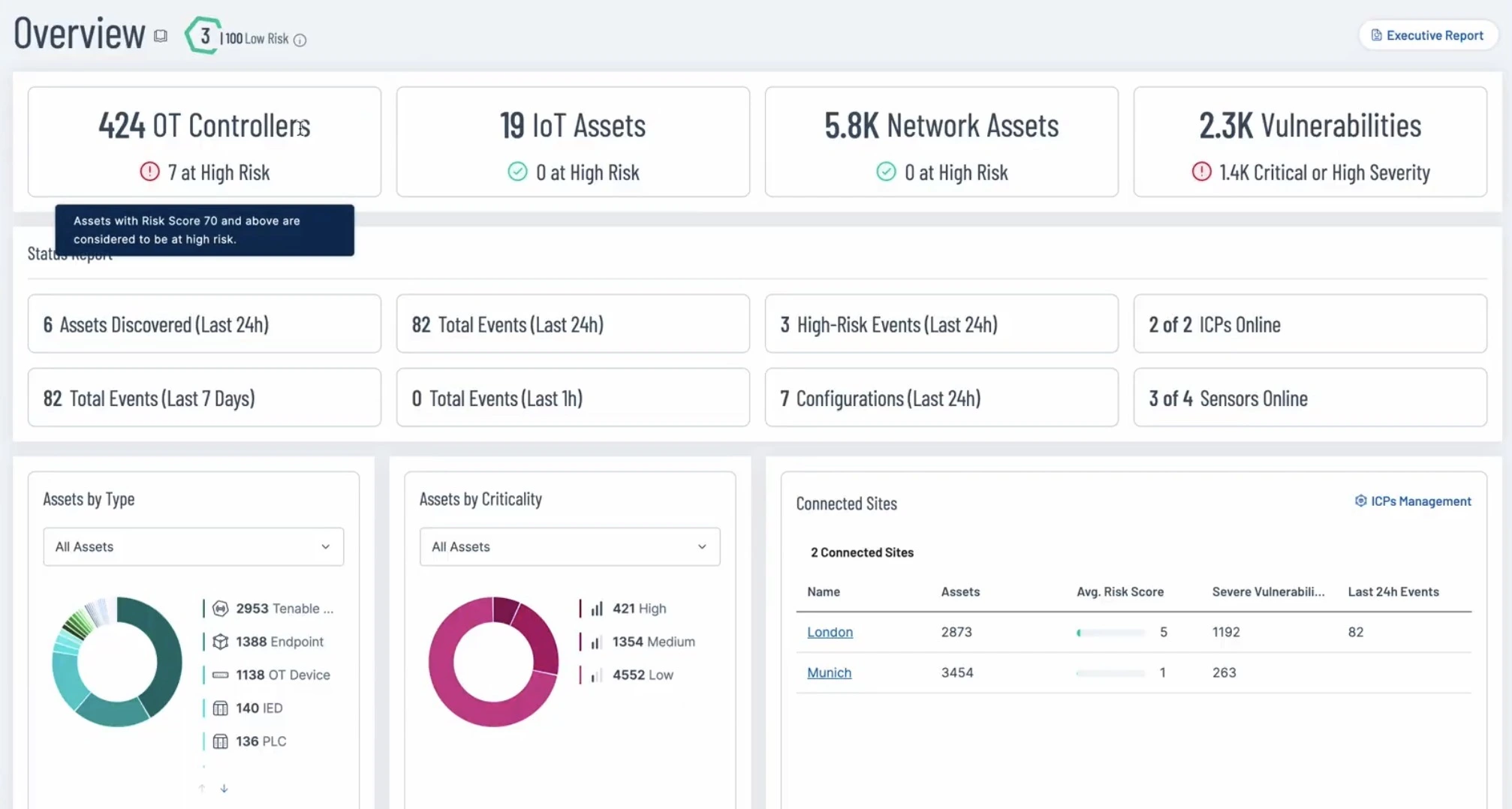

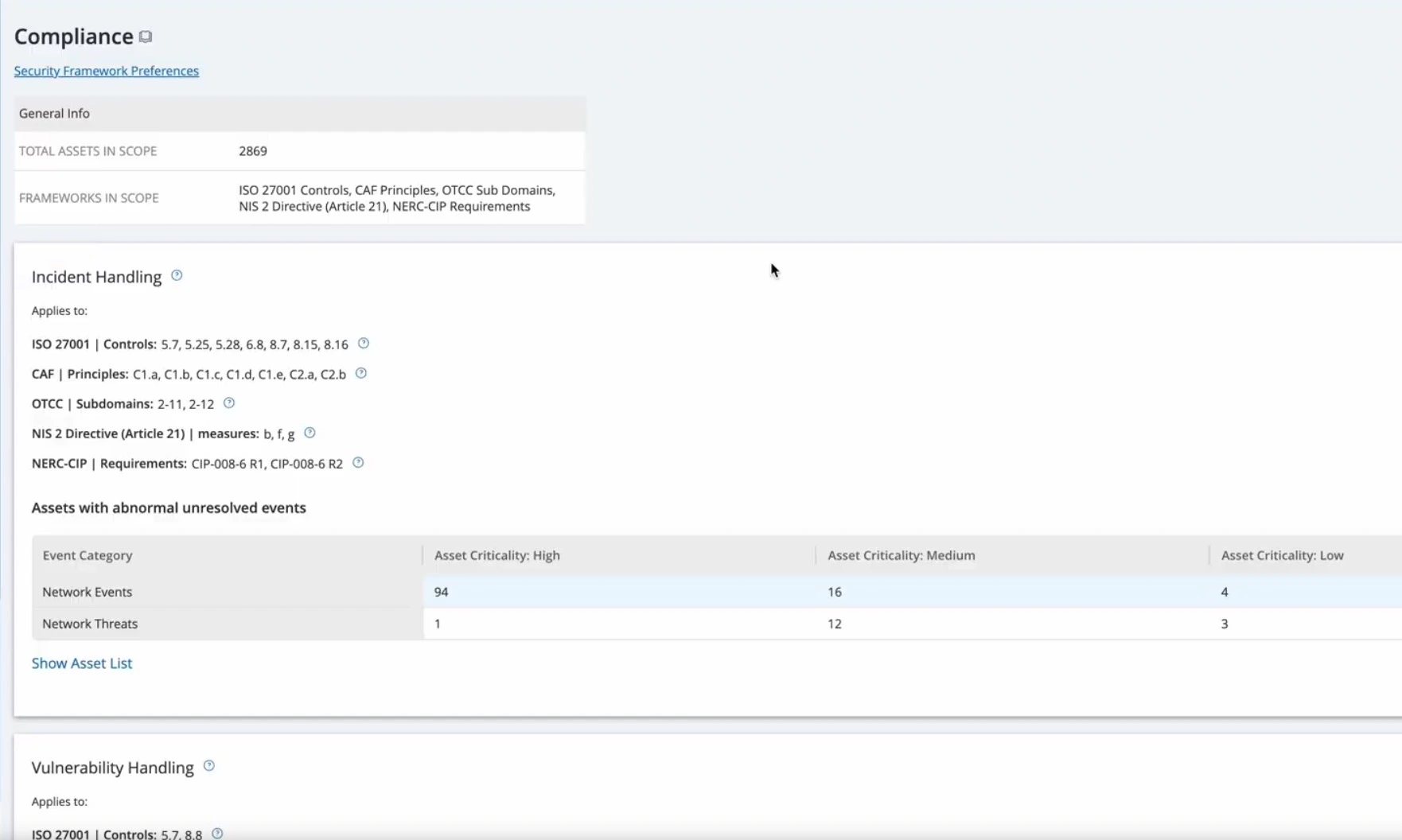

Cessez de réagir aux alertes fragmentées et commencez à gérer la sécurité OT sur l'ensemble de votre écosystème cyber-physique. Unifiez votre surface d'attaque numérique et physique avec Tenable One OT Exposure. Combinez une visibilité approfondie avec une Exposure Intelligence de pointe pour protéger vos infrastructures critiques sans perturber l'innovation ni les opérations.

La plateforme n°1 de gestion de l'exposition pour environnements OT/IT convergés

Bénéficier d'une protection complète pour les systèmes cyber-physiques (CPS)

Sécurisez votre environnement opérationnel et votre infrastructure critique avec une plateforme dédiée à la sécurité des systèmes cyber-physiques.

tenable one

La seule plateforme de gestion de l'exposition au monde optimisée par l'IA

Tenable One réduit les risques cyber en unifiant la visibilité, les analyses et les actions de sécurité sur l'ensemble de la surface d'attaque, aidant ainsi les entreprises à identifier et corriger rapidement leurs faiblesses critiques.

Découvrez pourquoi les clients choisissent Tenable One for OT Security

FAQ sur OT Security

Trouvez des réponses aux questions fréquentes concernant Tenable One OT Exposure.

-

Comment Tenable One OT Exposure découvre-t-il les assets sans perturber les opérations ?

-

Tenable One OT Exposure adopte une approche « sans dommage », combinant la surveillance passive du réseau avec le « Safe Active Querying » breveté et approuvé par les fournisseurs pour communiquer avec les appareils via leurs protocoles natifs.

-

Tenable prend-il en charge les environnements en air gap ?

-

Oui, Tenable propose des modèles de déploiement flexibles pour répondre à des besoins spécifiques en matière de sécurité et de conformité en cybersécurité :

- Cloud : pour une évolutivité rapide, des mises à jour continues et l'accès à la veille mondiale sur les menaces (Threat Intelligence) de Tenable Research.

- Sur site : pour un contrôle local complet, idéal pour les réseauxOT fortement réglementés ou isolés physiquement.

- Hybride : une combinaison flexible qui prend en charge les opérations mondiales et distribuées avec des exigences régionales variables.

-

Quelle est la différence entre les scores VPR et CVSS standards ?

-

Le score CVSS mesure la sévérité théorique, tandis que le VPR (Vulnerability Priority Rating) de Tenable utilise la data science pour mesurer l'exploitabilité réelle, vous aidant à vous concentrer en priorité sur les menaces les plus dangereuses.

-

Tenable One OT Exposure peut-il s'adapter aux opérations mondiales et aux environnements OT multisites ?

-

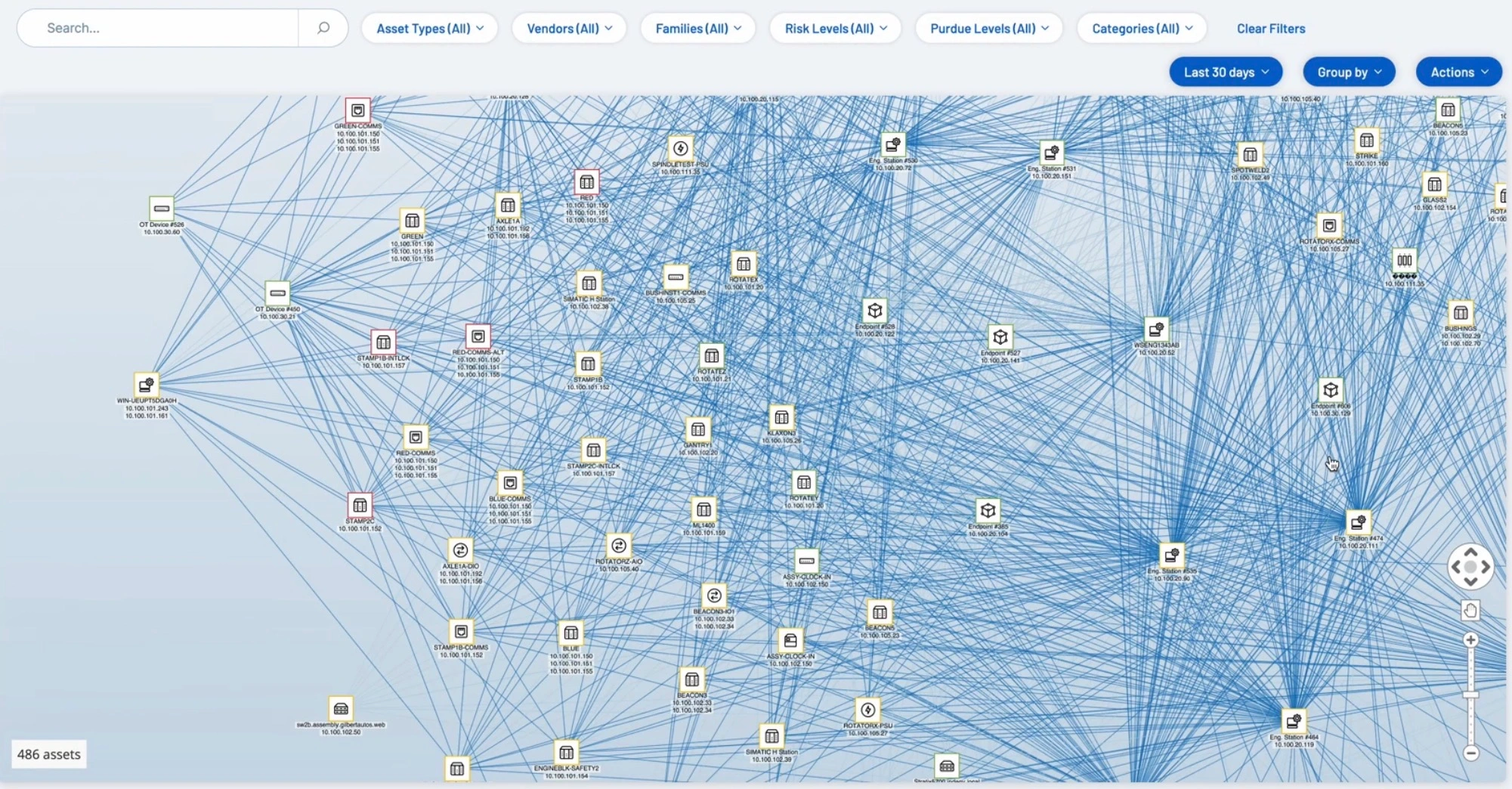

Oui, Tenable One évolue avec la complexité des entreprises mondiales et des installations opérationnelles distribuées. La plateforme cloud-native Tenable offre une visibilité centralisée avec un contexte local pour garantir une politique de sécurité et une gouvernance cohérentes sur l'ensemble de vos usines, régions et réseaux industriels.

-

Quelles actions automatisées Tenable One OT Exposure peut-il prendre en réponse aux menaces OT ?

-

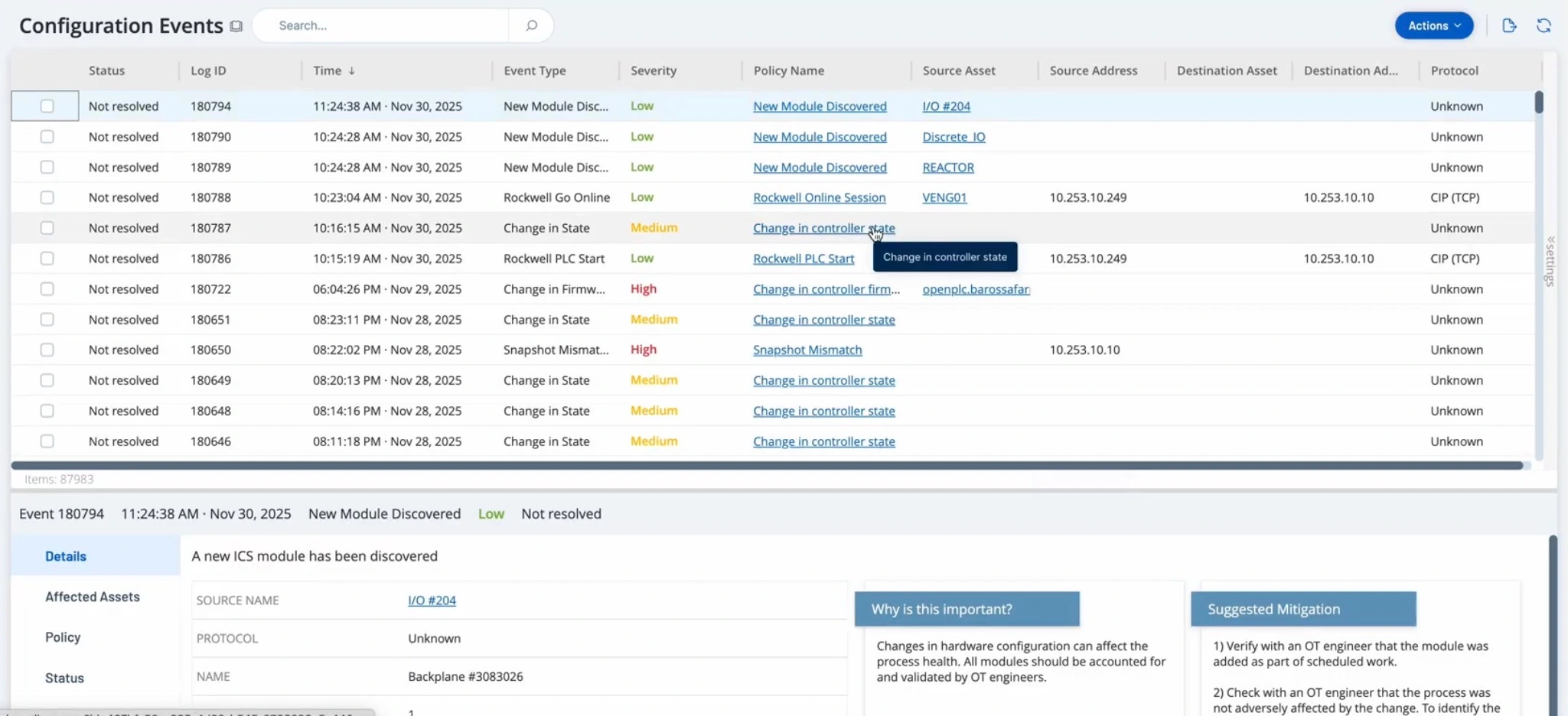

Tenable One s'intègre à votre infrastructure sécurité et de réseau existante pour permettre une réponse automatisée et en temps réel aux menaces. Grâce à ces intégrations, la plateforme de gestion de l'exposition Tenable peut déclencher des actions telles que :

- Le blocage des communications malveillantes par la mise à jour des règles de pare-feu.

- L'ouverture d'un ticket à haute priorité dans JIRA ou ServiceNow avec tout le contexte pertinent.

- Le déclenchement automatique d'un workflow spécifique dans votre plateforme SOAR.

-

Comment Tenable One découvre-t-il les assets OT non gérés, inconnus ou fantômes ?

-

Tenable One OT Exposure excelle à identifier tous les assets de votre environnement, y compris les appareils hérités, non gérés ou non autorisés que d'autres outils ne détectent pas. Tenable One OT Exposure combine de puissantes méthodes de découverte :

- Surveillance continue du trafic en analysant le trafic réseau pour voir chaque appareil lorsqu'il communique.

- Requêtes Actives Sécurisées (Safe Active Query) utilisant des protocoles industriels natifs pour identifier et classer précisément les appareils sans perturber les processus sensibles.

- Importation de fichiers et interopérabilité qui prennent en charge la possibilité d'importer manuellement des fichiers SCD et ACD, des fichiers de feuille de calcul CSV, des fichiers de projet PLC et d'autres formats de fichiers couramment utilisés pour enrichir vos données de sécurité.

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success