Tenable One Cloud Exposure Just-in-Time (JIT) Access

Eliminez le risque lié aux menaces qui prennent le contrôle sur les identités humaines grâce à des accès permanents sur les ressources cloud. Accordez plutôt un accès temporaire aux ressources cloud critiques.

Aujourd'hui, nous nous appuyons sur Tenable Cloud Security pour assurer le contrôle des accès provisoires d'un client majeur du secteur bancaire, répondant ainsi à notre cas d'utilisation cloud de gestion des accès privilégiés, et aussi pour rationaliser les autorisations et mieux contrôler les accès dans notre environnement AWS complexe.

Minimisez vos risques liés aux accès tout en conservant l'agilité de vos developpeurs

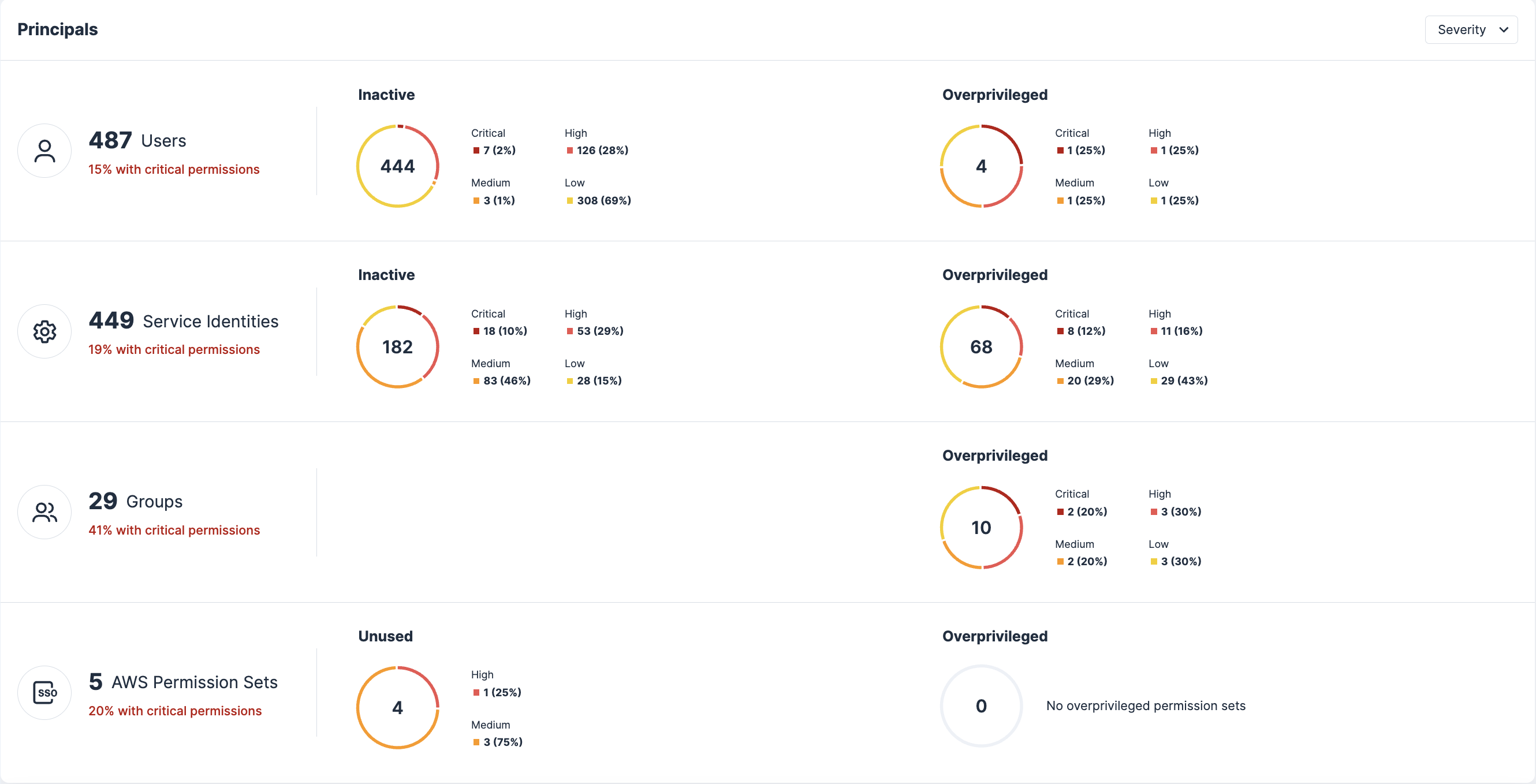

Les accès statiques et permanents ainsi que les autorisations élévées sur les ressources cloud peuvent exposer votre entreprise à des vulnérabilités exploitables par des pirates. Le défi majeur consiste à préserver la productivité des utilisateurs en leur fournissant un accès aux ressources nécessaires sans toutefois exposer votre entreprise à des risques inutiles.

Tenable Cloud Exposure Just-in-Time (JIT) Access solves this by quickly and seamlessly granting users temporary, time-based access to sensitive cloud resources and business applications when they request them on an as-needed basis.

- Tenable Cloud Security

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success