Microsoft's December 2019 Patch Tuesday Includes Fix for Zero Day Exploited in the Wild (CVE-2019-1458)

Microsoft closes out 2019 by patching 36 CVEs, including one flaw that was exploited in the wild as a zero-day.

Microsoft sent administrators around the world an early holiday gift with a lighter-than-usual Patch Tuesday. The December 2019 Patch Tuesday contains updates for 36 CVEs, seven of which are rated as critical. This month’s updates include patches for Microsoft Windows, Microsoft Office, Internet Explorer, SQL Server, Visual Studio, and Skype for Business. The following is a breakdown of the most important CVEs from this month’s release.

CVE-2019-1458 | Win32k Elevation of Privilege Vulnerability

CVE-2019-1458 is a high-severity elevation of privilege vulnerability in Microsoft Windows that occurs when the Win23k component fails to properly handle objects in memory. An attacker who is able to log onto the system could execute a specially crafted application to exploit this flaw to run arbitrary code in kernel mode. Microsoft’s advisory notes this vulnerability has been exploited in the wild, and according to researchers Anton Ivanov and Alexey Kulaev of Kaspersky Lab is connected to another zero-day exploit in Google Chrome that the researchers disclosed in November.

CVE-2019-1471 | Windows Hyper-V Remote Code Execution Vulnerability

CVE-2019-1471 is a sandbox escape code execution vulnerability caused by a malicious application on a virtual machine (VM) running on the targeted Hyper-V host. An attacker would either need to deploy a malicious application on an existing VM or deploy their own malicious VM on the target Hyper-V host. Once an attacker has that access, an attacker could exploit this vulnerability to cause the Hyper-V host to execute arbitrary code.

CVE-2019-1468 | Win32k Graphics Remote Code Execution Vulnerability

CVE-2019-1468 is a vulnerability within the Windows font library, which could lead to remote code execution if embedded fonts are handled incorrectly. An attacker could exploit this by creating a malicious document or webpage with this vulnerability embedded in it, requiring the victim to either visit the affected site or open the malicious document. Exploitation of this vulnerability could lead to the execution of arbitrary code on the victim's system.

CVE-2019-1387, CVE-2019-1349, CVE-2019-1350, CVE-2019-1352, CVE-2019-1354 | Git for Visual Studio Remote Code Execution Vulnerability

CVE-2019-1387, CVE-2019-1349, CVE-2019-1350, CVE-2019-1352 and CVE-2019-1354 are remote code execution vulnerabilities caused by unsanitized command line inputs in Git for Visual Studio. When exploited, an attacker could cause Visual Studio to execute code within the context of the current user account. These vulnerabilities are therefore limited by user access, so restricted user accounts would pose a lower risk than a compromised administrator account.

CVE-2019-1484 | Windows Object Linking and Embedding Remote Code Execution Vulnerability

CVE-2019-1484 is a vulnerability in Windows Object Linking and Embedding (OLE) that could lead to remote code execution if it fails to validate user input correctly. Exploitation of this vulnerability would require an attacker to create a malicious file and the victim to execute this file on their system, potentially leading to the execution of arbitrary code on their system.

CVE-2019-1462 | Microsoft PowerPoint Remote Code Execution Vulnerability

CVE-2019-1462 is a remote code execution vulnerability in Microsoft PowerPoint. This flaw occurs due to improper handling of objects in memory. Exploitation of this would require an attacker to convince a user to open a specially crafted file with an affected version of Microsoft PowerPoint, such as via a phishing campaign. Once the crafted file is opened, however, it could allow for arbitrary code to be run with the same privileges as the user who opens the file. Microsoft notes the Reading Pane is not an attack vector for this particular vulnerability.

CVE-2019-1485 | VBScript Remote Code Execution Vulnerability

CVE-2019-1485 is a remote code execution vulnerability due to how the VBScript engine handles objects in memory. When exploited, the vulnerability could corrupt memory in such a way that allows an attacker to execute arbitrary code. This flaw is noted to be more likely to be exploited according to Microsoft, and would most likely be used in malware or phishing campaigns. To exploit this vulnerability, an attacker would need to entice a user to visit a specially crafted website with Internet Explorer or embed an ActiveX control in an application or Microsoft Office document that hosts the Internet Explorer rendering engine.

Solutions Tenable

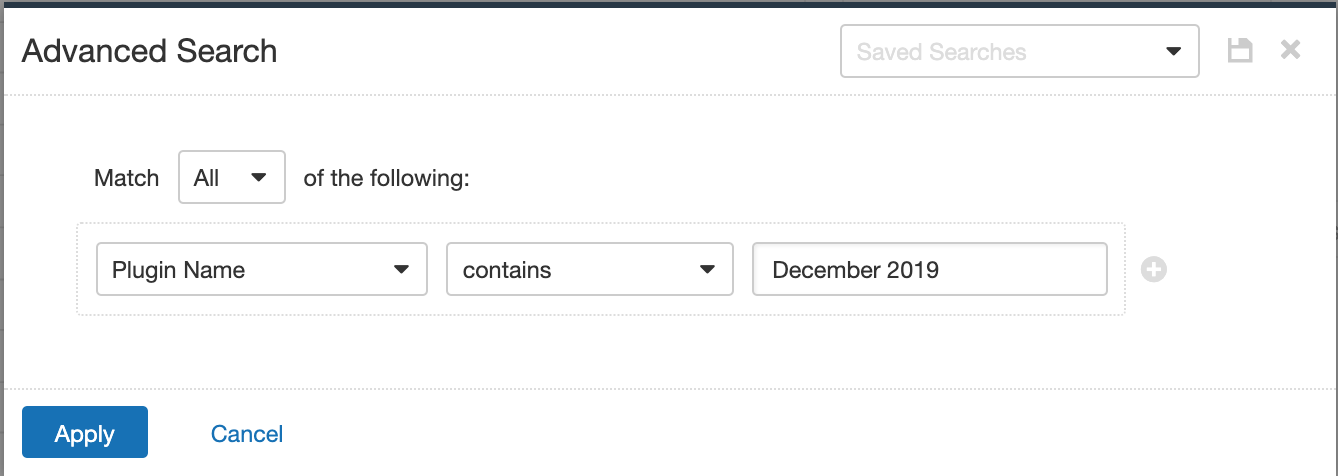

Users can create scans that focus specifically on our Patch Tuesday plugins. From a new advanced scan, in the plugins tab, set an advanced filter for Plugin Name Contains December 2019.

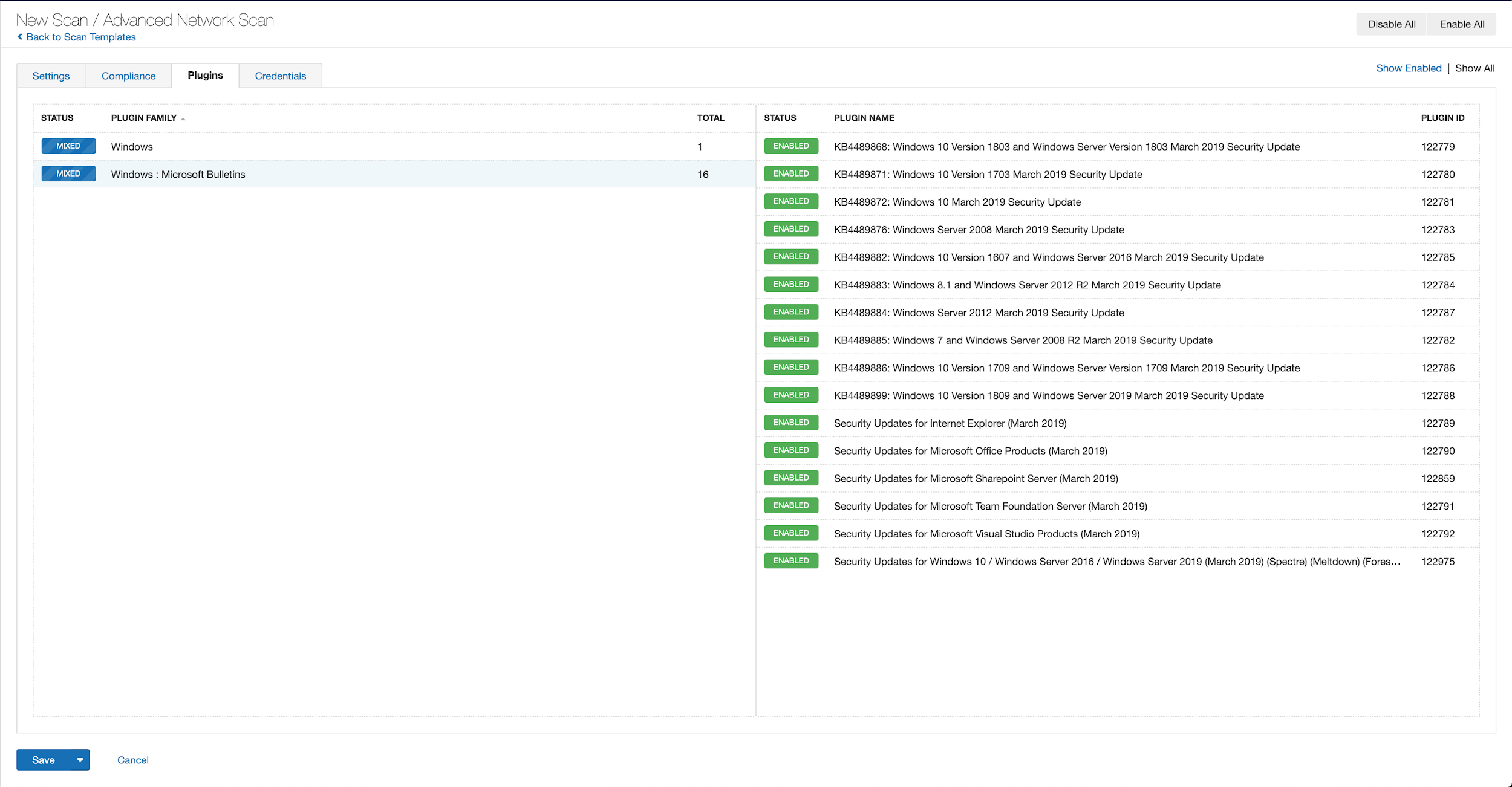

With that filter set, click the plugin families to the left, and enable each plugin that appears on the right side. Remarque : If your families on the left say Enabled, then all the plugins in that family are set. Disable the whole family before selecting the individual plugins for this scan. Here’s an example from Tenable.io:

A list of all of the plugins released for Tenable’s December 2019 Patch Tuesday update can be found here. As always, we recommend patching systems as soon as possible and regularly scanning your environment to identify those systems yet to be patched.

As a reminder, Windows 7 support will be discontinued on January 14, 2020, so we strongly recommend reviewing what hosts remain and any action plans for migration. Plugin ID 11936 (OS Identification) can be useful for identifying hosts still running on Windows 7.

Où trouver plus d'informations

- Microsoft's December 2019 Security Updates

- Tenable plugins for Microsoft December 2019 Patch Tuesday Security Updates

Rejoignez l'équipe SRT de Tenable sur Tenable Community.

Apprenez-en plus sur Tenable, la première plateforme de Cyber Exposure qui vous permet de gérer votre surface d'attaque moderne de manière globale.

Get a free 30-day trial of Tenable.io Vulnerability Management.

Articles connexes

- Vulnerability Management