Priorisez vos expositions critiques

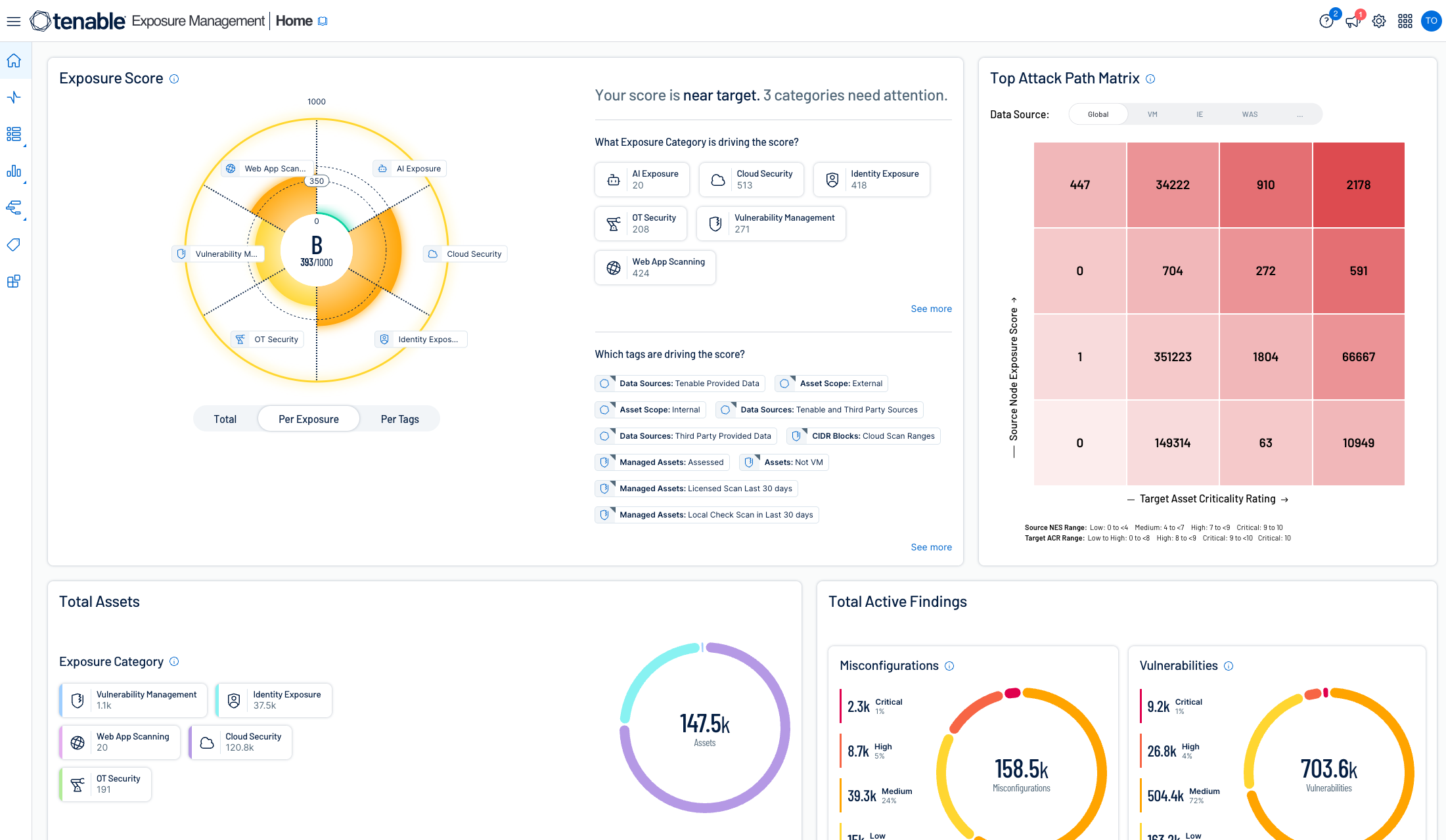

Dépassez la traditionnelle gestion des vulnérabilités. Tirez parti de la gestion de l'exposition pour normaliser les scores de risque sur l'ensemble de votre surface d'attaque, afin de vous concentrer sur le faible pourcentage d'expositions, telles que les vulnérabilités, les mauvaises configurations et les autorisations excessives, qui représentent une menace immédiate pour votre entreprise.

Modernisez votre définition de la criticité

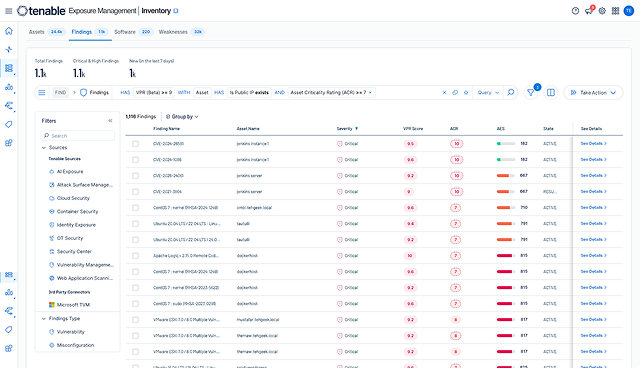

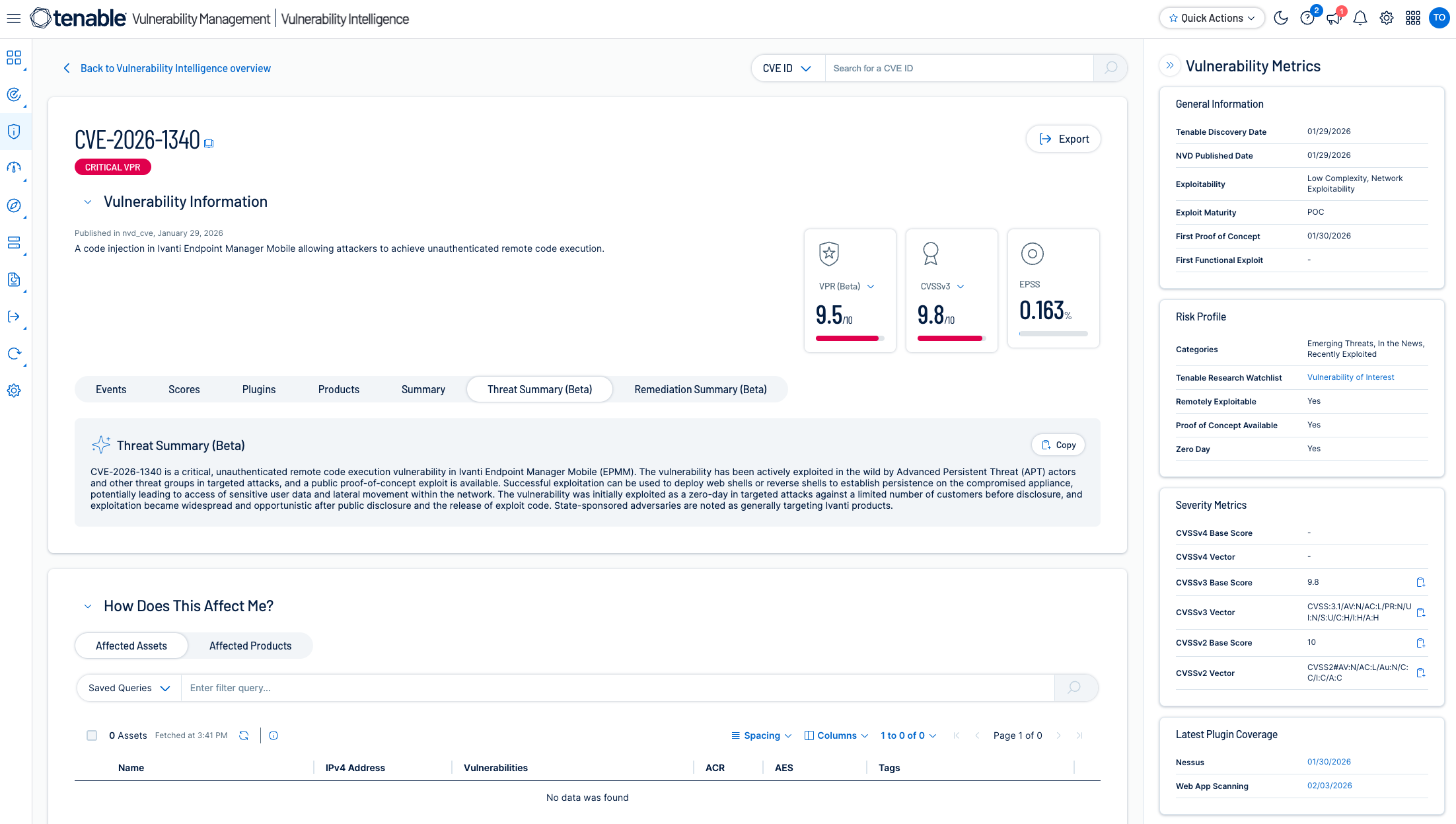

Arrêtez de traquer chaque CVE. Passez à une gestion de l'exposition pour prioriser la remédiaiton des vulnérabilités en fonction de leur exploitabilité réelle et de leur impact sur l'activité.

Favoriser les décisions fondées sur le risque

Concentrez vos efforts de remédiation sur les 1,6 % de vulnérabilités que les attaquants exploitent activement et qui sont les plus susceptibles d'impacter votre business.

Normaliser vos scores de risque

Unifiez les données cloisonnées grâce à des scores dynamiques de risques cyber appliqués aux données internes et tierces.

Révéler les signaux d'exposition critiques

Identifiez les combinaisons toxiques de contexte d'assets, de privilèges utilisateurs et de threat intelligence afin de prioriser plus efficacement la remédiation.

Mesurer votre progression

Traduisez les détections techniques en score CES (Cyber Exposure Score) afin d'offrir aux dirigeants une vision claire et objective de l'évolution du risque au fil du temps.

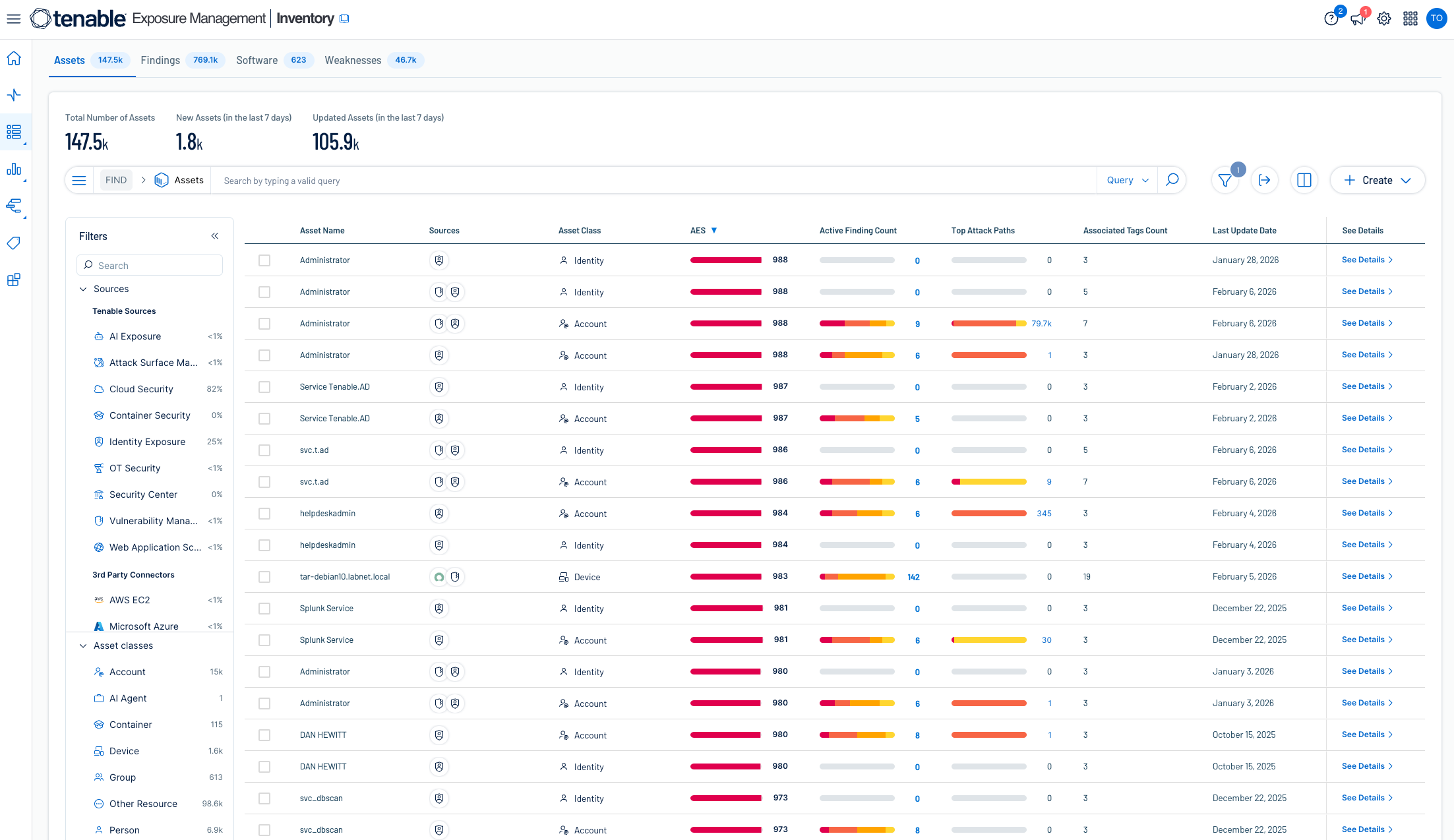

Décloisonnez les silos de sécurité au sein de votre environnement

Ne laissez pas les failles d'identité ou les mauvaises configurations du cloud se cacher derrière des vulnérabilités logicielles. Normalisez chaque exposition dans un seul inventaire avec Tenable One pour gérer le risque sur l'ensemble de votre surface d'attaque.

Corréler les risques inter-environnements

Révélez les combinaisons toxiques et analysez les chemins d'attaque en unifiant les vulnérabilités, les mauvaises configurations et les risques liés aux identités au sein de votre infrastructure hybride.

Prioriser en fonction de l'exploitabilité et de l'impact

Utilisez un modèle de notation normalisé (AES) qui combine l'exploitabilité, la criticité des assets et les chemins d'accès pour prioriser vos risques les plus critiques.

Fournir des données probantes aux équipes de remédiation

Donnez à vos équipes de remédiation le pourquoi de chaque demande. Profitez de la threat intelligence et du contexte business pour accélérer la prise de décision.

Lancez-vous avec Tenable One

Tenable One a aidé nos ingénieurs à réduire de 75 % le temps passé sur des tâches manuelles, ce qui leur permet de se concentrer désormais sur de vraies tâches d'ingénierie.

- Tenable Cloud Security

Tenable One

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success