Tenable One Cloud Exposure

Prévenez les brèches du cloud et réduisez les risques liés au cloud en éliminant les gaps créés par les mauvaises configurations, les autorisations à risque et les vulnérabilités dans les environnements multicloud et hybrides, le tout au sein d'une seule et même solution CNAPP hyper puissante.

Liens rapides

Découvrez les outils spécialisés de Tenable pour la sécurité du cloud, adaptés à votre environnement unique

Éliminer les expositions cloud avec visibilité et contexte sur l'ensemble de vos environnements multicloud

Identifier, prioriser et réduire les risques de sécurité du cloud avec précision et confiance

Choisissez Tenable One Cloud Exposure, partie intégrante de la plateforme Tenable One Exposure Management, pour obtenir une visibilité approfondie sur toutes vos ressources cloud, identités et risques. Étendez votre gestion de l'exposition au risque cyber afin de sécuriser l'intégralité de votre surface d'attaque, y compris les environnements multicloud et cloud hybride.

Avis sur Tenable One Cloud Exposure

Tenable désigné Customers' Choice dans le rapport 2025 Gartner® Peer Insights™ Voice of the Customer for Cloud-Native Application Protection Platforms

tenable one

Disponible via Tenable One : la seule plateforme de gestion de l'exposition au monde optimisée par l'IA

Tenable One répond au défi majeur de la sécurité moderne : une approche profondément fragmentée de la perception et de la lutte contre le cyber‑risque. Nous éludons le risque en unissant la visibilité, les connaissances et les actions de sécurité sur l'ensemble de la surface d'attaque pour rapidement dévoiler et éliminer les failles. Les clients utilisent Tenable One afin d'éradiquer les cyber‑failles prioritaires et se défendre contre les attaques, de l'infrastructure IT aux environnements cloud en passant par les infrastructures critiques.

FAQ sur la CNAPP

-

Où puis-je trouver la documentation et les notes de version sur Tenable Cloud Exposure Management ?

-

La documentation technique des produits Tenable est disponible à l'adresse https://fr.docs.tenable.com. Vous devez vous connecter à votre compte TenableCloud Exposure Management pour consulter les notes de version et la documentation. Veuillez contacter un représentant Tenable pour accéder à la documentation technique et aux notes de version.

-

Quelle est la différence entre Tenable Cloud Exposure Management et Tenable One ?

-

Tenable Cloud Exposure Management peut être acheté en tant que produit individuel ou dans le cadre de la plateforme de gestion de l'exposition Tenable One. Associé à Tenable One, Tenable Cloud Exposure Management offre une vue complète de l'ensemble de votre environnement IT, englobant les réseaux traditionnels, les serveurs sur site, les technologies opérationnelles et les clouds publics. En achetant Tenable Cloud Exposure Management dans le cadre de Tenable One, les entreprises peuvent consolider leurs achats Tenable en un seul contrat et accéder à des fonctionnalités supplémentaires, telles que les vues d'exposition.

-

À quels clouds et outils cloud natifs Tenable Cloud Exposure Management s'intègre-t-il ?

-

Tenable Cloud Exposure Management s'intègre à tous les principaux fournisseurs cloud (AWS, Azure, GCP) en plus d'un certain nombre de services de fournisseurs cloud tels qu'AWS Control Tower et Entra ID. Intégrez Tenable Cloud Exposure Management à vos outils de gestion des tickets, de notification et SIEM pour prendre en charge la création de tickets et l'envoi de notifications push et utilisez des outils de communication standard tels que Jira, Slack, Microsoft Teams et des outils d'intégration de messagerie pour faire évoluer l'outil au sein de votre entreprise.

-

Quels fournisseurs d'identité Tenable Cloud Exposure Management prend-il en charge?

-

Tenable Cloud Exposure Management s'intègre à de nombreux fournisseurs d'identité (IdP), notamment Entra ID, Google Workspace, Okta, OneLogin et Ping Identity. L'intégration de ces fournisseurs révèle un inventaire complet d'utilisateurs et de groupes fédérés associés à vos comptes cloud, donne la possibilité d'analyser les autorisations et fournit des renseignements sur les identités grâce à la Identity Intelligence.

-

Comment Tenable Cloud Exposure Management protège-t-il mes données ?

-

Tenable garantit la sécurité de vos charges de travail, en s'appuyant sur un chiffrement et des contrôles d'accès robustes pour préserver les données sensibles. Il limite les autorisations excessives et l'octroi d'accès de longue durée. Tenable protège vos données sensibles en réduisant le rayon d'impact en cas de brèche. Pour plus d'informations sur la manière dont Tenable Cloud Exposure Management assure la protection des données et la confidentialité de votre environnement cloud unique, veuillez contacter votre représentant Tenable.

-

Puis-je utiliser Tenable Cloud Exposure Management sans faire intervenir d'outils tiers ?

-

Oui, les utilisateurs de Tenable Cloud Exposure Management peuvent acquérir la fonctionnalité de scan dans le compte (« in-account ») en tant que module complémentaire pour leur environnement. Celle-ci prend en charge le scan sur site des charges de travail pour les entreprises soumises à des normes et réglementations strictes en matière de confidentialité des données. Le scan « in-account » est réalisé dans votre compte cloud, et les données ne quittent jamais l'environnement.

-

Comment puis-je acheter Tenable Cloud Exposure Management ?

-

Pour acheter Tenable Cloud Exposure Management, vous pouvez contacter votre partenaire local certifié ou votre représentant Tenable. Cliquez ici pour demander une démonstration de Tenable Cloud Exposure Management

-

Tenable Cloud Exposure Management prend-il en charge le shift-left et la sécurité IaC ?

-

Tenable Cloud Exposure Management intègre la sécurité directement dans le pipeline de développement en scannant les modèles IaC, ce qui inclut les manifestes Terraform, CloudFormation et Kubernetes, à la recherche de mauvaises configurations, d'écarts de conformité et de violations de politiques. En intégrant la sécurité au plus tôt (shift-left), vous neutralisez les risques à la source. Vous évitez des correctifs ultérieurs onéreux tout en harmonisant la collaboration entre DevOps et SecOps.

-

Quels facteurs Tenable Cloud Exposure Management prend-il en considération lors de la priorisation des workflow de remédiation dans le cloud ?

-

Tenable Cloud Exposure Management utilise un modèle de risque contextuel qui pondère trois dimensions :

- Détection des menaces et threat intelligence : Existe-t-il une exploitation active ou une preuve de concept connue pour la vulnérabilité ?

- Contexte d'exposition : La ressource affectée est-elle publiquement accessible, sur-privilégiée ou liée à d'autres faiblesses qui créent une combinaison toxique ?

- Criticité des assets : La ressource stocke-t-elle des données réglementées (PII/NPI), prend-elle en charge des services générateurs de revenus ou fonctionne-t-elle dans un environnement de production ?

En combinant ces facteurs, les équipes vont au-delà des scores de sévérité génériques et concentrent la remédiation sur ce qui met réellement l'entreprise en péril et sur votre véritable exposition.

-

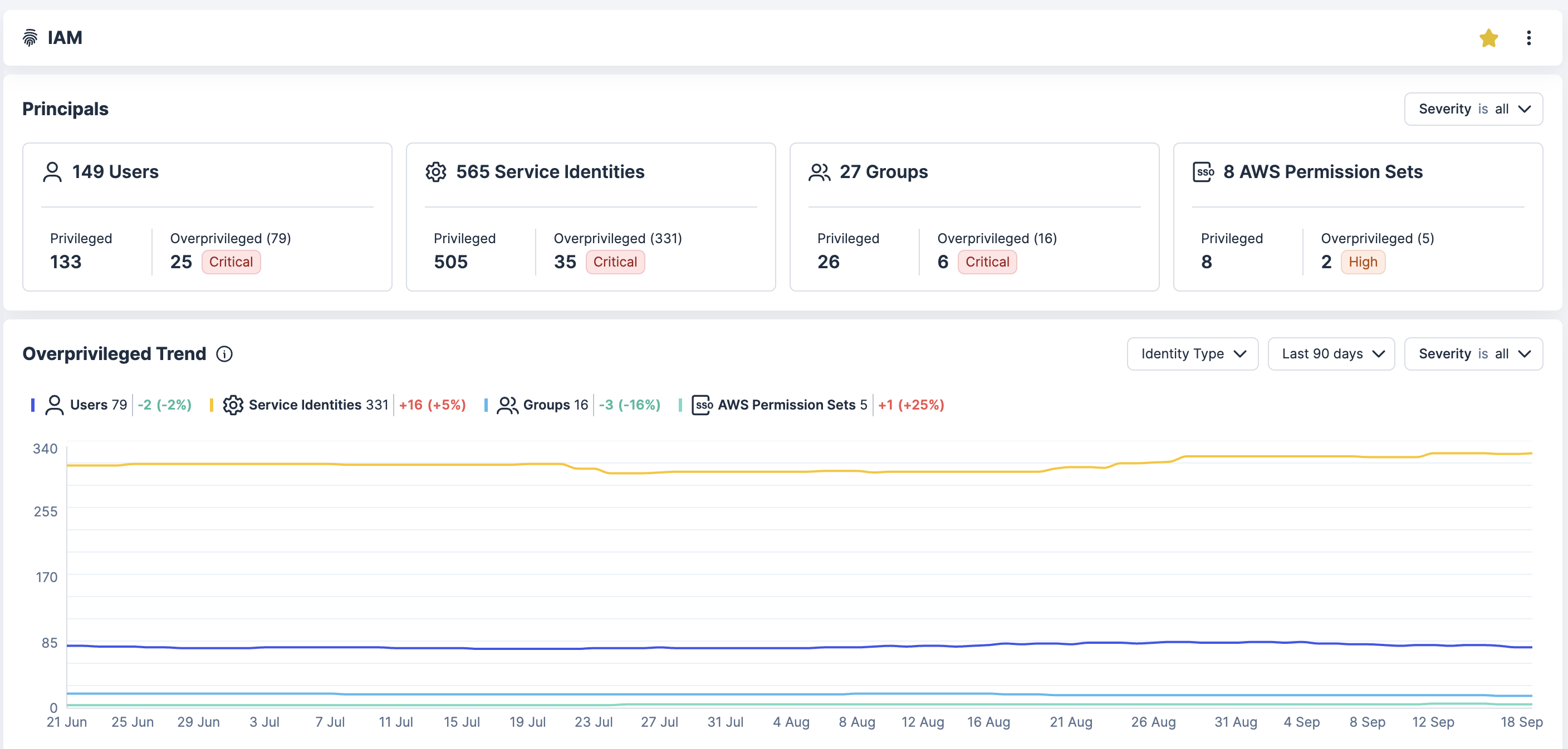

Quels outils Tenable Cloud Exposure Management propose-t-il pour gérer les risques liés aux identités et à l'accès au cloud ?

-

Tenable Cloud Exposure Management inclut une capacité CIEM intégrée qui analyse en continu les droits d'accès sur AWS, Azure et GCP. Elle cartographie les autorisations effectives pour révéler les combinaisons toxiques et les chemins d'attaque cachés, signale les accès obsolètes ou trop étendus, et prend en charge les contrôles d'accès juste-à-temps(JIT) afin d'appliquer le principe du moindre privilège. Les workflows de remédiation automatisés aident les équipes de sécurité à ajuster les autorisations à grande échelle sans perturber la vitesse de développement.

_EasiestSetup_EaseOfSetup.png)

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success