Sécuriser Kubernetes et les conteneurs

Protégez les environnements Kubernetes et de conteneurs contre les menaces grâce aux puissantes fonctionnalités KSPM qui garantissent des configurations appropriées et des politiques sur mesure.

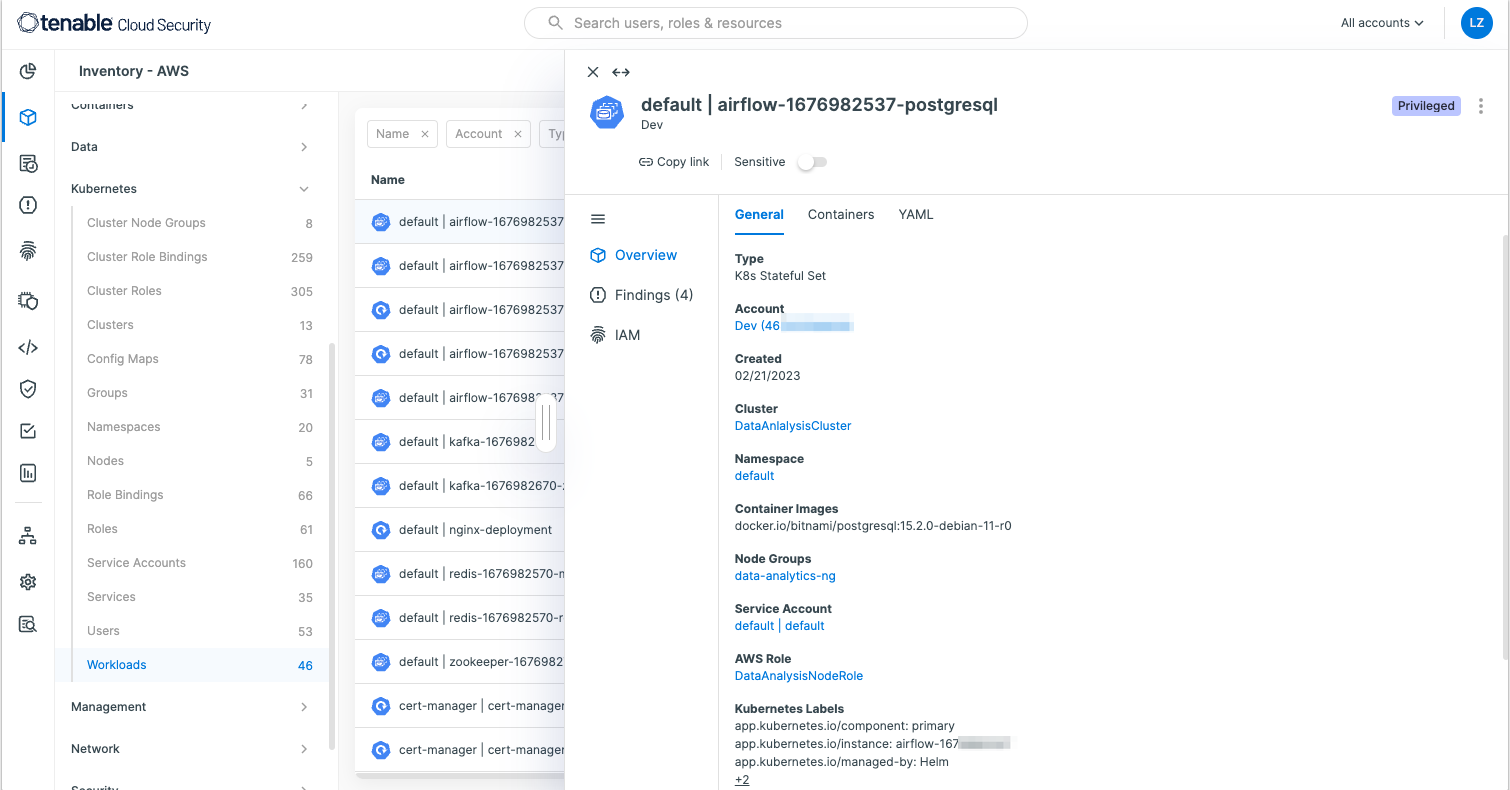

Visualisez l'intérieur des clusters Kubernetes et scannez les images de conteneurs

Surmontez le chaos de Kubernetes grâce à une gouvernance efficace et une visibilité sur les clusters en cours d'exécution et la validation continue des politiques de sécurité.

Sécurisez les identités humaines et machines dans Kubernetes

Générez des politiques granulaires de moindre privilège pour la remédiation

Validez les configurations Kubernetes en quelques minutes

Simplifier et automatiser Kubernetes et la sécurité des conteneurs

Faites évoluer la visibilité dans les déploiements Kubernetes de cloud public et sur site

Protégez les clusters Kubernetes en cours d'exécution sur site, dans les réseaux privés, ainsi que les clusters gérés et auto-gérés grâce à une visibilité complète et à la génération de rapports à grande échelle. Bénéficiez d'une visibilité totale sur les ressources d'un cluster, telles que les charges de travail, les utilisateurs, les liens entre rôles, les espaces de noms, et bien plus encore.

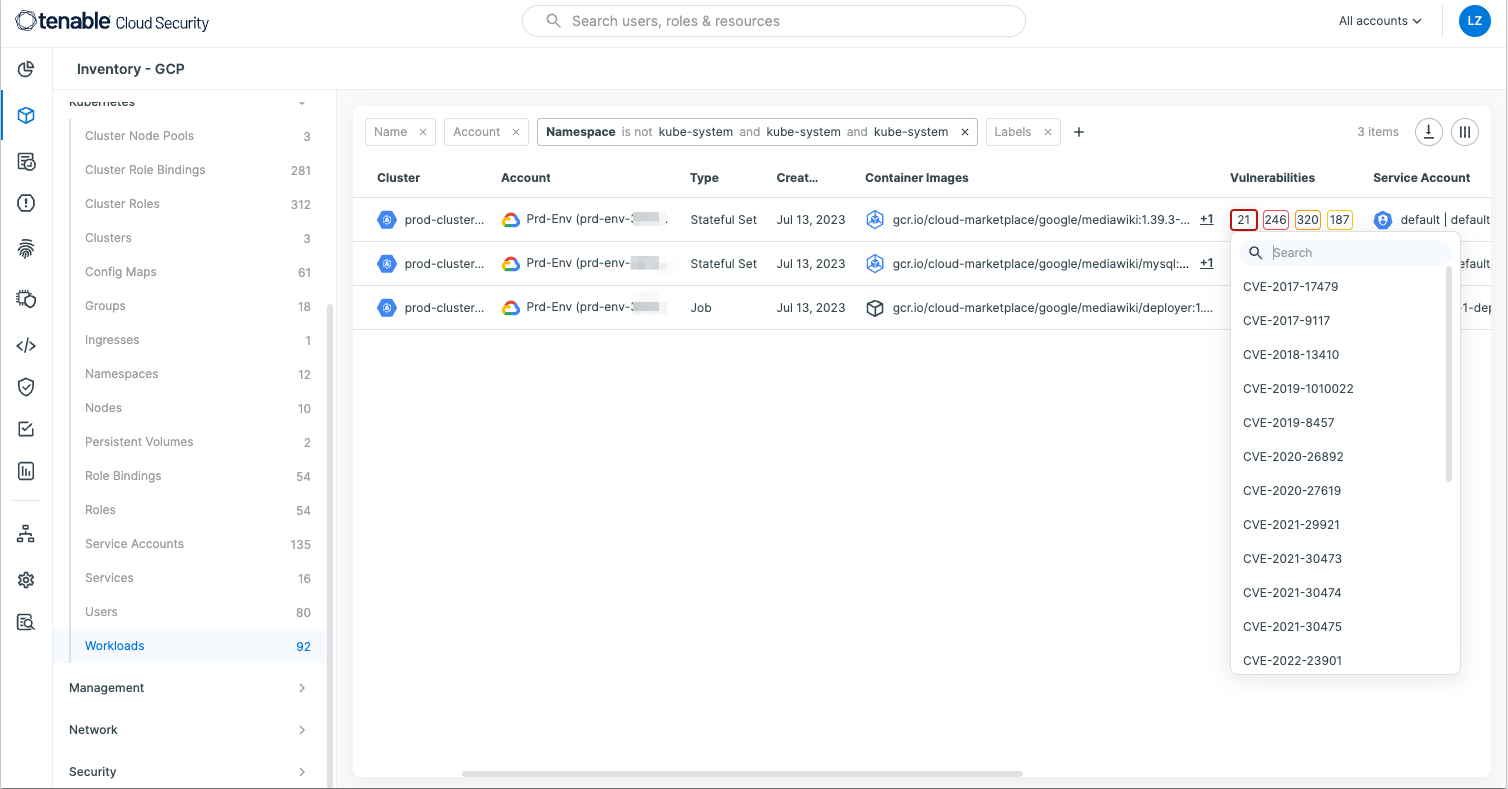

Détectez les vulnérabilités et malwares dans les conteneurs

Plus besoin de disposer de multiples outils de sécurité grâce à l'inventaire Kubernetes. Au sein de la même interface utilisateur, détectez les vulnérabilités et les malwares dans les images de conteneurs et visualisez les détections et les risques. Grâce à cette solution, vous pouvez :

- Détecter les images déployées sur les conteneurs en cours d'exécution

- Scanner les images dans les registres avant qu'elles ne soient déployées

- Permettre aux équipes DevSecOps de déclencher le scan d'une image à partir du pipeline CI/CD, en adoptant l'approche « Shift-Left » pour la gestion des vulnérabilités de conteneurs

Automatisez les rapports et audits de conformité Kubernetes

Simplifiez le maintien de l'intégrité et la conformité aux réglementations des déploiements Kubernetes grâce à un mapping automatisé des normes du secteur et des cadres réglementaires. Bénéficiez d'une prise en charge multi-cloud dans plusieurs cadres, tels que CIS, RGPD, NIST et PCI-DSS, ainsi que de politiques personnalisées. Menez des audits rigoureux, identifiez rapidement les violations de conformité et générez des rapports détaillés pour les parties prenantes internes et externes.

Détectez et priorisez le risque en fonction du contexte

Optimisez vos stratégies de réponse grâce à la capacité de Tenable à prioriser les problèmes en fonction du contexte. Tenable Cloud Security offre une analyse complète des risques pour les charges de travail Kubernetes, en identifiant et en priorisant les risques en fonction du contexte. Vous pouvez ainsi :

- Détecter les vulnérabilités de conteneurs déployées sur les clusters Kubernetes grâce au scan d'images de conteneurs

- Détecter les mauvaises configurations définies dans les manifestes Kubernetes grâce au scan d'Infrastructure as Code (IaC) intégré

Utilisez la remédiation guidée pour réduire plus rapidement le risque

Bénéficiez d'une remédiation automatisée et guidée des mauvaises configurations, des violations de politiques et des privilèges à risque au sein des clusters et pour l'ensemble de votre environnement cloud.

Ces capacités incluent :

- L'utilisation d'assistants

- Des politiques pré-renseignées

- Des correctifs de configuration

Tenable Cloud Security accélère le processus d'atténuation et offre un contrôle des accès en fonction du rôle (RBAC) sécurisé dans Kubernetes, pour protéger les rôles internes, les rôles de clusters et les identités.

Sécurité cloud pour une protection de Kubernetes

et des conteneurs

En savoir plus sur Tenable Cloud Security

L'automatisation [par Tenable Cloud Security] nous a permis d'éliminer de longs processus manuels et d'effectuer en quelques minutes ce qui aurait pris des mois à deux ou trois personnes chargées de la sécurité.

- Tenable Cloud Security

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success