Tenable One Cloud Exposure CIEM

Dans un cloud public, les identités et droits d'accès constituent le plus grand risque pour votre infrastructure cloud. Tenable One Cloud Exposure CIEM, part of our unified CNAPP, isolates and eradicates those exposures. Vous pouvez ainsi appliquer le moindre privilège à grande échelle tout en renforçant l'adoption du cloud.

La plateforme de sécurité du cloud conçue pour l'action contre le cyber-risque

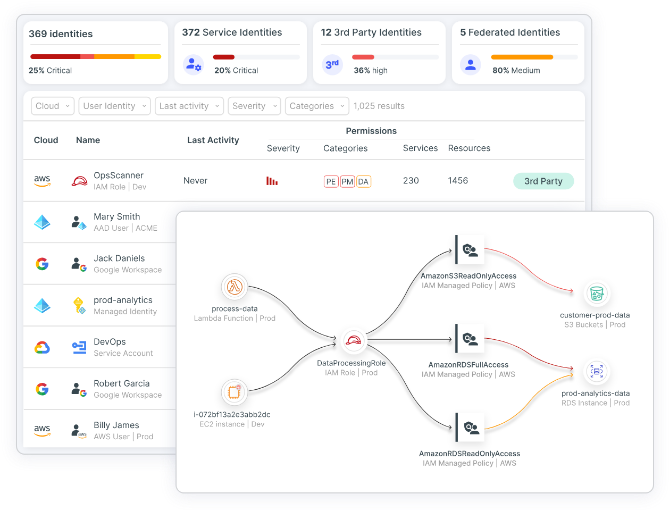

Visualize all identity access

Map human and machine identities to find excessive permissions and hidden access paths to your critical cloud assets.

Uncover toxic combinations

Contextualize risk by correlating misconfigurations with overprivileged identities to pinpoint your most critical attack paths.

Remediate at high speed

Neutralize high-risk paths with precise remediation and JIT access. Fix priority exposures even if you only have five minutes.

Sécurisez votre cloud contre les attaquants qui exploitent les identités, les accès surprivilégiés et les autorisations excessives

Manage access

Visualisez les utilisateurs (personnes, machines ou services) qui ont accès aux services cloud

Les identités exploitées sont à l'origine de la quasi-totalité des violations de données. Les attaquants ciblent les privilèges IAM mal gérés afin d'accéder à vos données sensibles. Hélas, pratiquement toutes les autorisations cloud sont surprivilégiées, et un accident peut arriver à tout moment. La complexité du cloud, et notamment les milliers de microservices qui requièrent d'accéder aux ressources et les couches de politiques qui changent fréquemment, rend le risque et les autorisations d'accès difficiles à comprendre.

Les analystes reconnus du secteur conseillent aux entreprises d'automatiser leur gestion des accès cloud et le principe du moindre privilège, jugeant cette recommandation comme essentielle à leur stratégie cloud. Cloud infrastructure and entitlement management does just that.

Orchestrate entitlements

[Tenable Cloud Security] dépasse la simple visibilité des autorisations et révèle le contexte du risque IAM pour informer les équipes DevOps sur la situation, ce qui facilite leur travail d'atténuation du risque et de réduction des interruptions.

Bénéficiez d'une sécurité liée aux identités et aux droits d'accès dans le cloud leader du marché avec Tenable

Tenable One Cloud Exposure CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. Visualisez toutes les identités et tous les droits d'accès à l'aide d'une analyse automatisée qui permet de révéler et de prioriser le risque, y compris les autorisations excessives et les combinaisons à risque, de façon précise et contextuelle.Recueillez des informations détaillées sur l'accès nécessaire à la réalisation d'une tâche, remédiez au risque à l'aide de workflows automatisés, appliquez l'approche « Shift-Left » au principe du moindre privilège et examinez les comportements suspects.

With Tenable One Cloud Exposure CIEM, you can answer critical identity-related cloud security questions, such as:

- Qui a accès à quelles ressources dans le cloud ?

- Où se trouvent mes plus grands risques ?

- Qu'ai-je besoin de faire pour opérer une remédiation ?

- Comment assurer la conformité dans le cloud ?

Évaluer le risque

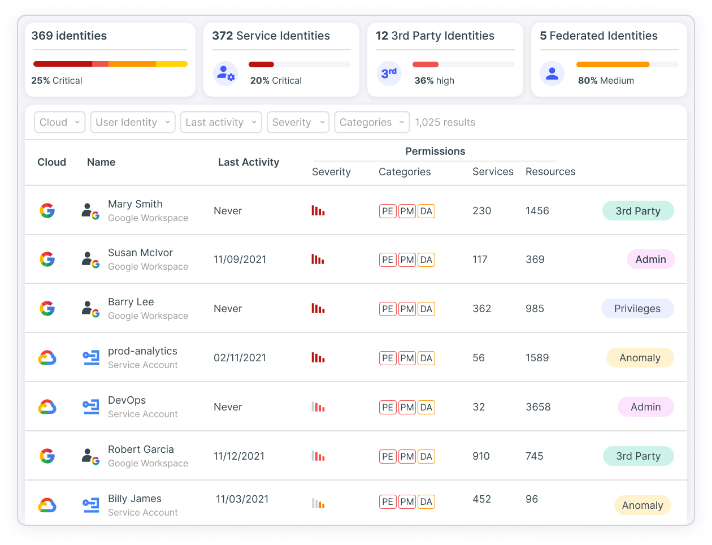

Gestion des assets multicloud et évaluation polyvalente

Découvrez et visualisez en continu l'inventaire complet des identités cloud, droits d'accès, ressources et configurations présents dans votre environnement cloud, y compris les utilisateurs IAM, tiers et fédérés. Tenable One Cloud Exposure CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. Bénéficiez d'informations complètes sur le risque lié à l'identité, y compris les autorisations excessives, l'exposition du réseau et les dangers dissimulés.

Automatisez la remédiation

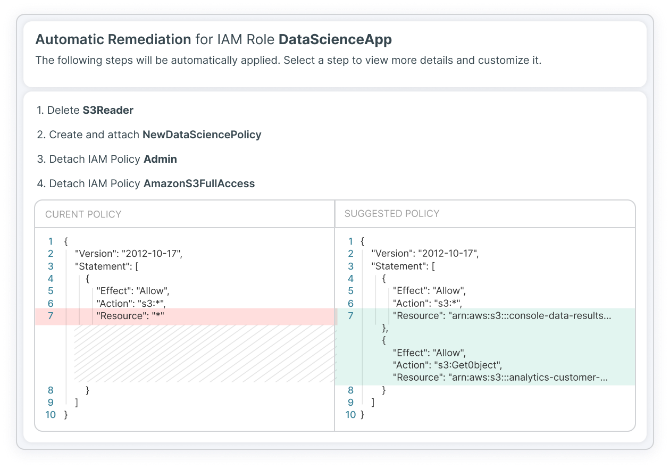

Remédiation automatisée personnalisée pour répondre à vos besoins

Tenable One Cloud Exposure CIEM helps mitigate risky privileges — and faulty configurations — through automated and assisted remediation tools. Supprimez rapidement les droits d'accès non intentionnels et corrigez les mauvaises configurations afin de réduire le risque associé.

- Profitez de l'aide d'assistants qui affichent les étapes de remédiation et les options de remédiation automatique

- Insérez des politiques et des corrections de configuration optimisées et auto-générées dans des workflows tels que Jira ou ServiceNow

- Réduisez le délai moyen de remédiation (MTTR) en fournissant aux développeurs des snippets de code de moindre privilège à la taille appropriée

Enable JIT

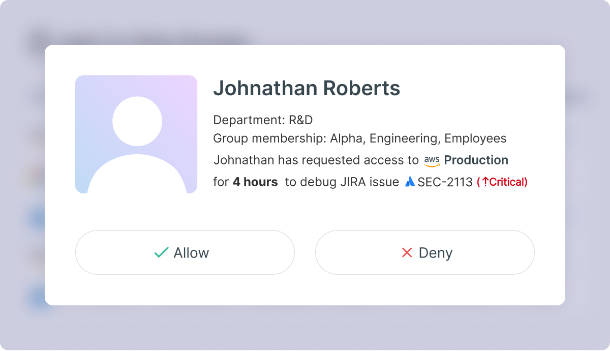

Encouragez l'innovation sans sacrifier l'accès juste à temps (JIT)

Vos équipes d'ingénieurs ont parfois besoin d'accéder à des environnements cloud sensibles, pour un débogage par exemple, ou le déploiement manuel d'un service. L'octroi d'un accès étendu peut introduire des risques s'il n'est pas révoqué lorsqu'il n'est plus nécessaire. La gestion des accès Tenable Just-in-Time (JIT) vous permet de contrôler l'accès aux développeurs en fonction des justifications de l'activité.Tenable JIT vous permet d'appliquer des politiques granulaires de moindre privilège et d'éviter des privilèges permanents afin de minimiser votre surface d'attaque cloud. Vous pouvez autoriser les développeurs à soumettre rapidement des requêtes, notifier des approbateurs et obtenir un accès temporaire. Vous pouvez également maintenir la gouvernance en observant un suivi de l'activité durant la session et en générant des rapports d'accès JIT détaillés.

Expose threats

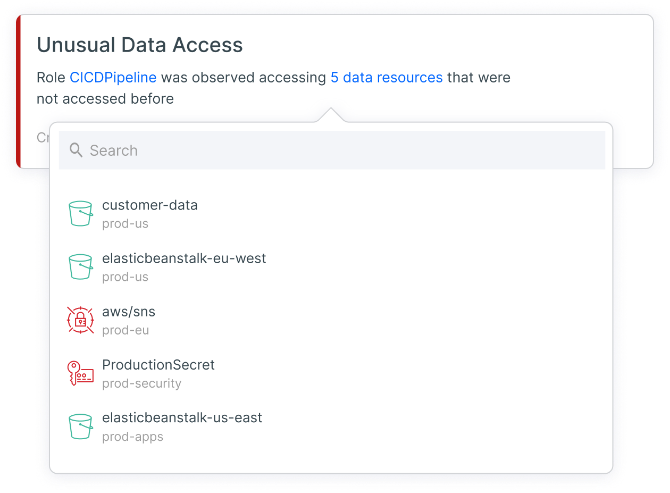

Investiguez les menaces et détectez les anomalies

With Tenable One Cloud Exposure CIEM, you can perform continuous cloud risk analysis against behavioral baselines to detect anomalies and suspicious activity. Tenable One Cloud Exposure CIEM identifies identity-based threats such as unusual activity related to data access, network access management, permission management, privilege escalation and more. En interrogeant des journaux enrichis, vous pouvez comprendre, visualiser et enquêter sur les risques en contexte. Vous pouvez réduire davantage le MTTR au moyen d'intégrations de systèmes SIEM (tels que Splunk et IBM QRadar) et de systèmes de tickets/de notification (tels que ServiceNow et Jira).

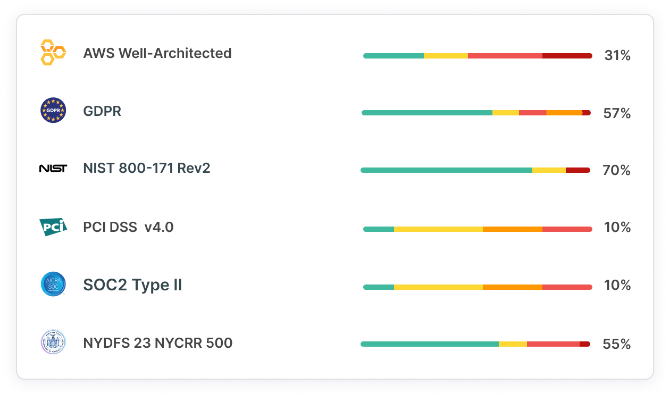

Maintain compliance

Gouvernance et conformité des accès en continu

Les normes de sécurité et de confidentialité telles que CIS, SOC2 et HIPAA exigent des entreprises qu'elles disposent des capacités de sécurité du cloud nécessaires pour gouverner la politique d'accès et appliquer le principe du moindre privilège. Des contrôles efficaces des accès cloud permettent un audit en continu et un reporting automatisé sur la façon dont vous utilisez les identités cloud avec privilèges. Votre parcours vers le moindre privilège et l'approche « Shit Left » débute avec vue d'ensemble complète et précise de tous les droits d'accès. Tenable One Cloud Exposure CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. Vérifiez l'état de conformité en continu et produisez facilement des rapports détaillés.

Produits connexes

Cloud Exposure (CNAPP)

Éliminez la cyber-exposition du cloud grâce à la plateforme de sécurité du cloud conçue pour l'action.

Plateforme de gestion de l'exposition

Améliorez la prévention des attaques avec moins d'efforts.

Ressources associées

Voir

Tenable

en action

Découvrez comment Tenable peut donner à votre équipe la clarté nécessaire pour corriger ce qui compte, à la vitesse de l'IA.

- Tenable Cloud Security

Tenable One

Demandez une démo

La plateforme de gestion de l'exposition alimentée par l'IA leader du secteur

Merci

Nous vous remercions de votre intérêt pour Tenable One.

Un représentant vous contactera prochainement.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success