Tenable CIEM

Gestion des droits d'accès à l'infrastructure cloud

Dans un cloud public, les identités et droits d'accès constituent le plus grand risque pour votre infrastructure cloud. Il suffit d'une erreur de configuration dans la gestion des accès et des identités pour que des personnes malveillantes accèdent à l'intégralité de votre environnement cloud. Tenable CIEM permet de relever ces défis en vous permettant d'implémenter un modèle de moindre privilège et de faire évoluer l'adoption du cloud de manière sécurisée.

Demander une démo

Secure Your Cloud From Attackers Exploiting Identities, Overly-Permissive Access, and Excessive Permissions

Exploited identities cause almost all data breaches. Bad actors target mismanaged IAM privileges to access your sensitive data. Unfortunately, almost all cloud permissions are over-privileged — an accident waiting to happen. Cloud complexity — including thousands of microservices that need access to resources and layers of policies that change frequently — makes understanding access risk and permissions difficult.

Leading analysts recommend that enterprises automate entitlement management and least privilege as a key part of their cloud strategy. Tenable CIEM does just that.

Fiche technique : Cloud Infrastructure and Entitlement Management

Bénéficiez d'une sécurité liée aux identités et aux droits d'accès dans le cloud leader du marché avec Tenable

Tenable CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. Visualize all identities and entitlements, using automated analysis to reveal and prioritize risks, including excessive permissions and toxic combinations, accurately and in context. Gather fine-grained insight into the access needed to perform a task, remediate risk using automated workflows, shift left on least privilege and investigate suspicious behavior.

With Tenable CIEM, you can answer critical identity-related cloud security questions, such as:

- Qui a accès à quelle ressource dans le cloud ?

- Où se trouvent me plus grands risques ?

- Qu'ai-je besoin de faire pour opérer une remédiation ?

- Comment assurer la conformité dans le cloud ?

Livre blanc : Why Managing Cloud Entitlements is Nearly Impossible

“ [Tenable Cloud Security] goes beyond permissions visibility to reveal IAM risk context that informs our busy DevOps team, facilitating their efforts in mitigating risk and minimizing disruption.”Guy Reiner, Co-founder and VP of R&D, Aidoc

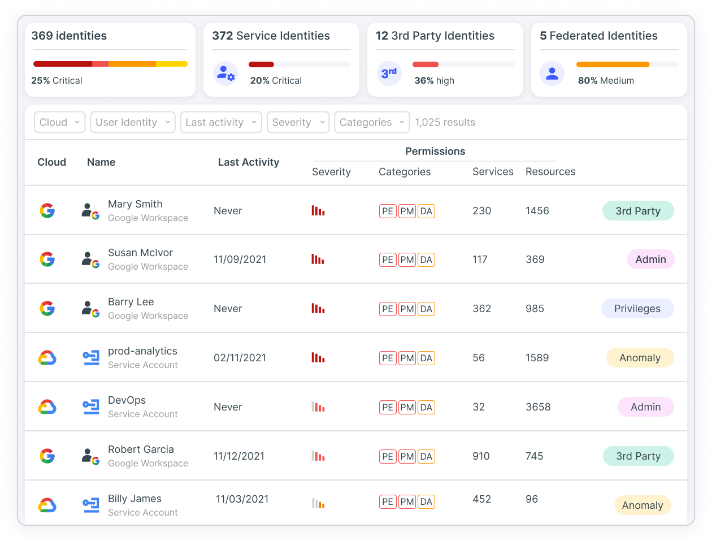

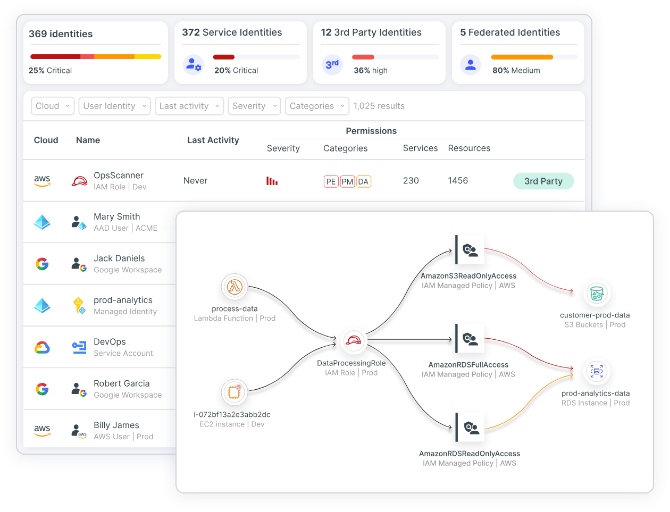

Gestion des assets multicloud et évaluation polyvalente

Continuously discover and visualize a full inventory of all cloud identities, entitlements, resources and configurations in your cloud environment, including IAM, federated and third-party users. Tenable CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. Gain comprehensive insight into identity-related risk, including excessive permissions, network exposure and hidden dangers.

Blog : 3 Cloud IAM Security Questions You Must Be Able to Answer

Une remédiation automatisée personnalisée pour répondre à vos besoins

Tenable CIEM permet d'atténuer les privilèges à risque, ainsi que les configurations incorrecte, grâce à des outils de remédiation automatisés et assistés.Rapidly remove unintended entitlements and fix misconfigurations to eliminate the associated risk.

- Use wizards that display remediation steps and auto-remediation options

- Insérez des politiques et des corrections de configuration optimisées et auto-générées dans des workflows tels que Jira ou ServiceNow

- Réduisez le délai moyen de remédiation (MTTR) en fournissant aux développeurs des snippets de code de moindre privilège à la taille appropriée

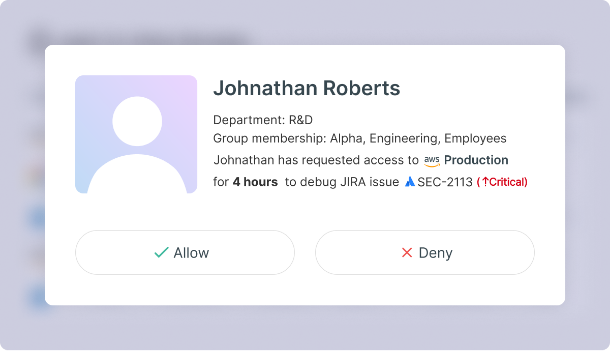

Encouragez l'innovation sans sacrifier l'accès juste à temps (JIT)

Vos équipes d'ingénieurs ont parfois besoin d'accéder à des environnements cloud sensibles, pour un débogage par exemple, ou le déploiement manuel d'un service. Granting Broad access can introduce risk if not revoked when no longer needed. La gestion des accès Tenable Just-in-Time (JIT) vous permet de contrôler l'accès aux développeurs en fonction des justifications de l'activité.With Tenable JIT you can enforce fine-grained least-privilege policies and avoid long-standing privileges, minimizing your cloud attack surface. Vous pouvez autoriser les développeurs à soumettre rapidement des requêts, de notifier des approbateurs et d'obtenir un accès temporaire. Vous pouvez également maintenir la gouvernance en observant un suivi de l'activité durant la session et en générant des rapports d'accès JIT détaillés.

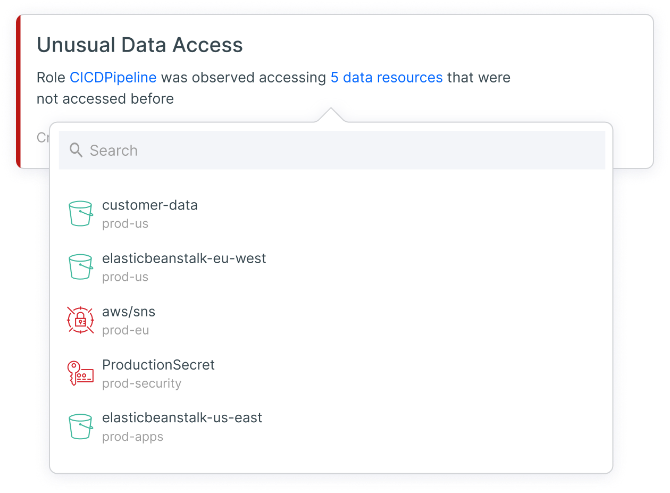

Investiguez les menaces et détectez les anomalies

Avec Tenable CIEM, exécutez des analyses du risque cloud en continu vis-à-vis de lignes de références comportementales afin de détecter dles anomalies et activités suspicieuses.Tenable CIEM identifie les menaces basées sur l'identité telles que les activités inhabituelles liées à l'accès des données, à la gestion des accès réseau, à la gestion des autorisations, à l'élévation des privilèges, et bien plus encore. En interrogeant des journaux enrichis, vous pouvez comprendre, visualiser et enquêter sur les risques en contexte. You can further lower MTTR through integrations with SIEMs (such as Splunk and IBM QRadar) and with ticketing/notification systems (such as ServiceNow and Jira).

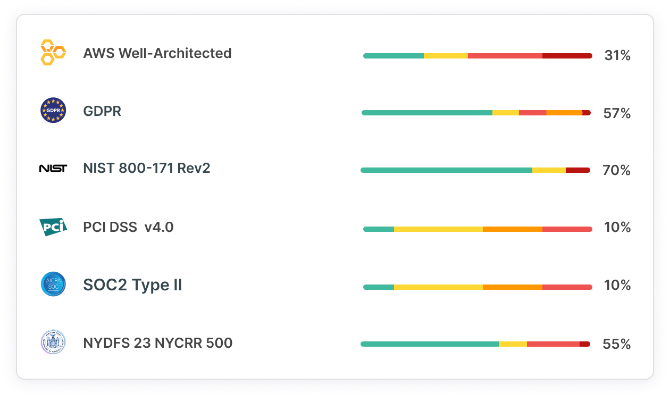

Gouvernance et conformité des accès en continu

Security and privacy regulations such as CIS, SOC2 and HIPAA require organizations to have cloud security capabilities for governing access policy and enforcing least privilege. Effective controls enable continuous auditing and automated reporting on how you use privileged cloud identities. Votre parcours vers le moindre privilège et l'approche « Shit Left » débute avec vue d'ensemble complète et précise de tous les droits d'accès. Tenable CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. Continuously verify compliance status and easily produce detailed reports.

En savoir plus : Solutions CSPM

Tenable Cloud Security - Une CNAPP unifiée

Tenable offre une plateforme complète de protection des applications cloud-natives (CNAPP) pour AWS, Azure et GCP en tant que Tenable Cloud Security. Reposant sur une technologie de gestion des droits d'accès à l'infrastructure cloud leader du marché, elle permet de réduire de manière significative votre surface d'attaque cloud et d'appliquer le moindre privilège à grande échelle.

Ressources connexes

Blog

Identities: The Connective Tissue for Security in the Cloud

Webinaire

Identities: When, Why, and How Your Security Team Needs to Harness the Power of Cloud Native Application Security Platforms (CNAPPs)

Étude d'analyste

Rapport Gartner® - Innovation Insight: Gestion des droits d'accès à l'infrastructure cloud

En savoir plus sur Tenable Cloud Security

“Using [Tenable Cloud Security] automation allowed us to eliminate exhaustive manual processes and perform in minutes what would have taken two or three security people months to accomplish.”

Larry Viviano, Director of Information Security, IntelyCare

- Tenable Cloud Security

AWS

AWS Azure

Azure Google Cloud

Google Cloud