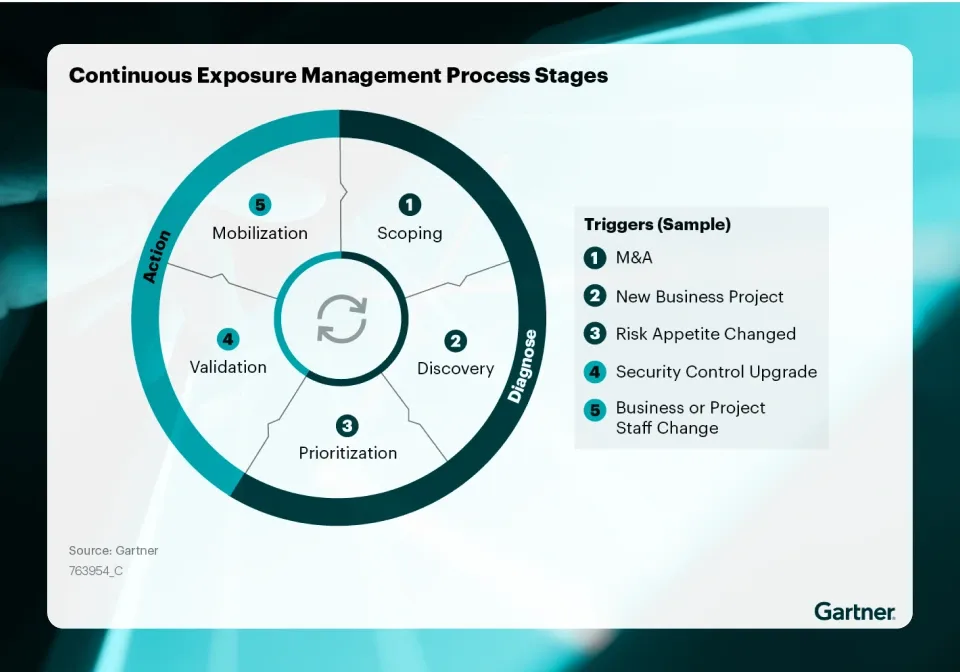

Pour vous aider, posez-vous les questions critiques suivantes :

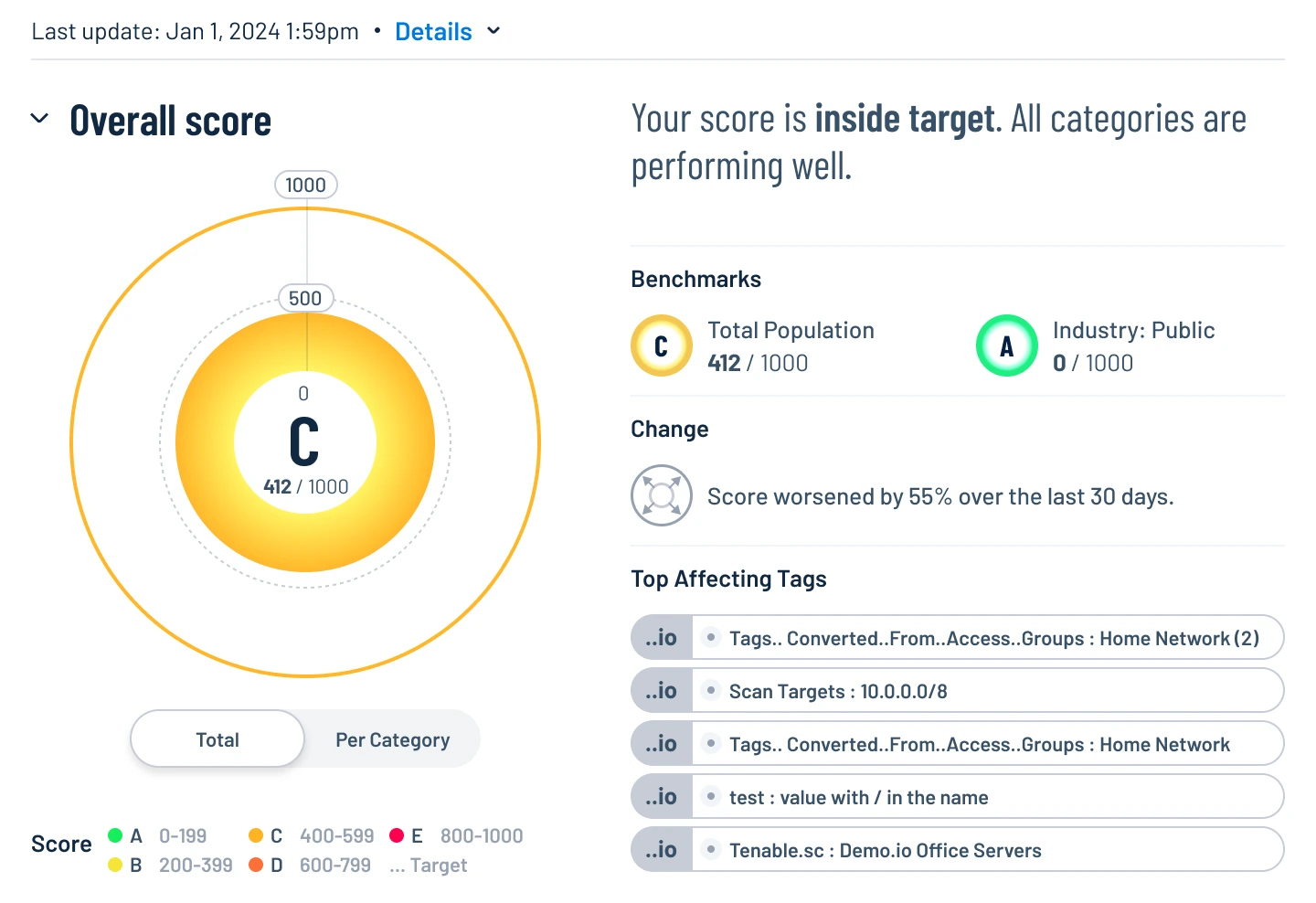

- Notre entreprise est-elle vraiment sécurisée ?

- Où en sommes-nous de nos efforts de prévention et d'atténuation ?

- Quelles sont nos performances au fil du temps ?

- Quels sont les événements majeurs ?

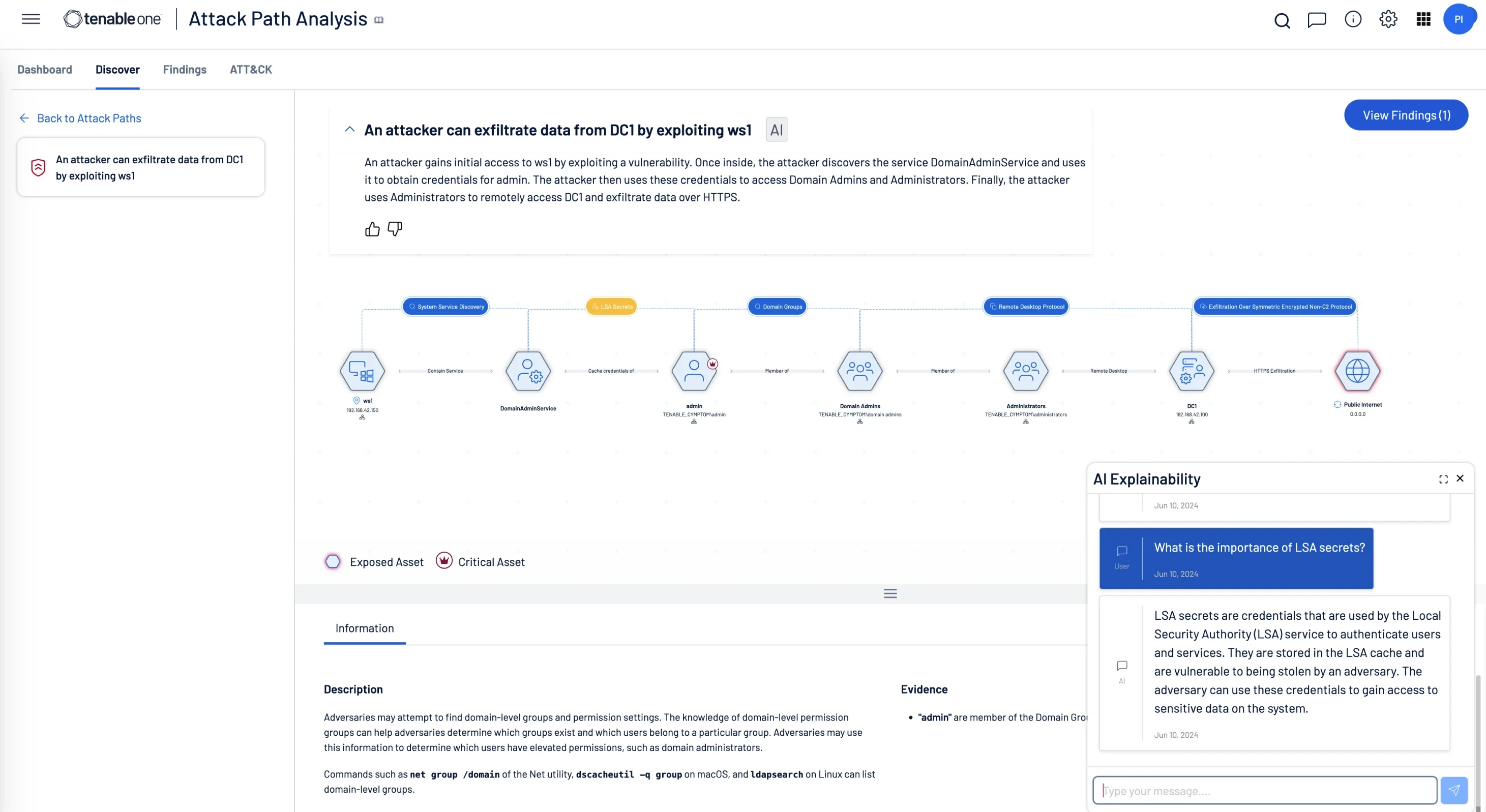

éliminez les angles morts