Tenable Identity Exposure secures active directory and eliminates attack paths

Tenable Identity Exposure secures active directory and eliminates attack paths

-

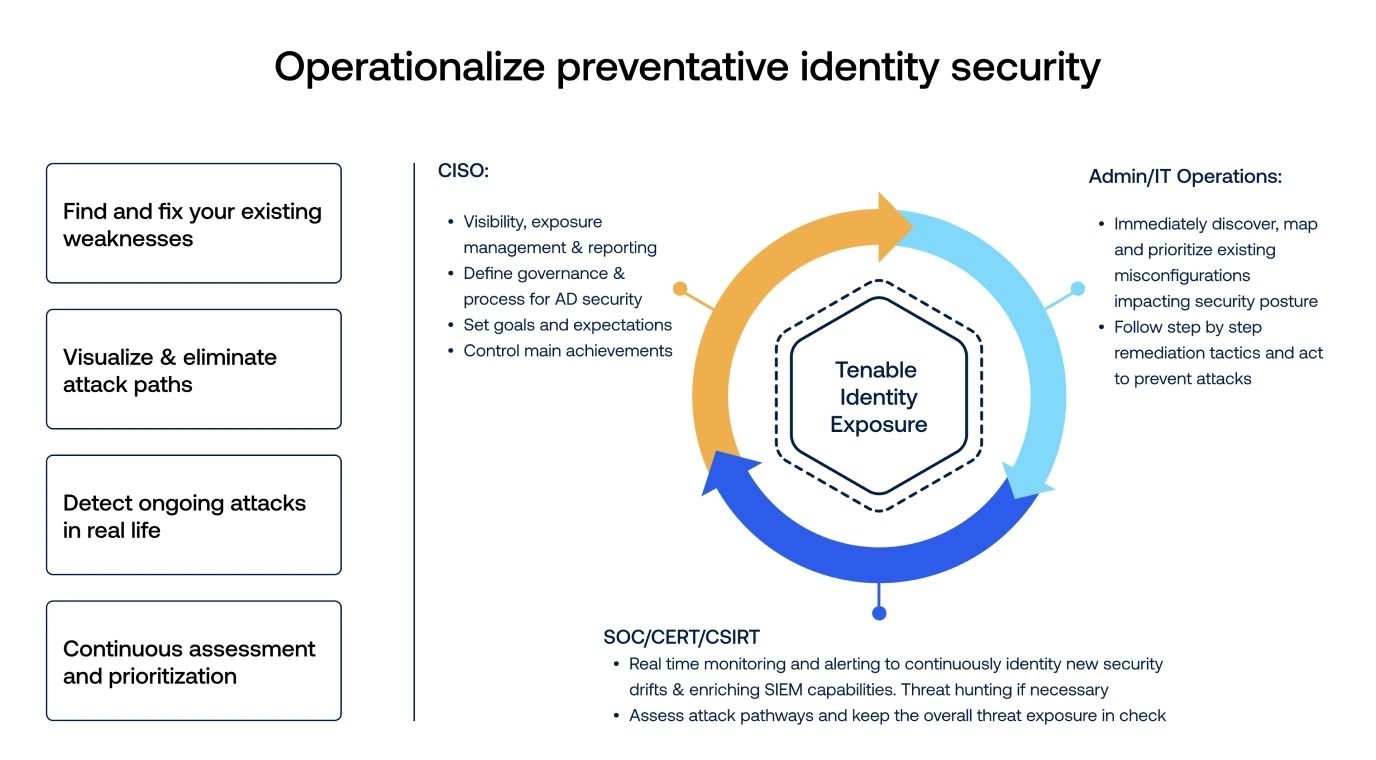

Decrease identity risk and secure human and machine identities with best practices for preventative Active Directory Security.

-

Unified view of identities across Active Directory and Entra ID (Formerly Azure Active Directory) deployments.

-

Enhance your ITDR (Identity Threat Detection and Response) capability by auditing Active Directory directory changes in real time and establishing timelines for indicators of attack.

-

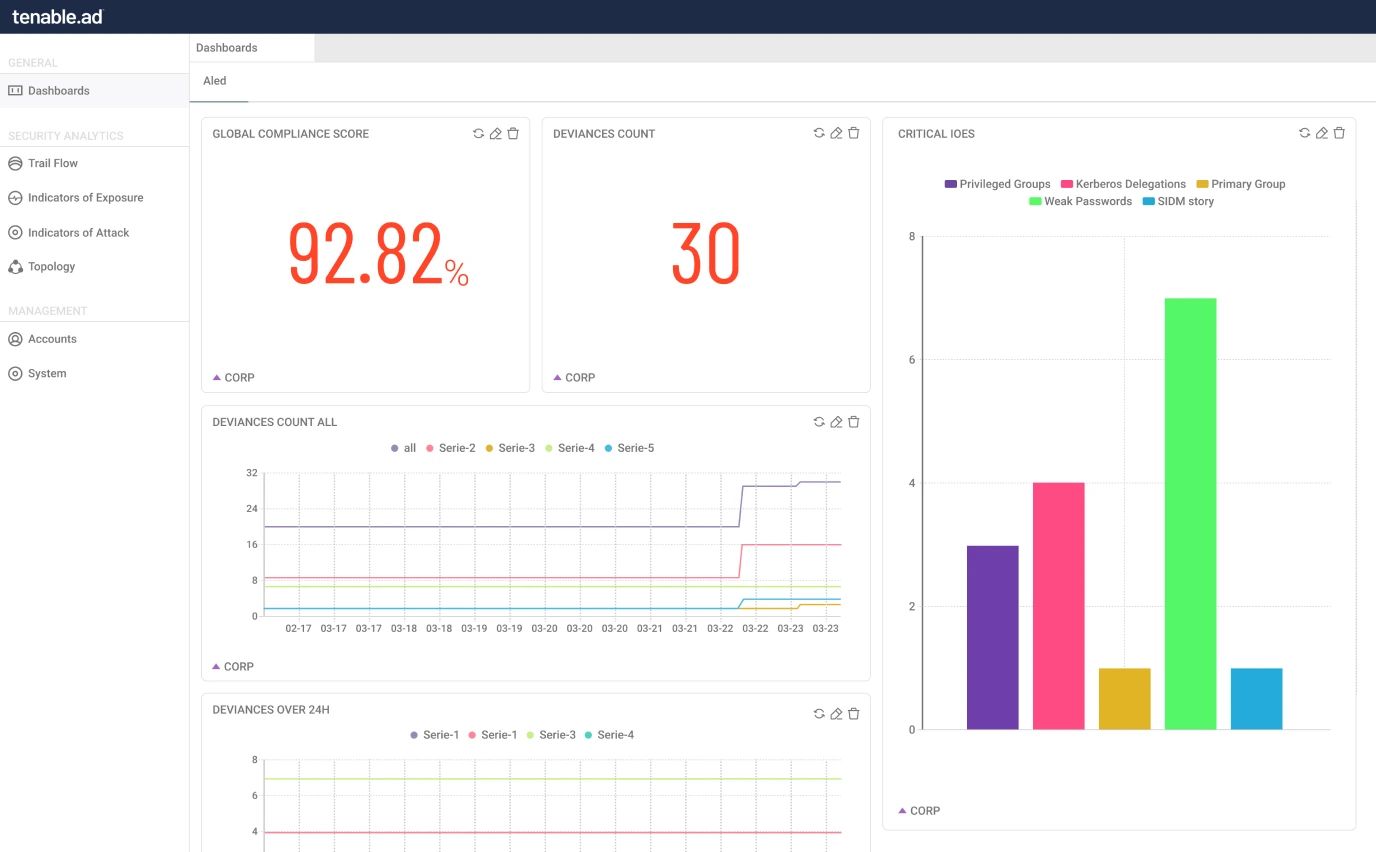

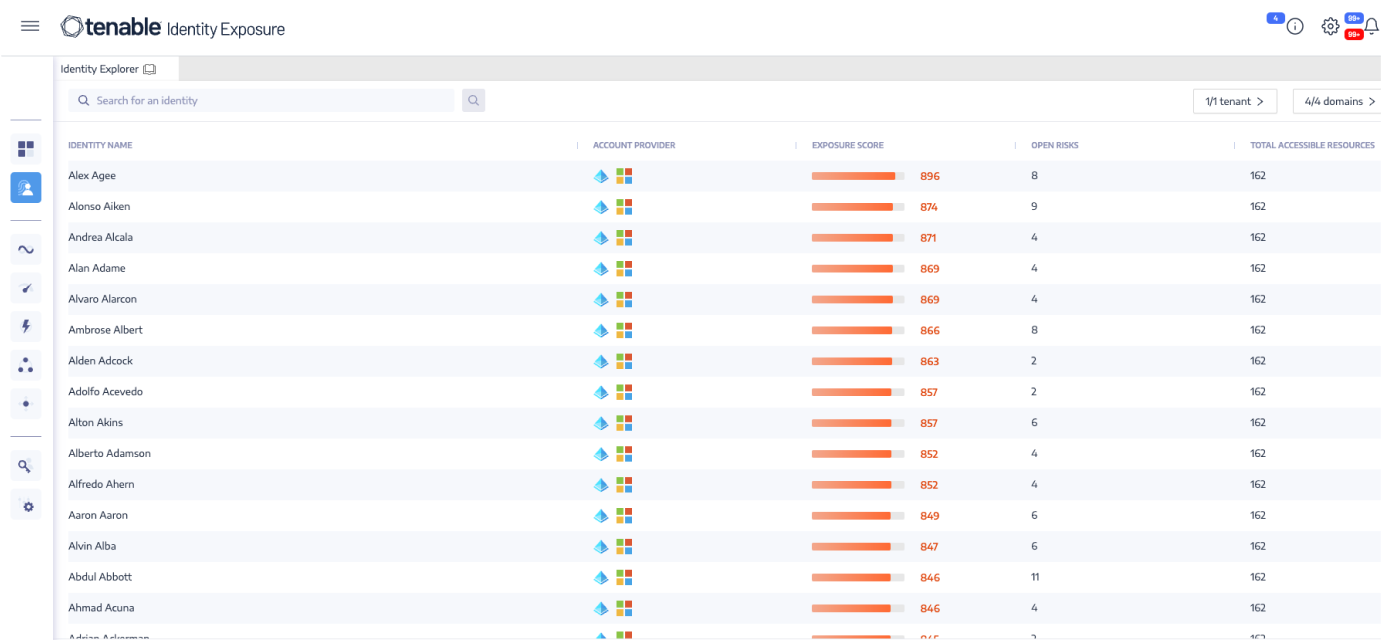

Exposure management is based on calculated identity risk scores, focusing on areas of highest risk.

-

Validations et évaluation continues d'AD pour la prévention et la détection des attaques.

Demandez une démo

Tenable customers - 65% of the Fortune 500 trust Tenable

Les avantages auxquels vous aurez toujours droit avec Tenable OT Security :

Tenable Identity Exposure benefits

Les avantages auxquels vous aurez toujours droit avec Tenable OT Security :

Identity unification and

AI-driven risk scoring

Unifiez les comptes Active Directory, hybrides et Entra ID en une seule vue.Contrôlez les identités dispersées entre plusieurs services d'annuaire, domaines et forêts dans une vue unique. Priorisez la remédiation grâce à notre score de risque de l'identité basé sur la data science qui classe les identités en fonction du niveau de risque pour l'environnement.Optimisez l'efficacité de l'équipe et concentrez les efforts sur l'atténuation des risques et la prévention des attaques.

Expand

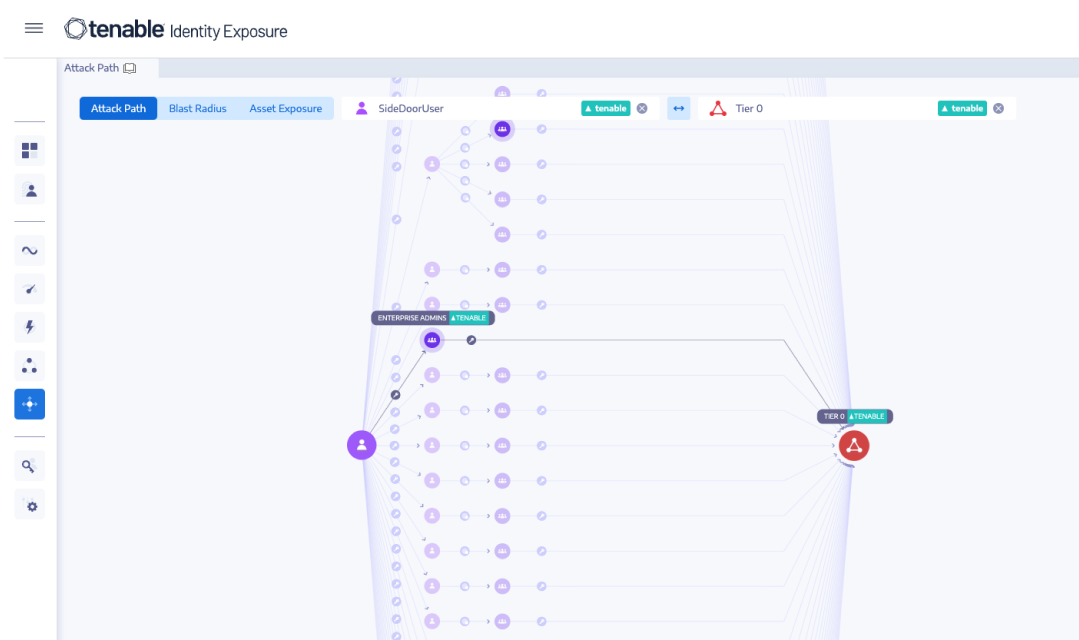

Eliminate attack paths that lead to domain domination

Comprenez les interactions complexes entre objets, principaux de sécurité et autorisations, et bloquez les chemins d'attaque qui mènent à la domination de domaine. L'analyse du chemin d'attaque révèle toutes les étapes que les attaquants pourraient franchir pour se déplacer latéralement, augmenter leurs privilèges et prendre le contrôle des services d'annuaire de votre entreprise.

Expand

Continually assess directory services security in real-time

Évaluez la posture de sécurité de vos services d'annuaire et décelez les vulnérabilités, les configurations à risque et le déplacement d'autorisations.Tenable Identity Exposure provides a step-by-step tactical guide that identifies affected objects, eliminating the need for time-consuming manual reports or scripts, hardening AD and Entra ID.

Expand

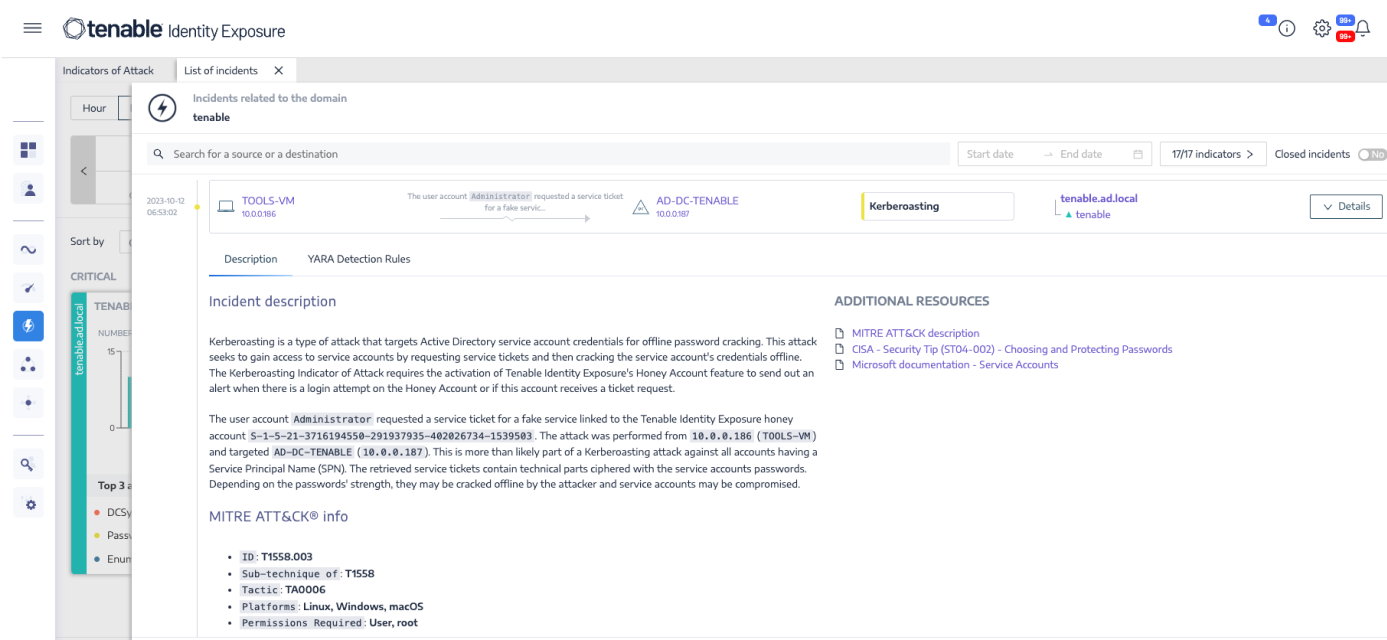

Real-time attack detection

Receive instant alerting against indicators of attack, including credential dumping, Kerberoasting, DCSync, ZeroLogon, and many more. Répondez aux attaques en temps réel en intégrant Tenable Identity Exposure à votre SIEM et SOAR. L'équipe de recherche de Tenable met régulièrement à jour les indicateurs d'attaque en fonction de la découverte de nouveaux exploits basés sur les identités.

Expand

Investigate and inform

Reduce MTTR (mean time to respond) and audit active directory by capturing all changes to Active Directory using Trail Flow. Informez vos équipes de réponse aux incidents et enrichissez vos processus d'opérations de sécurité grâce à une priorisation en temps réel et à des mesures de remédiation détaillées.

Expand

Introduction à Tenable Identity Exposure et à la gestion de l'exposition basée sur l'identité

A quick walkthrough of Tenable Identity Exposure highlighting why Identity aware exposure management provides critical context to prioritize cyber security remediation efforts.

Continuously detect

and prevent active directory attacks

-

Pas d'agents. No privileges.

Sans délaiPrévient et détecte les attaques Active Directory sophistiquées sans agents ni privilèges.

-

Clouds covered

Prise en charge étendue en vue de protéger les déploiements Azure Active Directory dans les clouds publics et hybrides et de gérer le risque lié aux identités dans le cloud via des indicateurs d'exposition spécifiques à Azure AD.

-

Déployé partout

Tenable Identity Exposure offre la flexibilité de deux conceptions architecturales : sur site pour conserver vos données sur place et sous contrôle, SaaS afin de tirer profit du cloud.