Cloud-native application protection platform (CNAPP)

Protection globale pour AWS, Azure et GCP, du développement au déploiement

La sécurisation de l'infrastructure cloud présente de nombreux défis et des enjeux importants. La complexité du cloud, la prolifération des outils et les silos organisationnels sont à l'origine de lacunes en matière de sécurité. Organizations building their cloud need to see and understand actual risk ‑ but shortages in skills and processes prevent better control. La plateforme de protection des applications cloud natives (CNAPP) de Tenable répond à ce besoin.

Demandez une démo de Tenable Cloud Security

Une sécurité du cloud unifiée exceptionnelle vous attend !

We'll show you exactly how Tenable Cloud Security helps you deliver multi-cloud asset

discovery, prioritized risk assessments, and

automated compliance/audit reports.

More than 44,000+ organizations around the world rely on Tenable to help them understand and reduce cybersecurity risk.

Une sécurité du cloud

adaptée à vos besoins uniques

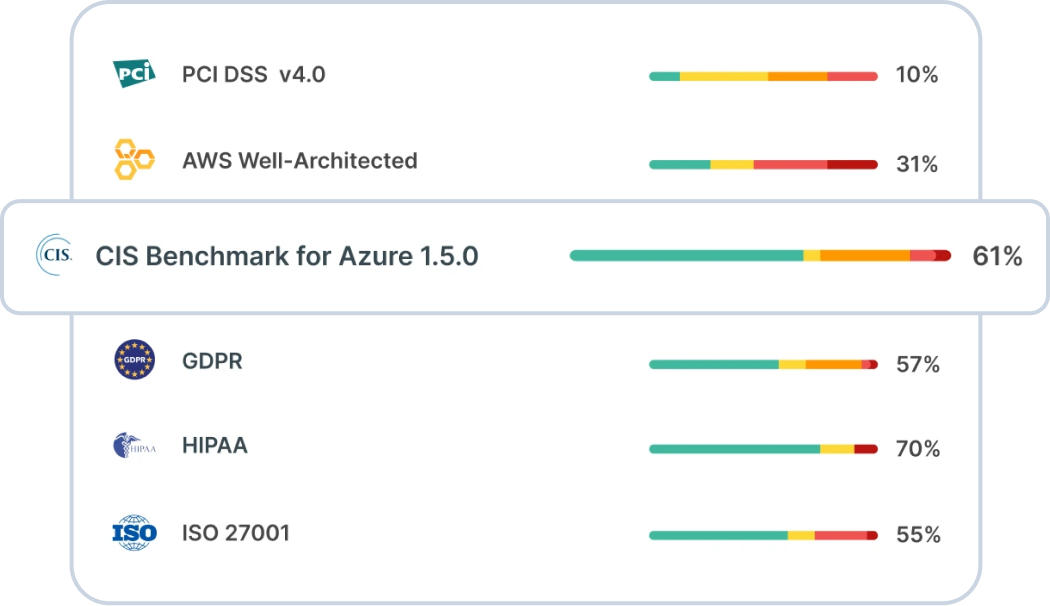

Détectez, priorisez et remédiez aux mauvaises configurations et aux violations de la conformité. Analysez tous les assets cloud en fonction des cadres de conformité et des politiques personnalisées. Surveillez les autorisations et les configurations cloud dans un seul volet, en offrant le moins de privilèges possible, conformément aux normes en vigueur.

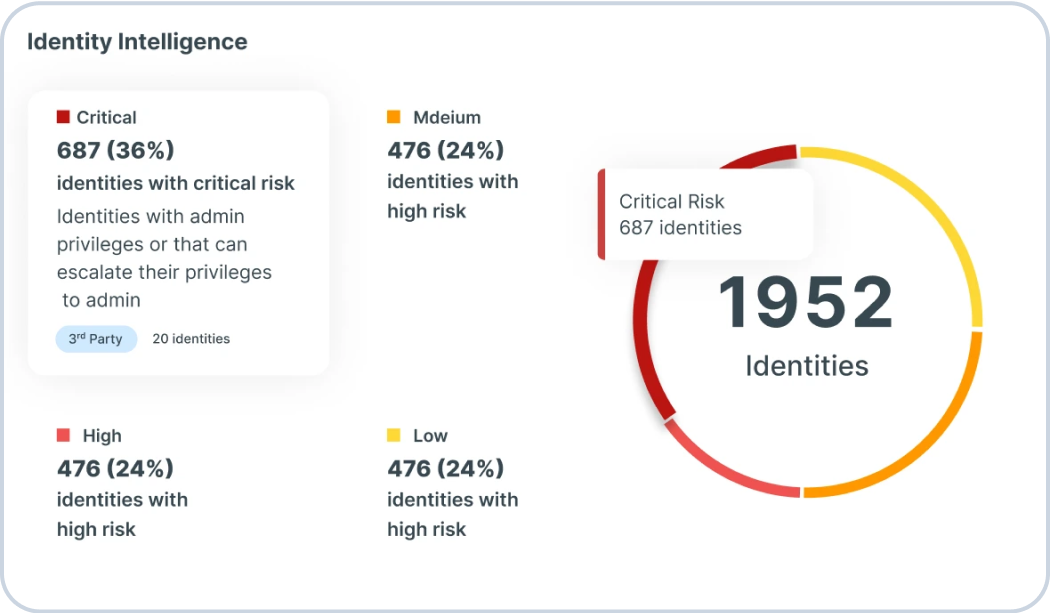

Contactez-nousRéalisez une analyse complète du risque à travers les identités, les autorisations et les secrets, ainsi que le moindre privilège à grande échelle. Détectez les comportements suspects et bénéficiez d'une visibilité contextuelle sur les autorisations excessives et l'exposition du réseau, repérez les scénarios toxiques et remédiez-y avec des politiques IAM basées sur l'utilisation réelle.

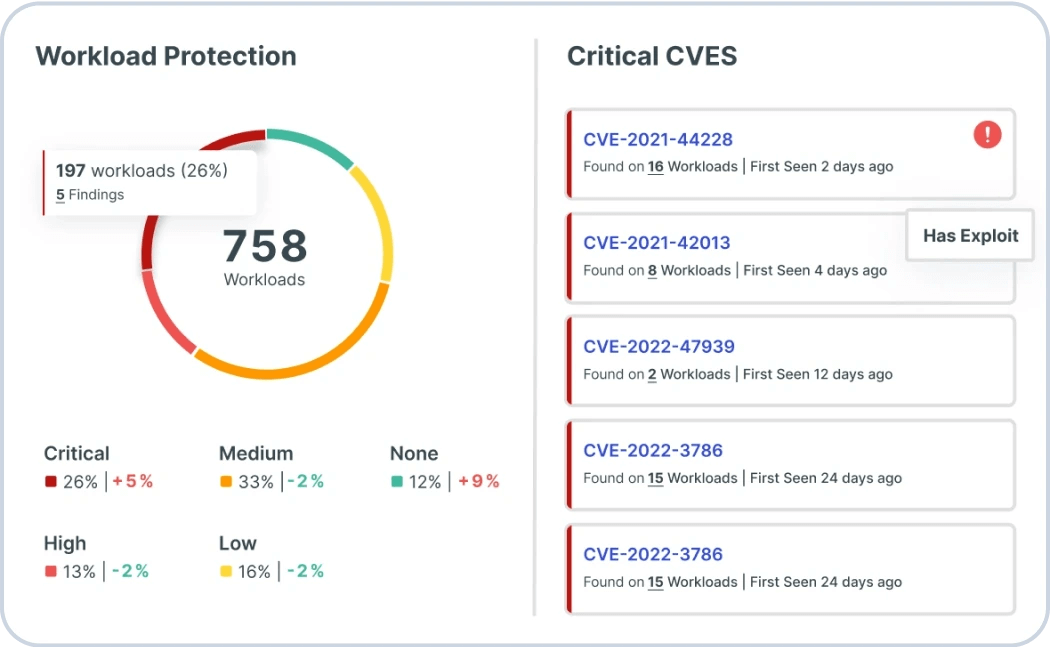

Contactez-nousAnalysez vos charges de travail cloud en continu et en contexte, en détectant, prévenant et remédiant aux risques de sécurité dans les VM, les images de conteneurs et les fonctions sans serveur. Priorisez les vulnérabilités, les secrets exposés, les mauvaises configurations, les malware et autres risques critiques.

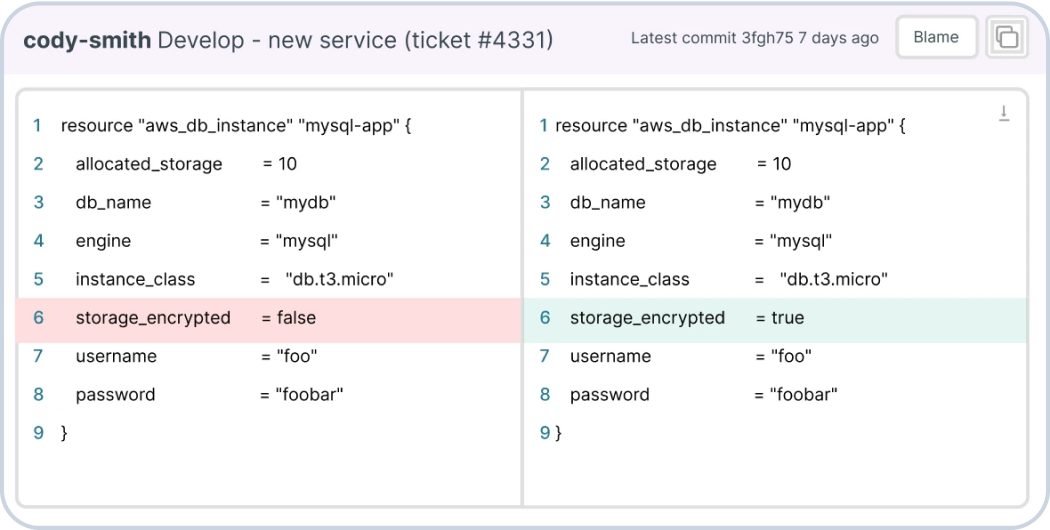

Contactez-nousScannez l'IaC pour détecter les mauvaises configurations et les risques dans les outils de développement natifs, notamment Jenkins, BitBucket, CircleCI, GitHub et GitLab. Cela permet aux développeurs et aux équipes DevOps d'éviter les erreurs, de s'aligner sur les politiques de sécurité et de durcir l'infrastructure cloud dans le cadre du pipeline CI/CD.

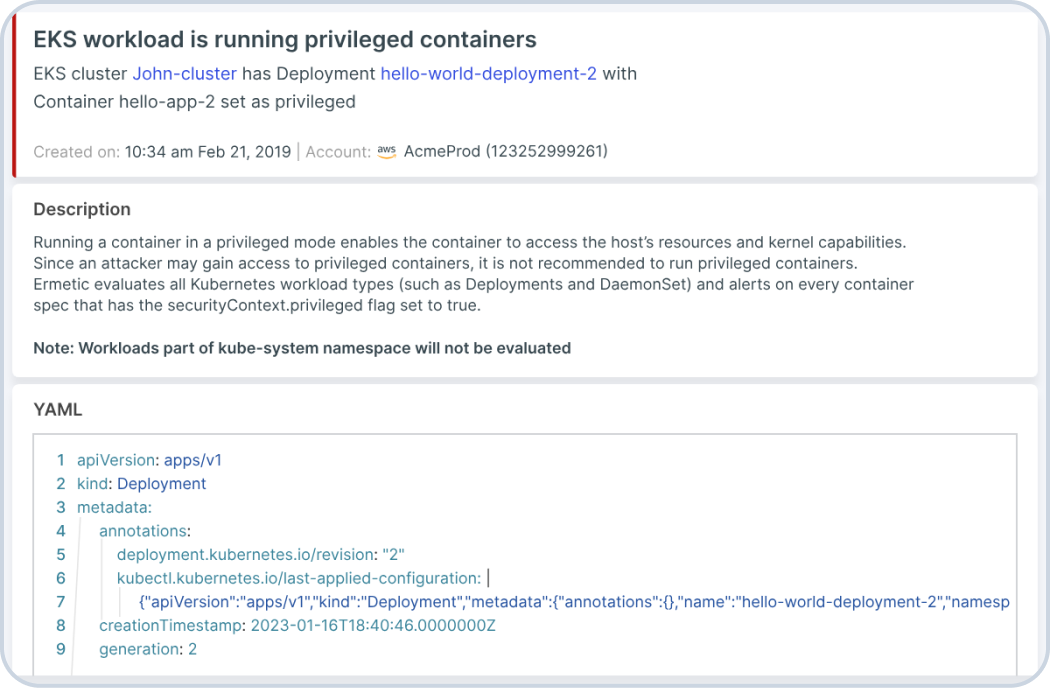

Contactez-nousRévélez, priorisez et remédiez aux failles de sécurité, et automatisez la conformité sur l'ensemble des clusters Kubernetes de votre infrastructure cloud. Unifiez la visibilité sur les configurations des conteneurs Kubernetes et donnez aux parties prenantes les moyens d'atténuer les mauvaises configurations.

Contactez-nous