Tenable

Nessus® Professional

L'évaluation des vulnérabilités qui permet de garder une longueur d'avance sur les attaquants

Surmontez le manque de ressources et de temps pour suivre le rythme des attaquants, détectez et corrigez proactivement les vulnérabilités de votre surface d'attaque en constante évolution.

Faites confiance à la solution d'évaluation des vulnérabilités numéro 1 pour affronter en toute sérénité un monde où la sécurité ne cesse d'évoluer. Faites confiance à Tenable Nessus.

Acheter Nessus Pro

Achetez une licence pluriannuelle et faites des économies. Ajoutez l'assistance avancée pour bénéficier de l'accès 24 h/24 et 7 j/7 à une assistance par téléphone, via la communauté et via le chat.

Essayez Nessus

Expert

Pro

Grâce à l'assistance avancée pour Nessus Pro, vos équipes seront en mesure d'accéder à un support par téléphone, chat et via la communauté, 24 h/24, 365 jours par an. Ce niveau avancé d'assistance technique assure des temps de réponse et de résolution plus courts pour vos questions et problèmes.

Caractéristiques du service d'assistance avancée

Assistance téléphonique

Assistance téléphonique 24 h/24, 365 jours par an, disponible pour un maximum de dix (10) interlocuteurs désignés.

Assistance via chat

Assistance via chat 24 h/24, 365 jours par an accessible via la Tenable Community et disponible pour interlocuteurs désignés.

Portail d'assistance Tenable Community

Tous les interlocuteurs désignés peuvent créer des demandes d'assistance au sein de la Tenable Community. Les utilisateurs peuvent également accéder à la base de connaissances, à la documentation, aux informations sur les licences, aux numéros d'assistance technique ; utiliser le chat en direct, poser des questions à la communauté et apprendre des trucs et astuces auprès d'autres membres de la communauté.

Délais de réponse initiaux

P1-Critique : < 2 h

P2-Élevé : < 4 h

P3-Moyen : < 12 h

P4-Informatif : < 24 h

Interlocuteurs désignés

Les interlocuteurs désignés au sein de votre entreprise doivent comprendre suffisamment l'utilisation des technologies de l'information et du logiciel qu'ils ont acheté chez Tenable, et connaître les ressources client qui sont surveillées au moyen du logiciel. Ils doivent parler anglais et créer les demandes d'assistance en anglais. Ils doivent fournir les renseignements demandés par Tenable, dans la limite du raisonnable, aux fins de reproduction de l'erreur ou de résolution de la demande d'assistance.

Savoir c'est pouvoir

Bloquez les chemins d'attaque en obtenant les informations dont vous avez besoin.

Il n'est pas facile de progresser au rythme des attaquants, en particulier avec le barrage constant des nouvelles vulnérabilités et une surface d'attaque qui ne cesse de changer.

Depuis 1998, Nessus aide les équipes de sécurité à garder une longueur d'avance. Il fournit la visibilité, la précision et la vitesse requises pour protéger votre organisation contre tout risque inacceptable.

Cette vidéo de 4min 30s de Nessus Professional montre comment vous pouvez rationaliser les évaluations de vulnérabilités. Essayez Nessus gratuitement dès maintenant.

N°1 de l'évaluation des vulnérabilités. Approuvé par les clients.

Nessus nous fait vraiment gagner du temps sur les scans de vulnérabilités.

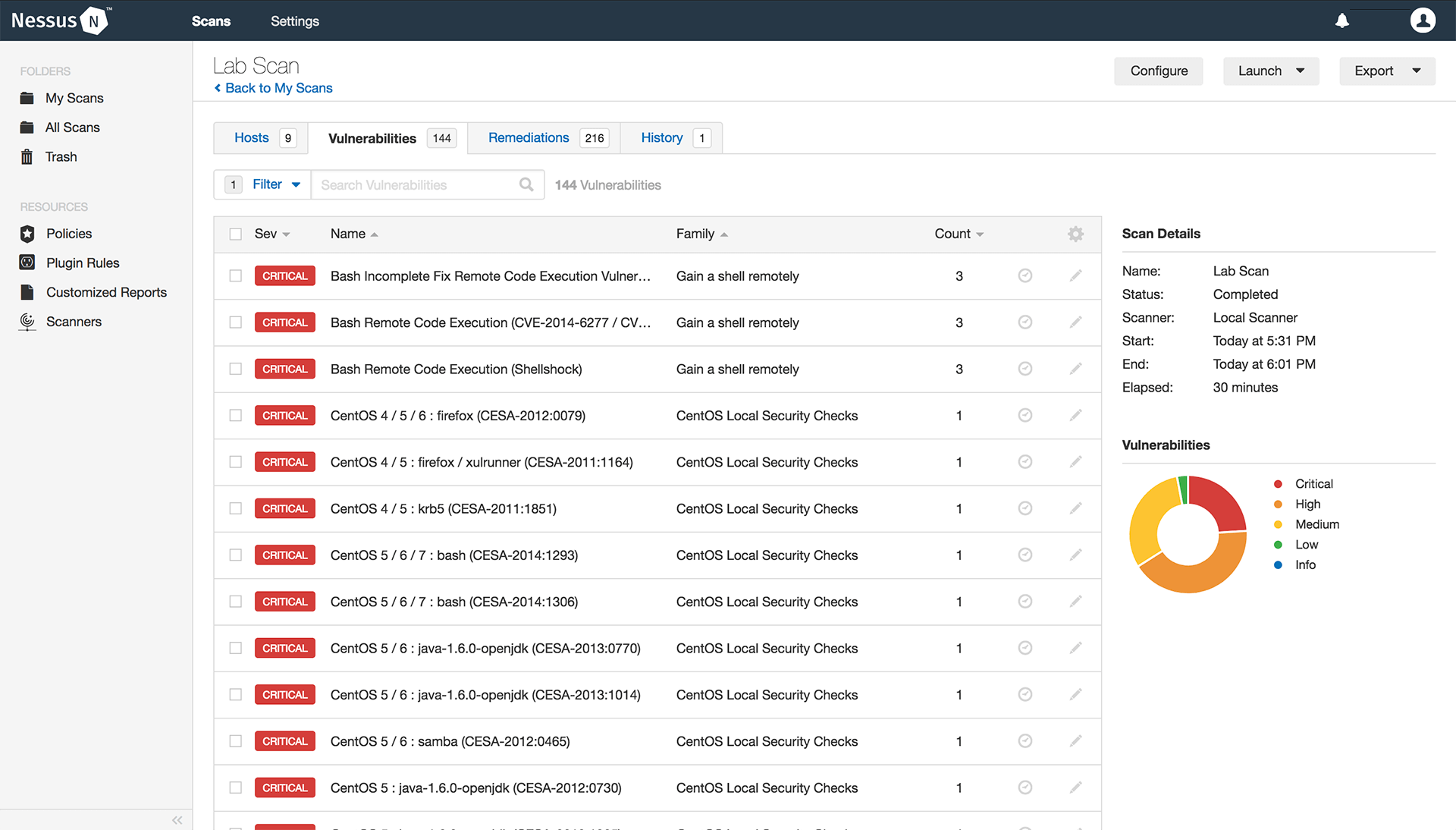

Conçu par des professionnels

La conception de Nessus repose intégralement sur une connaissance approfondie des méthodes de travail des équipes de sécurité. Chaque fonction est pensée pour rendre l'évaluation des vulnérabilités simple, fluide et intuitive. Résultat : moins de temps et d'efforts engagés pour évaluer, prioriser et résoudre les problèmes. Cliquez ici pour en savoir plus sur les fonctions.

-

Deployez sur n'importe quelle plateforme

Nessus peut être déployé sur une variété de plateformes, dont Raspberry Pi. Indépendamment de votre emplacement actuel, de votre destination finale et du niveau de distribution de votre environnement, Nessus est parfaitement portable.

-

Efficacité et précision

Les plug-ins dynamiquement compilés augmentent les performances et l'efficacité des scans, pour une exécution plus rapide du premier scan et une rentabilisation rapide. -

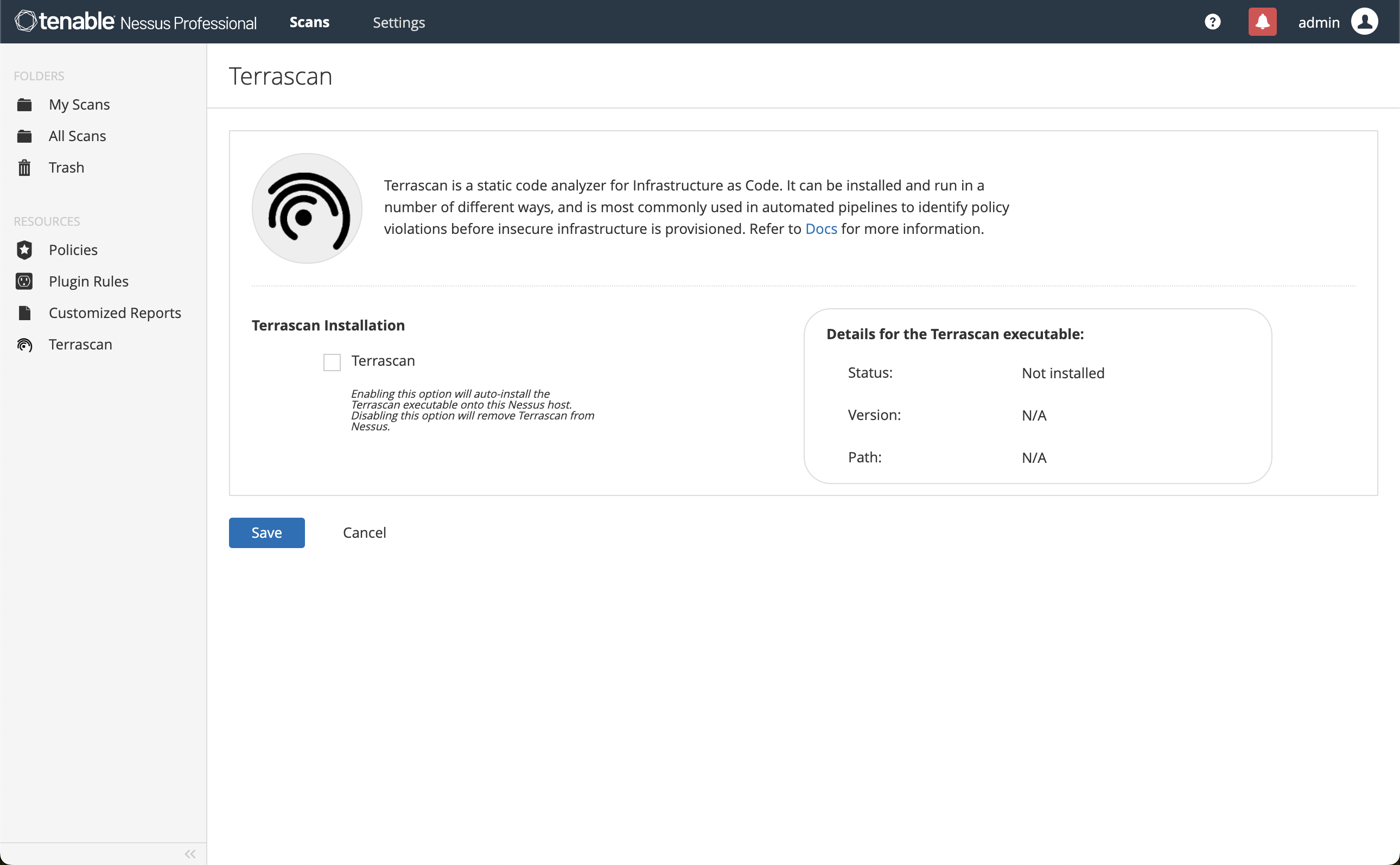

Exploitez les scans de sécurité IaC

Téléchargez Terrascan et lancez un scan via l'application pour sécuriser votre Infrastructure as Code (IaC) avant le déploiement. -

Concentrez vos efforts sur ce qui compte

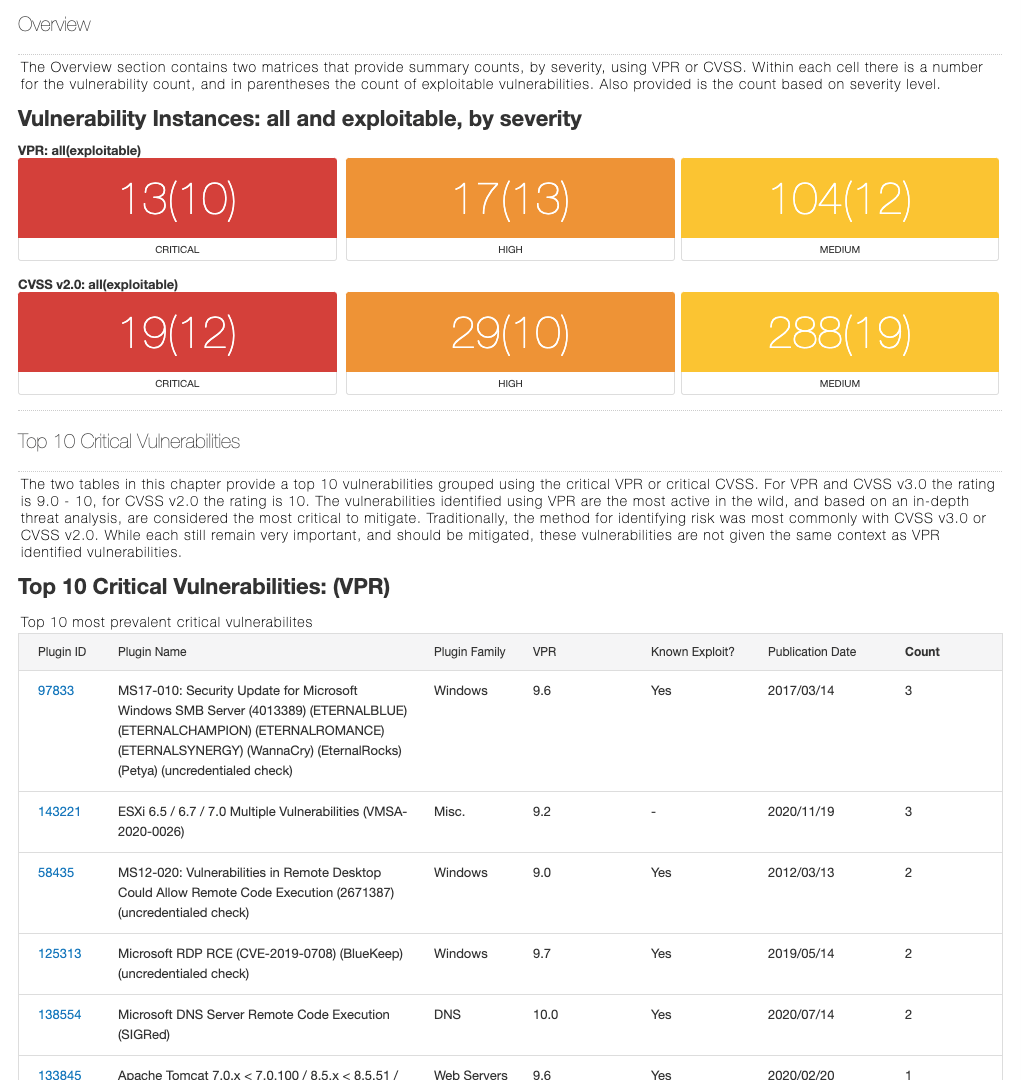

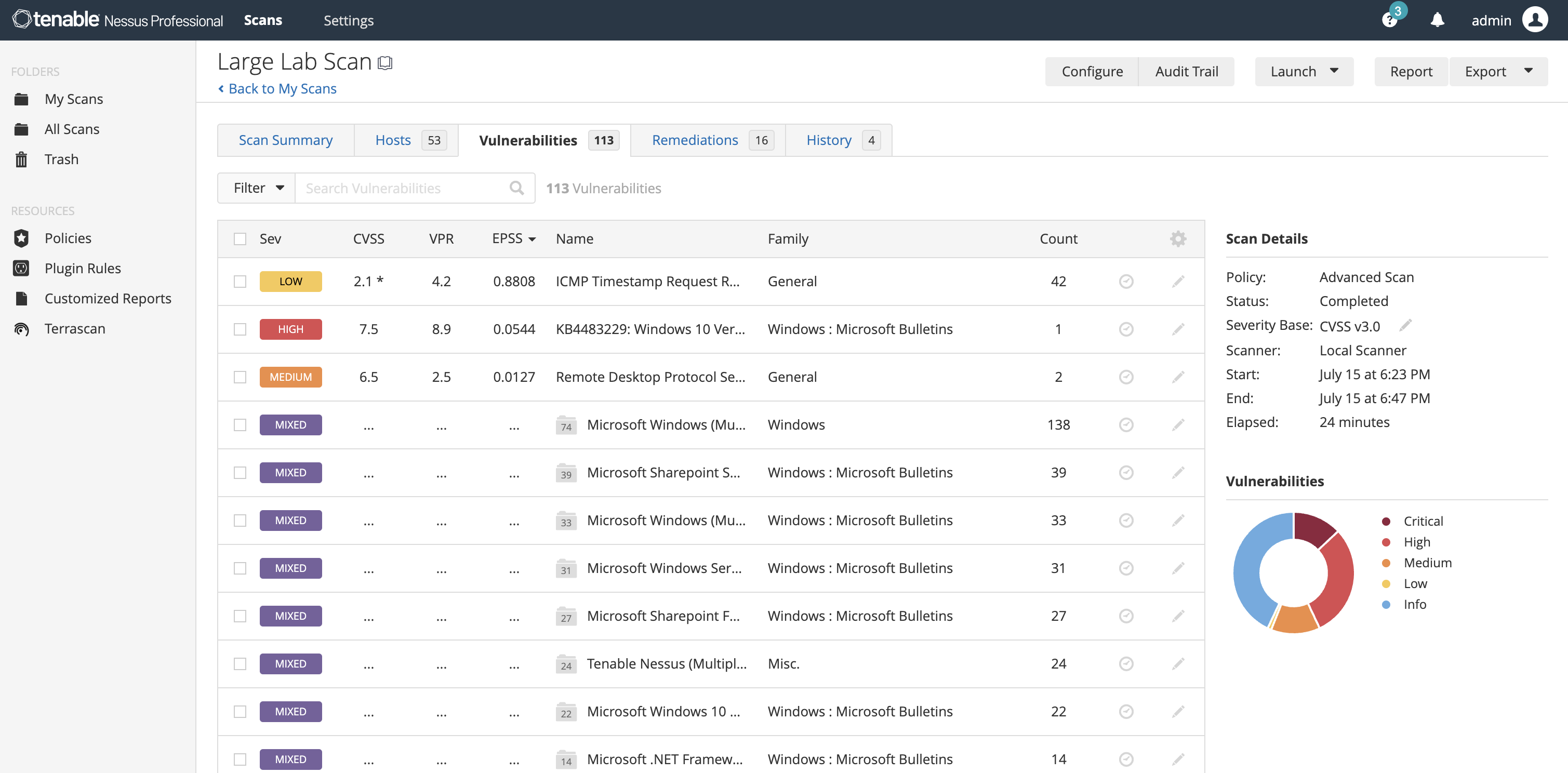

Grâce à une couverture leader du marché, Nessus connaît chaque vulnérabilité. La puissance de Nessus vous permet de prioriser les vulnérabilités en exploitant toute une variété d'entrées, notamment l'EPSS, CVSS et Tenable VPR pour trier et traiter les menaces qui comptent le plus. -

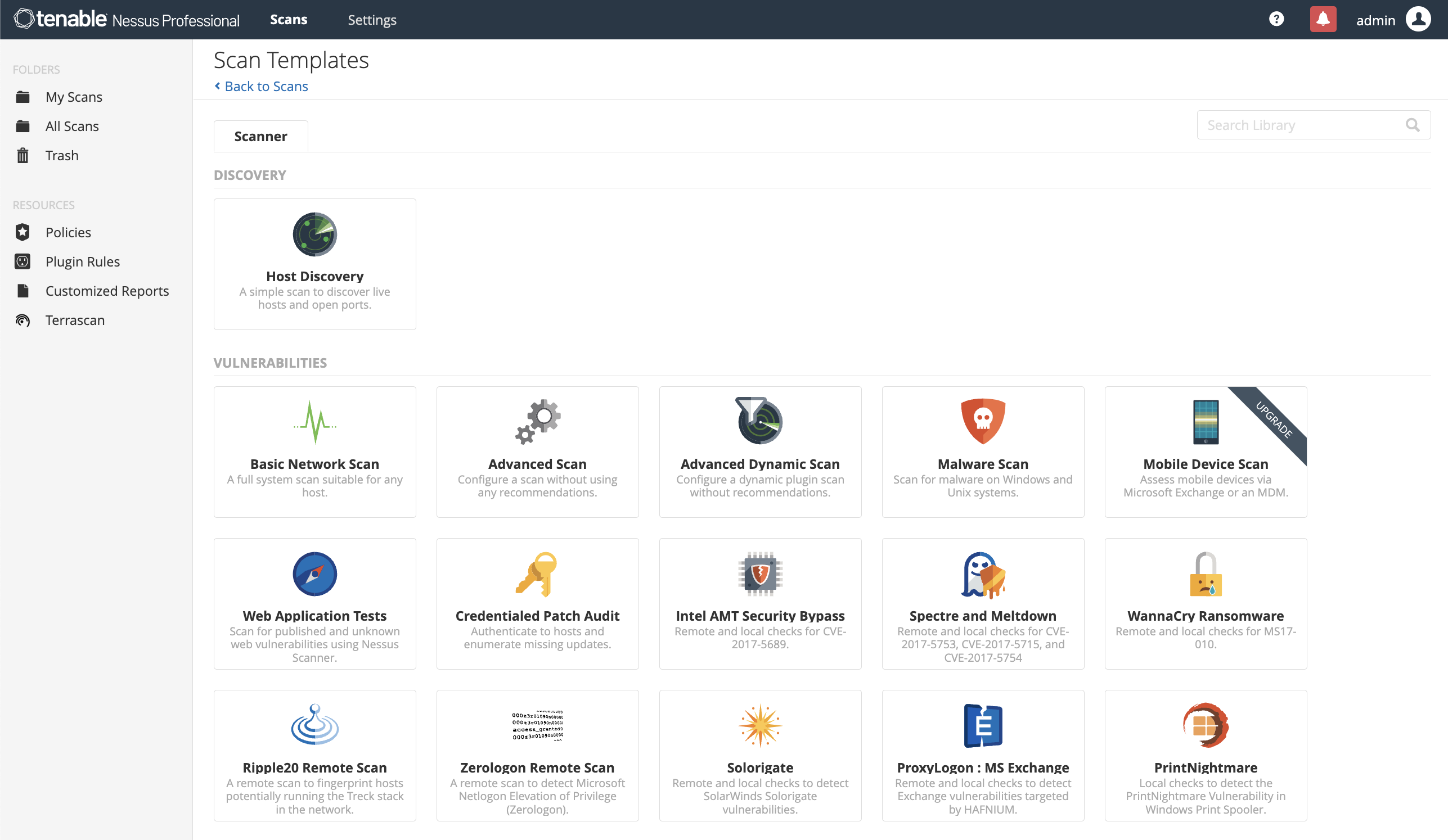

Politiques et modèles pré-conçus

Plus de 450 modèles pré-configurés qui vous aident à comprendre plus rapidement où se situent vos vulnérabilités. Auditez aisément la conformité de configuration par rapport aux normes CIS et à d'autres recommandations. -

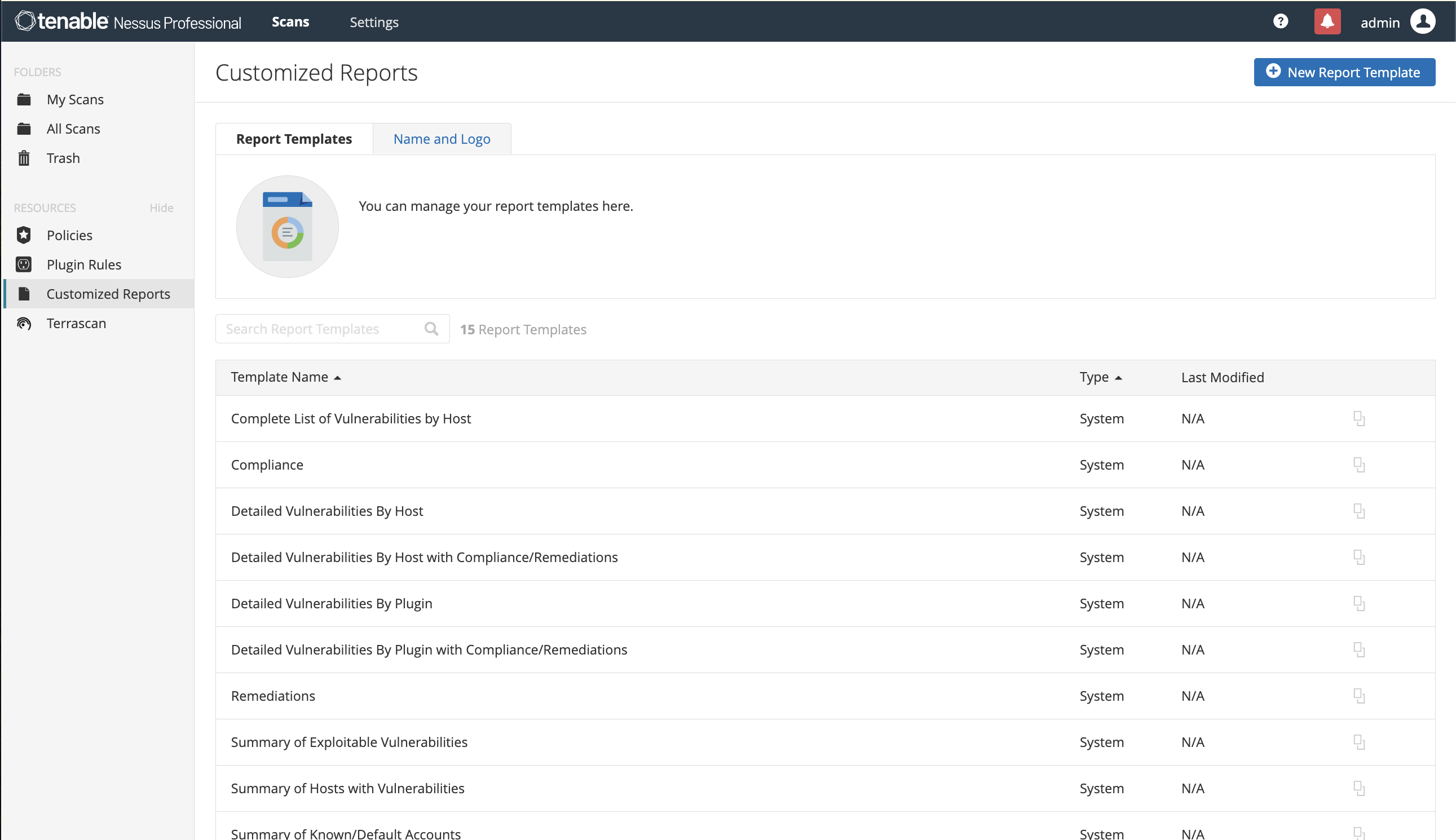

Reporting et dépannage personnalisables

Les fonctionnalités de reporting personnalisables peuvent être optimisées afin de répondre à des besoins spécifiques et exportées aux formats les plus adaptés à vos processus de sécurité. -

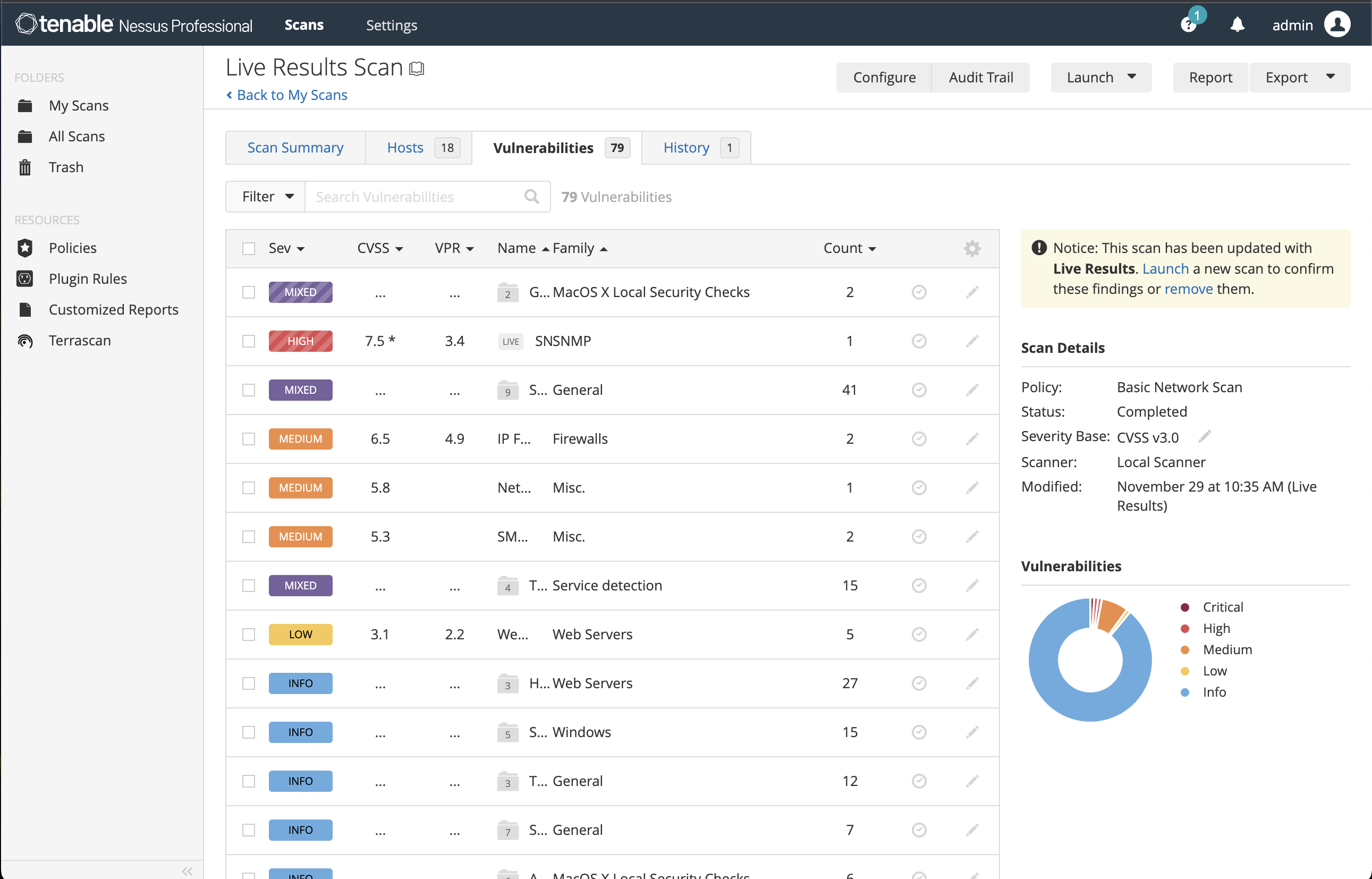

Résultats en direct

La fonction Live Results Scan (Résultats du scan en direct) effectue automatiquement une évaluation de vulnérabilités hors ligne avec chaque mise à jour de plug-in. Elle indique où se trouvent les vulnérabilités potentielles en fonction de l'historique des scans. Vous pouvez alors facilement exécuter un scan pour valider la présence de la vulnérabilité, ce qui accélère la détection précise et la priorisation des problèmes. -

Facilité d'utilisation

Nessus a été conçu avec une approche intuitive de la navigation et de l'expérience client. Cela inclut un centre de ressources qui vous guide à l'aide de conseils et d'instructions sur les étapes à suivre. -

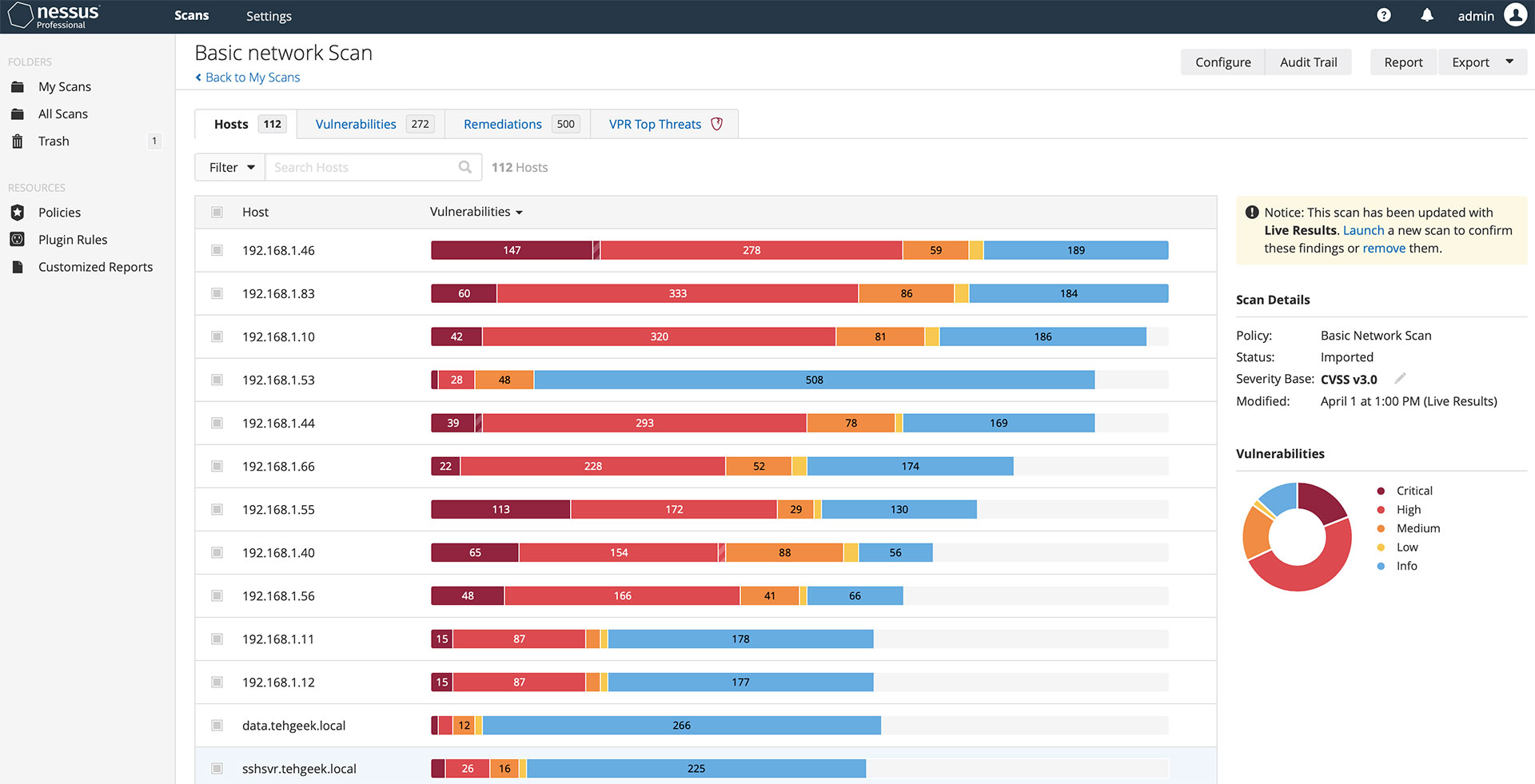

Vue groupée

Des problèmes ou catégories similaires de vulnérabilités sont regroupés et présentés dans un seul thread, simplifiant ainsi le temps de recherche et de priorisation des problèmes pour la remédiation. La répétition vous permet de sélectionner des problèmes spécifiques à faire disparaître de la vue pour une certaine période. Cela vous permet de vous concentrer uniquement sur les problèmes qui comptent à un instant T.

Nessus Pro benefits

Avis sur Tenable Nessus

Tenable est le seul fournisseur à avoir été désigné « Customers' Choice » dans le rapport 2025 Gartner® Peer Insights™ Voice of the Customer pour l'évaluation des vulnérabilités.

Principaux cas d'utilisation pour Nessus

Nessus est la solution n° 1 d'analyse des vulnérabilités. Découvez comment les clients de Tenable l'utilisent dans diverses situations critiques.

Les pentesters réseau jouent un rôle crucial dans l'écosystème de la sécurité IT

Avant d'exécuter des simulations de violation totale, les pentesters ont recours à Nessus pour commencer par trouver où se cachent les vulnérabilités majeures.

Lire plus

Les étudiants en cyber-sécurité sont d'une valeur inestimable pour ce domaine hautement spécialisé

Les professeurs utilisent Nessus avec leurs étudiants en cyber-sécurité lors des cours d'évaluation et de gestion des vulnérabilités comme un outil de base, afin de les aider à appréhender pus vite les essentiels en termes de découverte des vulnérabilités.

Lire plus

Les consultants en cyber-sécurité jouent un rôle majeur dans un paysage où les menaces et les vulnérabilités sont en constante évolution

Les consultants en cyber-sécurité utilisent Nessus pour rechercher les vulnérabilités dans les moindres recoins des réseaux des clients et créent des rapports complets qui dressent l'état des lieux des postures de sécurité en vigueur et proposent des mesures de remédiation.

Lire plus

Auparavant, les petites et moyennes entreprises pouvaient se considérer comme efficacement immunisées contre les cyber-attaques

Avec Nessus, même les plus petites entreprises qui ne peuvent pas avoir recours à plein temps à un personnel expert en cyber-sécurité peuvent garder une longueur d'avance sur les vulnérabilités, en personnalisant des scans complets afin de répondre à leurs besoins spécifiques.

Lire plusPour en savoir plus sur les fonctionnalités de Nessus, visitez notre page de documentation relative à Nessus.

Pour en savoir plus sur les options d'achat, contactez votre revendeur favori ou visitez notre boutique en ligne.

Formation Nessus à la demande

Savoir comment utiliser Nessus vous intéresse ? Notre formation à la demande propose aux étudiants, aux experts dédiés, aux consultants et aux praticiens de la sécurité une série de vidéos ciblées permettant d'acquérir les bases pour utiliser efficacement la solution d'évaluation des vulnérabilités Nessus. De la découverte des assets à l'évaluation des vulnérabilités en passant par la conformité, les participants apprennent à utiliser Nessus efficacement dans différentes situations.

Sujets des cours

Plus de 60 vidéos ciblées et des démos sur ces thèmes :

- Introduction à la cyber-sécurité

- Installation

- Configuration

- Évaluation des vulnérabilités

- Évaluation de la conformité

- Analyse

Nessus Professional :

conçu pour des professionnels de la sécurité comme vous

Obtenez la solution d'évaluation des vulnérabilités la plus déployée au monde.

Acheter Nessus Pro

Achetez une licence pluriannuelle et faites des économies. Ajoutez l'assistance avancée pour bénéficier de l'accès 24 h/24 et 7 j/7 à une assistance par téléphone, via la communauté et via le chat.

Essayez Nessus

Expert

Pro

Grâce à l'assistance avancée pour Nessus Pro, vos équipes seront en mesure d'accéder à un support par téléphone, chat et via la communauté, 24 h/24, 365 jours par an. Ce niveau avancé d'assistance technique assure des temps de réponse et de résolution plus courts pour vos questions et problèmes.

Caractéristiques du service d'assistance avancée

Assistance téléphonique

Assistance téléphonique 24 h/24, 365 jours par an, disponible pour un maximum de dix (10) interlocuteurs désignés.

Assistance via chat

Assistance via chat 24 h/24, 365 jours par an accessible via la Tenable Community et disponible pour interlocuteurs désignés.

Portail d'assistance Tenable Community

Tous les interlocuteurs désignés peuvent créer des demandes d'assistance au sein de la Tenable Community. Les utilisateurs peuvent également accéder à la base de connaissances, à la documentation, aux informations sur les licences, aux numéros d'assistance technique ; utiliser le chat en direct, poser des questions à la communauté et apprendre des trucs et astuces auprès d'autres membres de la communauté.

Délais de réponse initiaux

P1-Critique : < 2 h

P2-Élevé : < 4 h

P3-Moyen : < 12 h

P4-Informatif : < 24 h

Interlocuteurs désignés

Les interlocuteurs désignés au sein de votre entreprise doivent comprendre suffisamment l'utilisation des technologies de l'information et du logiciel qu'ils ont acheté chez Tenable, et connaître les ressources client qui sont surveillées au moyen du logiciel. Ils doivent parler anglais et créer les demandes d'assistance en anglais. Ils doivent fournir les renseignements demandés par Tenable, dans la limite du raisonnable, aux fins de reproduction de l'erreur ou de résolution de la demande d'assistance.

Pour en savoir plus

- Tenable Nessus